Shadowserver utilizza cookie per raccogliere analisi. Questo ci permette di misurare l'utilizzo del sito e di migliorare l'esperienza dei nostri utenti. Per maggiori informazioni sui cookie e sul loro uso da parte di Shadowserver, consultare la nostra Informativa sulla privacy. Abbiamo bisogno del vostro consenso per utilizzare i cookie in questo modo sul vostro dispositivo.

Esempio: Exchange server

Statistiche generali · Serie temporali

Un grafico impilato che mostra il numero di indirizzi IPv4 e IPv6 rilevati ogni giorno nell'ultima settimana, a livello globale, con tag CVE-2023-36439.

Statistiche generali · Visualizzazione · Tabella

Una tabella che mostra il numero di indirizzi IPv4 e IPv6 rilevati ogni giorno nell’ultimo GIORNO, a livello globale, con tag CVE-2023-36439.

Statistiche generali · Mappa ad albero

Una mappa ad albero che mostra il numero di indirizzi IPv4 e IPv6 rilevati in una data stabilita, con tag CVE-2023-36439, con il numero per paese rappresentato proporzionalmente.

Cliccando su un segmento di paese si ottiene una ripartizione delle sorgenti e delle statistiche generali provenienti dal World Factbook della CIA.

Esempio: Dispositivi CWMP esposti

Statistiche generali · Serie temporali

Una timeline che mostra 2 anni di dati storici (l'intervallo massimo nella dashboard pubblica), in questo caso per l'Arabia Saudita che dimostra il numero di indirizzi IP di dispositivi CWMP esposti rilevati ogni giorno.

Nota: questo grafico mostra un enorme miglioramento in termini di esposizione al CWMP alla fine di gennaio 2023

Esempio: Istanze MISP

Statistiche dispositivi IoT · Visualizzazione · Grafico a barre

Durante la scansione è possibile rilevare le impronte digitali di diversi dispositivi e soluzioni software. Questo grafico mostra (su scala logaritmica) il numero di indirizzi IP rilevati in media ogni giorno, nel mese precedente, con MISP istanze in esecuzione.

Esempio: Vulnerabilità sfruttate

Statistiche di attacco: vulnerabilità · Monitoraggio

Le prime 100 vulnerabilità tentate di essere sfruttate (tra quelle monitorate da Shadowserver nelle nostre honeypots), inizialmente ordinate in base al numero di IP unici di attacco nell'ultimo giorno.

Facendo clic sull'opzione Mappa, l'utente può passare tra i tipi di host "sorgente" e "destinazione" (cioè geolocalizzazione IP dell'attacco e geolocalizzazione IP della honeypot).

Nota: la geolocalizzazione dell'attacco può rappresentare o meno la posizione dell'attaccante stesso.

Esempio: Interpretazione degli eventi

Utilizzo della dashboard per interpretare gli eventi: aumento anomalo dei dispositivi CWMP esposti (si pensa ai router domestici Huawei) in Egitto, seguito da attacchi Mirai provenienti dallo stesso Paese.

Nota: Shadowserver ha lavorato con l'egiziana nCSIRT per notificare e rimediare.

Statistiche dispositivi IoT · Serie temporali

Osservazione dell'aumento del volume di dispositivi IoT esposti annunciati sulle infrastrutture egiziane in/intorno al 05/01/2023.

Statistiche dispositivi IoT · Mappa ad albero per fornitore

Se si va avanti e indietro con le date, è probabile che i dispositivi siano nuovi dispositivi Huawei visibili a partire dal 05/01/2023.

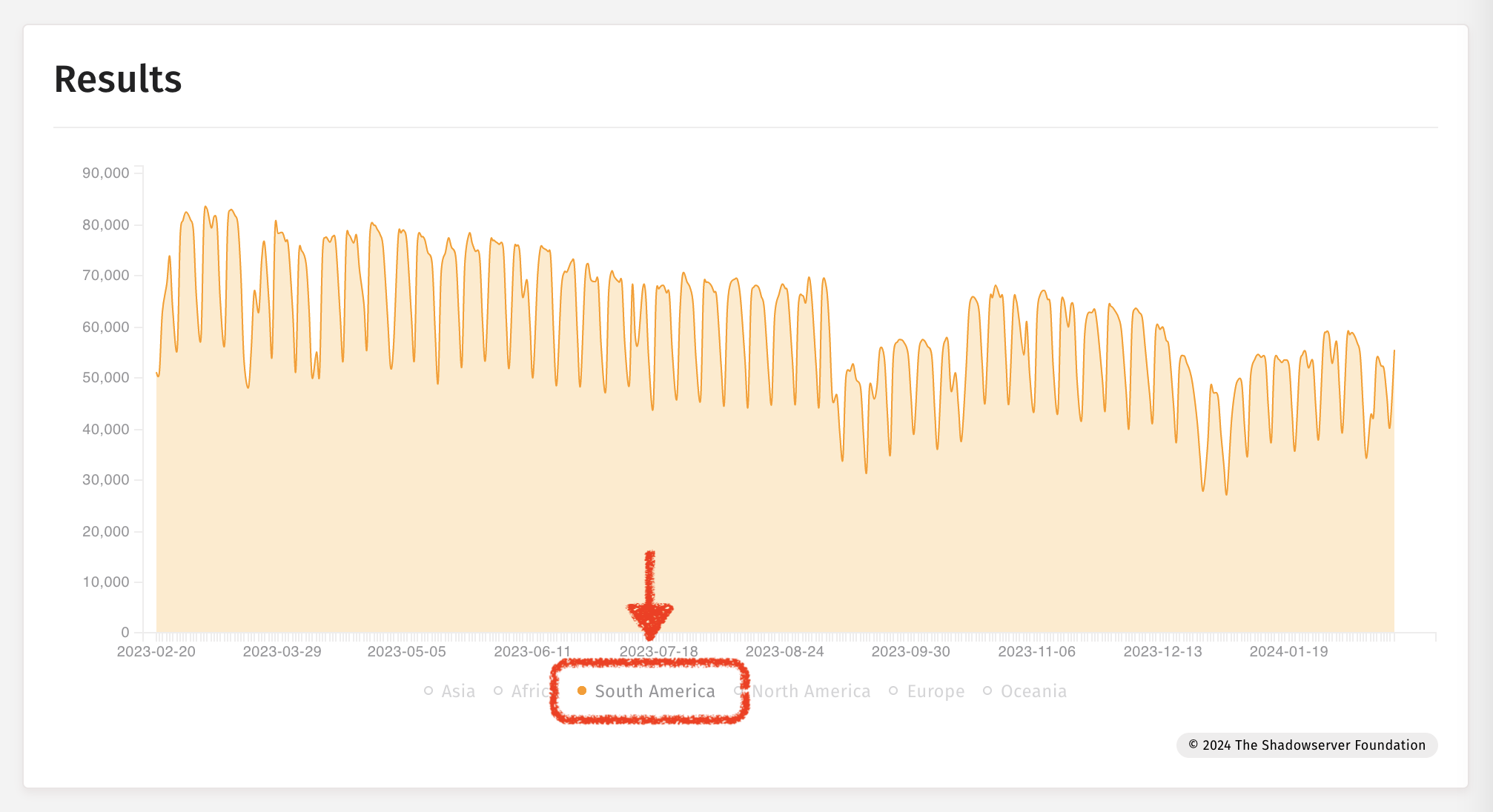

Statistiche generali · Serie temporali

Picco associato di rilevamenti di CWMP esposti dalla scansione che corrisponde al picco del 05/01/2023.

I sensori honeypot di Shadowserver hanno identificato dispositivi egiziani sospetti e compromessi che lanciano attacchi Mirai e brute force.

E corrispondenti attacchi Telnet Brute Force provenienti da dispositivi egiziani compromessi.

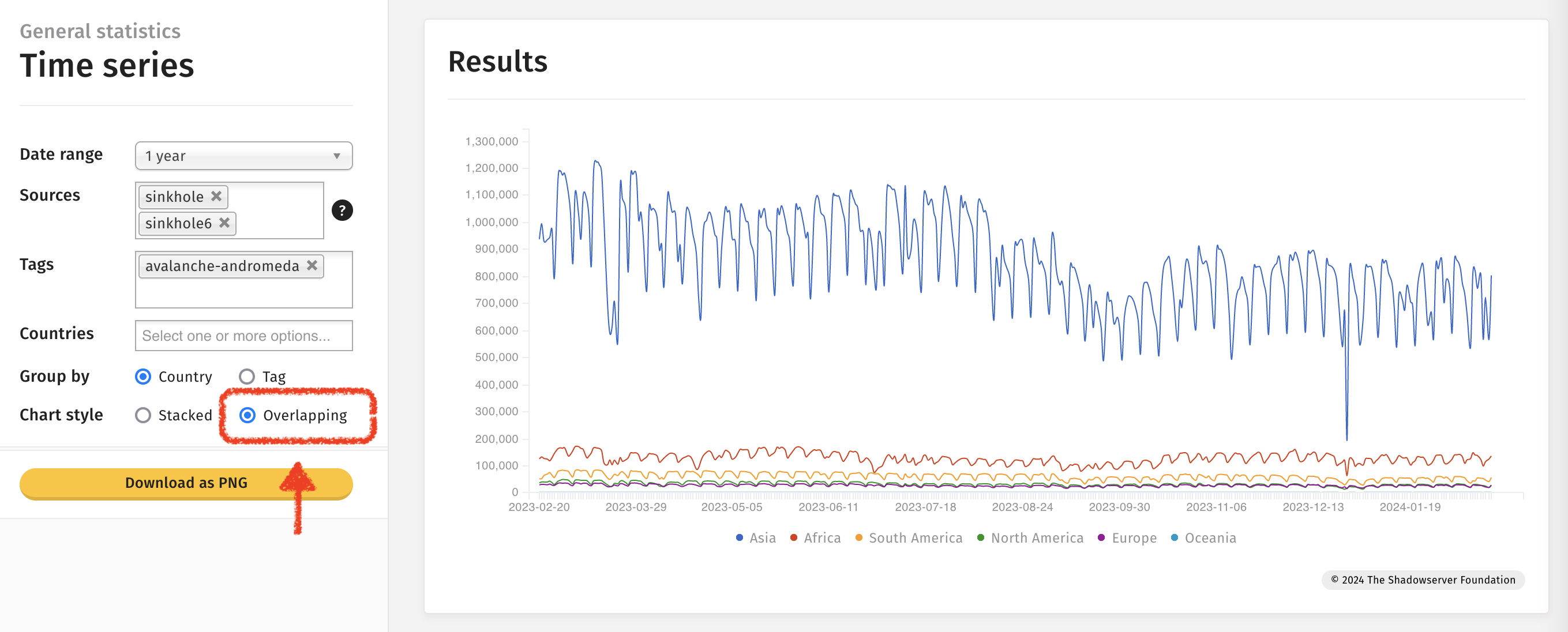

L'utilizzo di più sorgenti e la selezione delle opzioni Tag e Overlapping consentono di visualizzare le osservazioni sullo stesso grafico.

Esempio: Report speciali

Occasionalmente Shadowserver rilascia rapporti speciali una tantum. Annunciamo i dati su X/Twitter e sul nostro sito web, ma dopo l'evento potreste voler conoscere le date rilevanti. Un modo per trovare le date è quello di utilizzare il grafico delle serie temporali alla ricerca delle date dei rapporti speciali, per poi trasferirle in altre rappresentazioni più adatte alle statistiche di un singolo giorno (come le mappe o le mappe ad albero). I rapporti speciali hanno un'origine impostata su special nella dashboard.

Ricerca di report speciali su un grafico delle serie temporali:

Mappa ad albero di un esempio di report speciale trovato il 29/01/2024:

Per un elenco di report speciali, analizzare l'elenco di report su nostro sito principale. I report speciali contengono la parola "Speciale" nel nome.

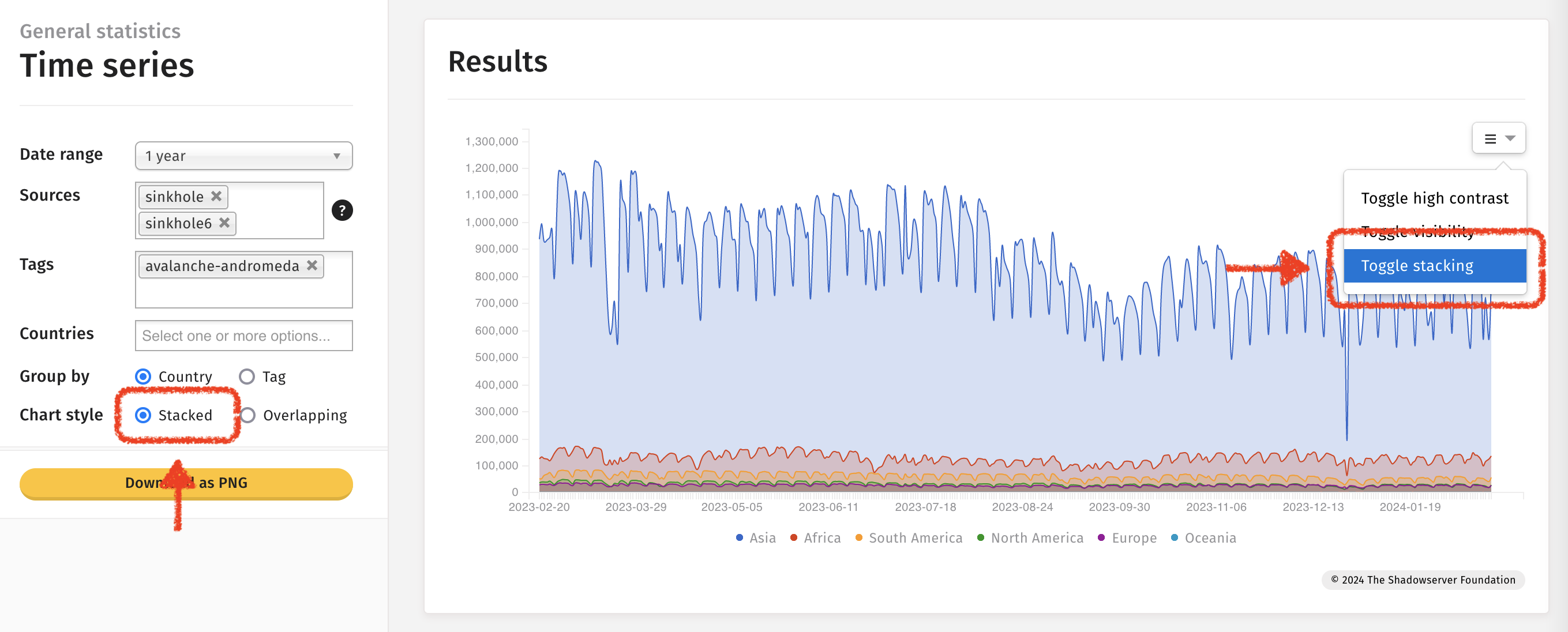

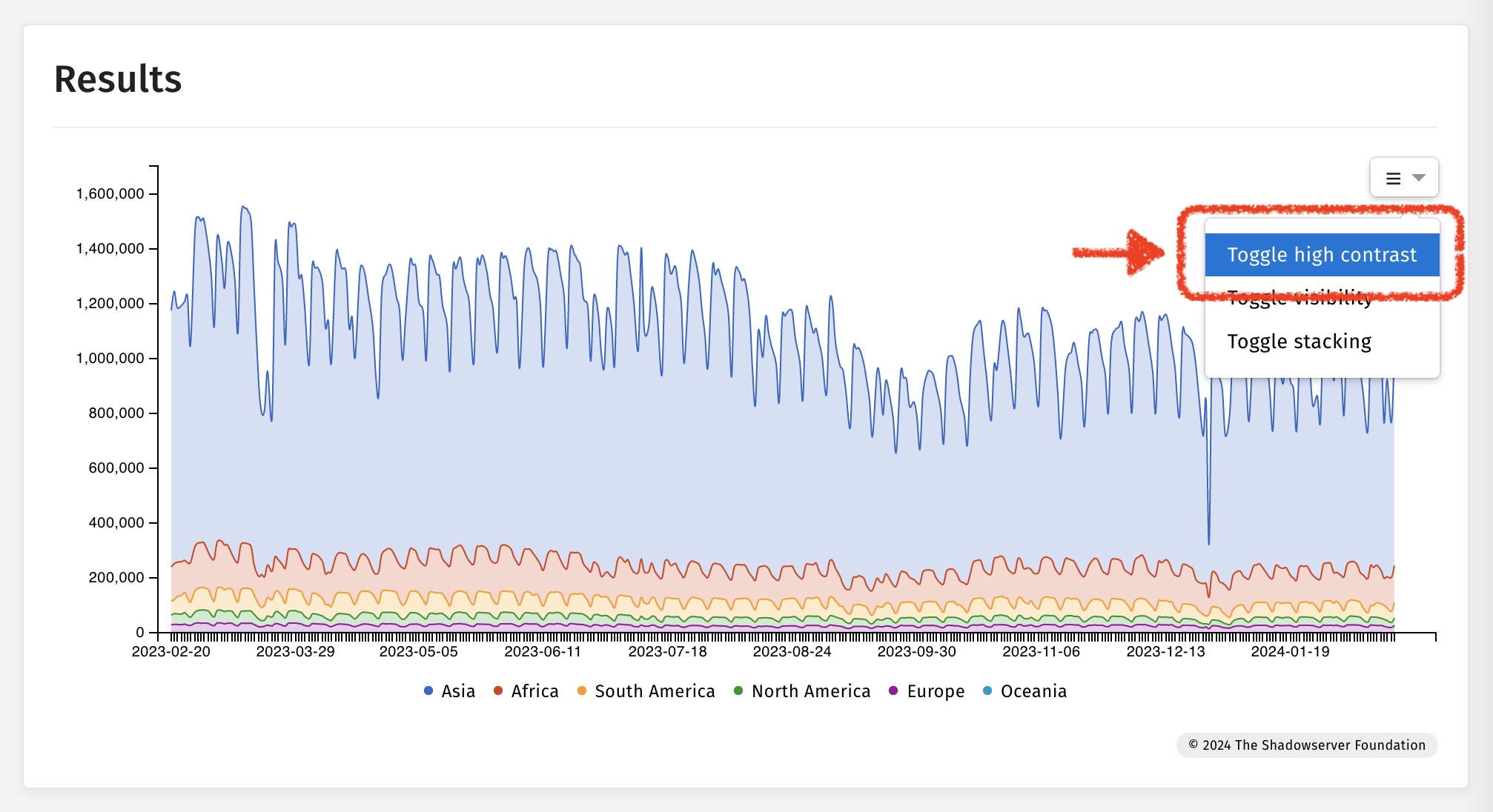

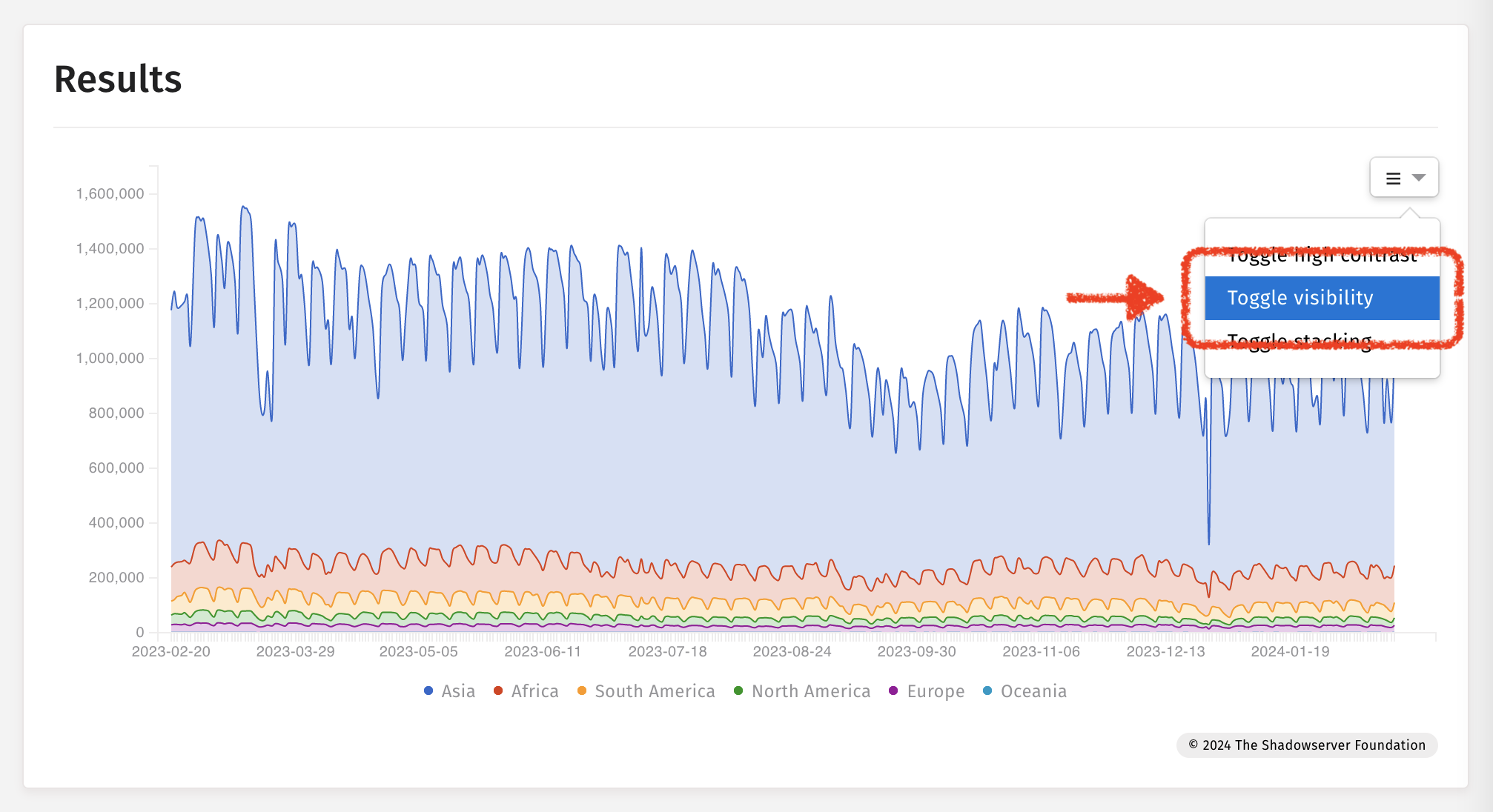

Esempio: Grafici di serie temporali

Alternare il contrasto elevato

Alternare la visibilità

Alternare l'impilamento