Пример: Сървъри за обмен

Обща статистика · Времеви редове

Натрупваща се графика, показваща броя на IPv4 & IPv6 адреси, открити да отговарят всеки ден през последната седмица, глобално, маркирани като CVE-2023-36439.

Обща статистика · Визуализация · Маса

Таблица, показваща броя на IPv4 & IPv6 адреси, открити да отговарят всеки ден през последния ДЕН, глобално, маркирани като CVE-2023-36439.

Обща статистика · Дървовидна карта

Дървовидна карта, показваща броя на IPv4 & IPv6 адреси, открити на определена дата, маркирани като CVE-2023-36439, с пропорционално представен брой за държава.

Щракването върху сегмент от държава дава разбивка на източници плюс общи статистически данни, извлечени от Световната книга с факти на ЦРУ.

Пример: Открити CWMP устройства

Обща статистика · Времеви редове

Графика, показваща исторически данни за 2 години (максималният обхват в публичното табло за управление) - в този случай за Саудитска Арабия, показваща броя на откритите IP адреси на CWMP устройства, откривани всеки ден.

Забележка: Тази графика показва огромно подобрение по отношение на експозицията на CWMP в края на януари 2023 г

Пример: MISP инстанции

Статистика за IoT устройства · Визуализация · Лентова диаграма

От редица устройства и софтуерни решения могат да бъдат снети пръстови отпечатъци по време на сканиране. Тази графика показва (в логаритмична скала) броя IP адреси, открити всеки ден средно през последния месец, с работещи MISP копия.

Пример: Използвани уязвимости

Статистика на атаките: Уязвимости · Мониторинг

Първите 100 открити опити за експлоатируеми уязвимости (от онези монитори на Shadowserver в нашите honeypots), първоначално сортирани по брой уникални атакуващи IP адреси през последния ден.

Щракването върху опцията Карта позволява на потребителя да превключва между типове хостове „Източник“ и „Дестинация“ (т.е. атакуваща IP геолокация срещу honeypot IP геолокация).

Забележка: Атакуващата геолокация може или не може да представлява точно местоположението на самия нападател.

Пример: Тълкуване на събития

Използване на таблото за управление за подпомагане на тълкуването на събития: Аномално увеличение на изложените CWMP устройства (считани за домашни рутери на Huawei) в Египет, последвано от атаки на Mirai, произхождащи от същата страна.

Забележка: Shadowserver работи с Egyptian nCSIRT, за да уведоми & отстраняване.

Статистика за IoT устройства · Времеви редове

Наблюдение за увеличаване на обема на изложени IoT устройства, обявени в египетската инфраструктура на/около 2023-01-05.

Статистика за IoT устройства · Дървовидна карта по доставчик

Преминаването назад и напред през датите показва устройства, които вероятно ще бъдат нови видими устройства на Huawei от 2023-01-05.

Обща статистика · Времеви редове

Свързан пик в разкритите CWMP откривания от сканиране, съответстващи на пика 2023-01-05.

Сензорите на Honeypot на Shadowserver идентифицираха предполагаеми египетски компрометирани устройства, стартиращи Mirai и атаки “brute force”.

И съответните Telnet Brute Force атаки, произтичащи от египетски компрометирани устройства.

Използването на множество източници и избирането на опции за Таг и Припокриване позволява наблюденията да бъдат изобразени на една и съща графика.

Пример: Специални отчети

Понякога Shadowserver издава еднократни специални отчети. Обявяваме данните в X/Twitter и на нашия уебсайт - но след събитието може да искате да знаете съответните дати. Начин за намиране на датите е да използвате диаграмата с времеви редове, търсейки дати на специални отчети - и след това можете да прехвърлите тези дати в други представяния, по-подходящи за статистика за един ден (като карти или дървовидни карти). Специалните отчети имат източник, зададен на special на таблото за управление.

Търсене на специални отчети в диаграма с времеви редове:

Дървовидна карта за примерен специален отчет, намерена на 29 януари 2024 г.:

За списък със специални отчети, моля, прегледайте списъка с отчети на нашия основен уебсайт. Специалните отчети ще имат „Специален“ в името си.

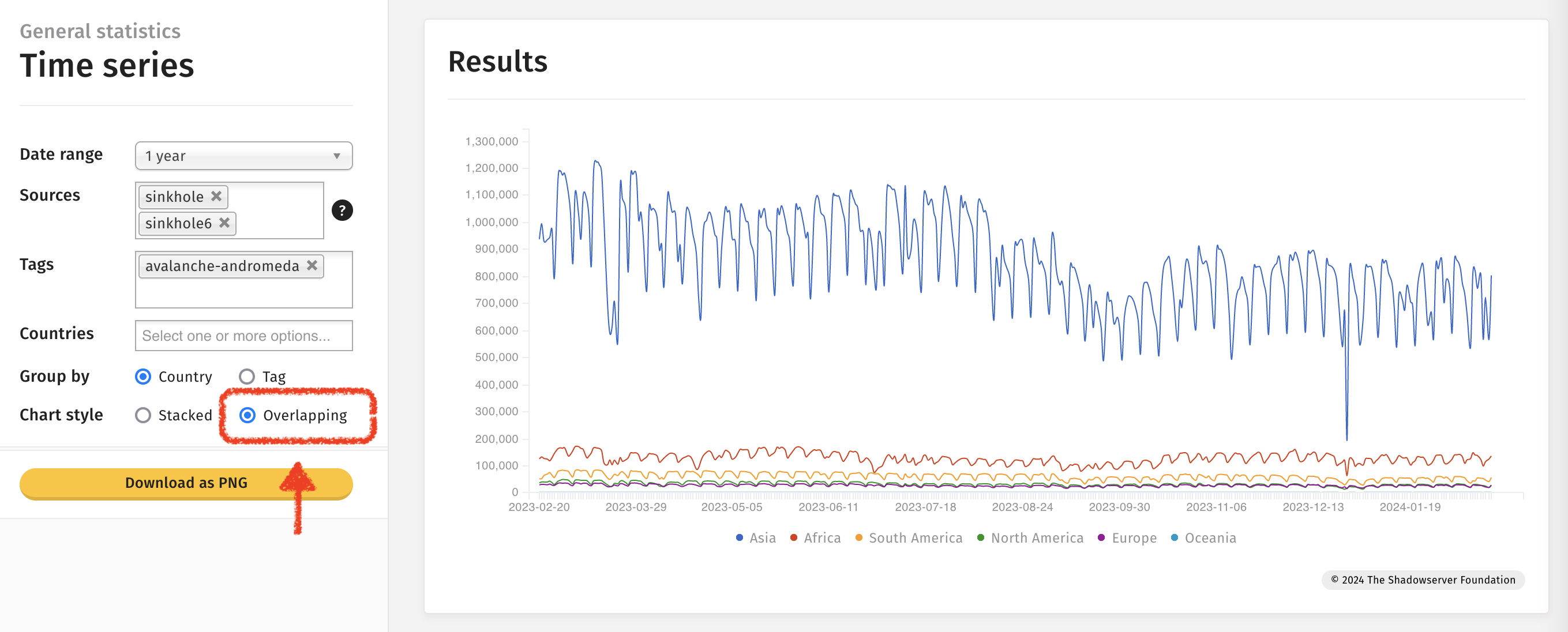

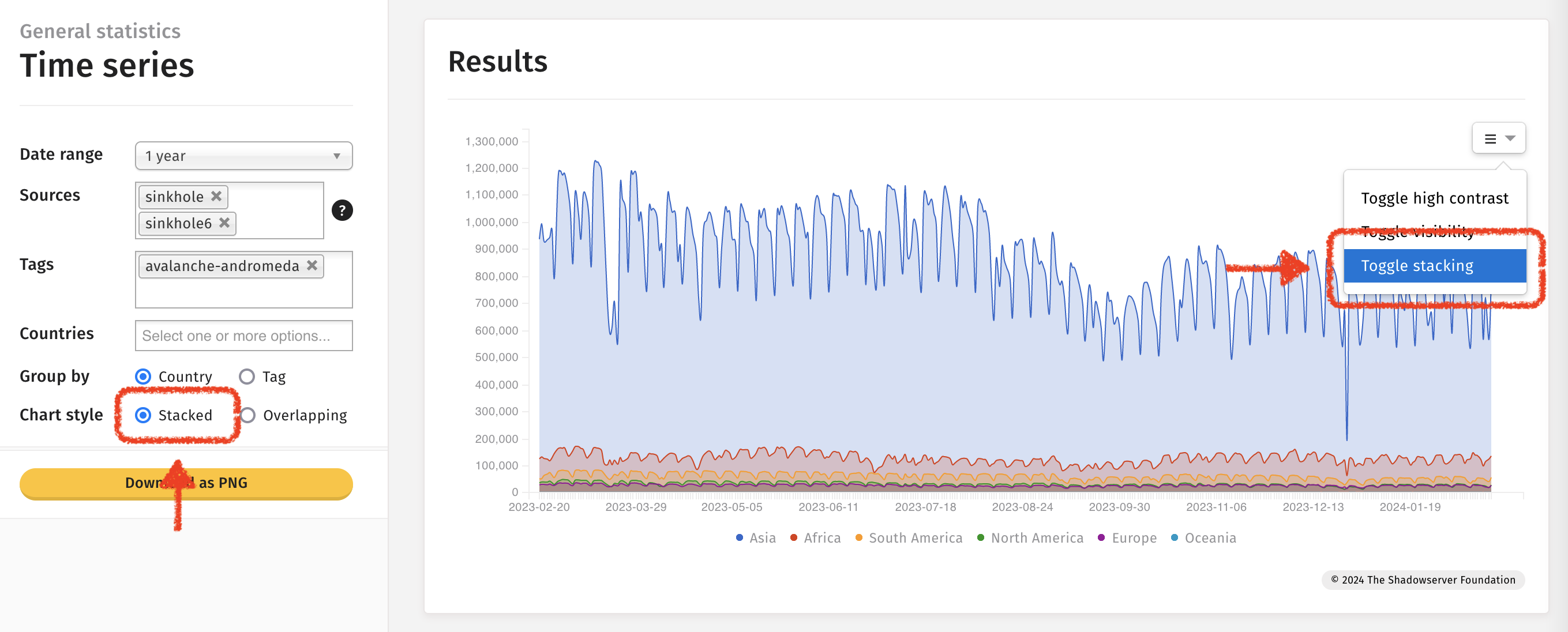

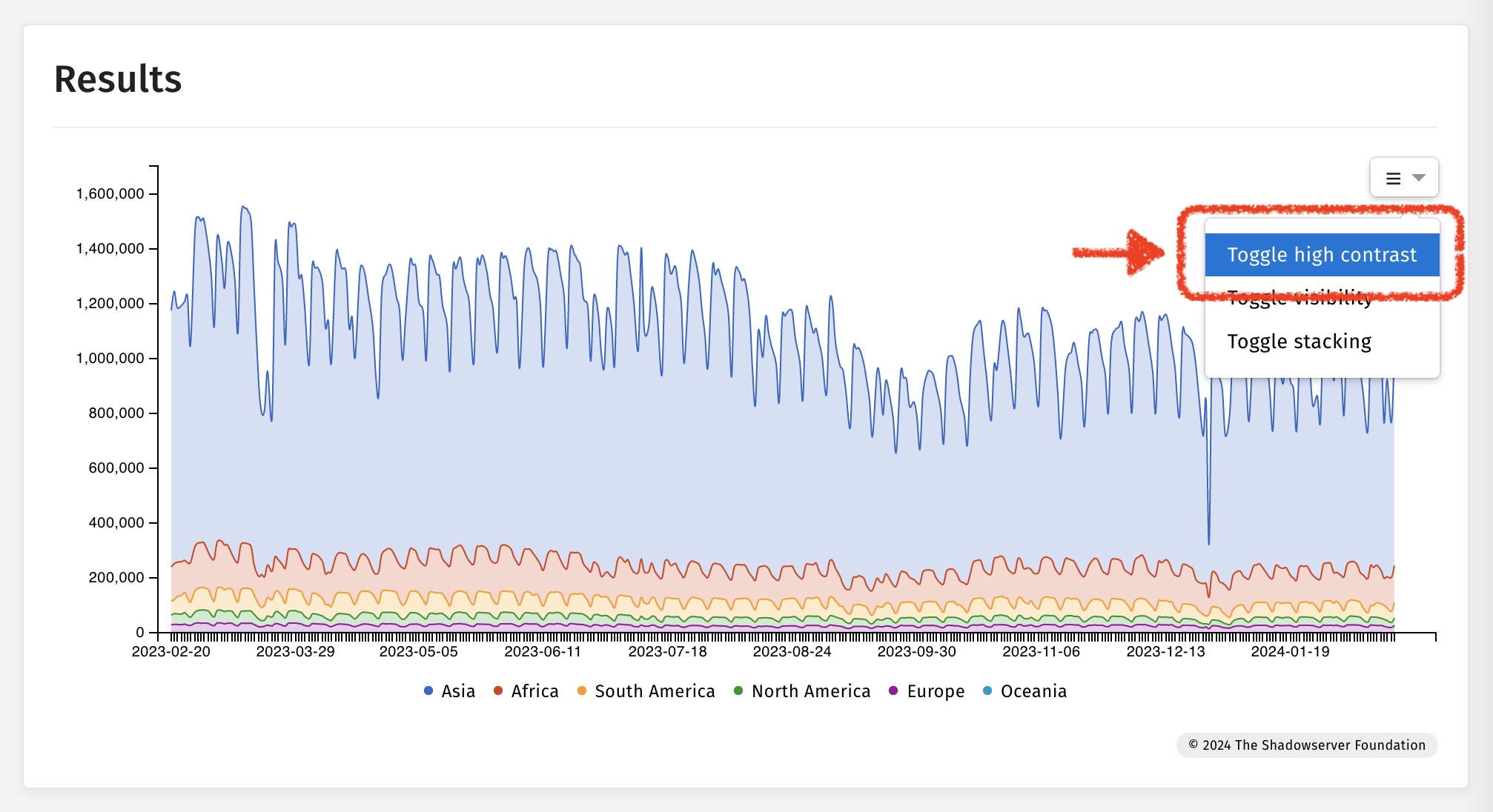

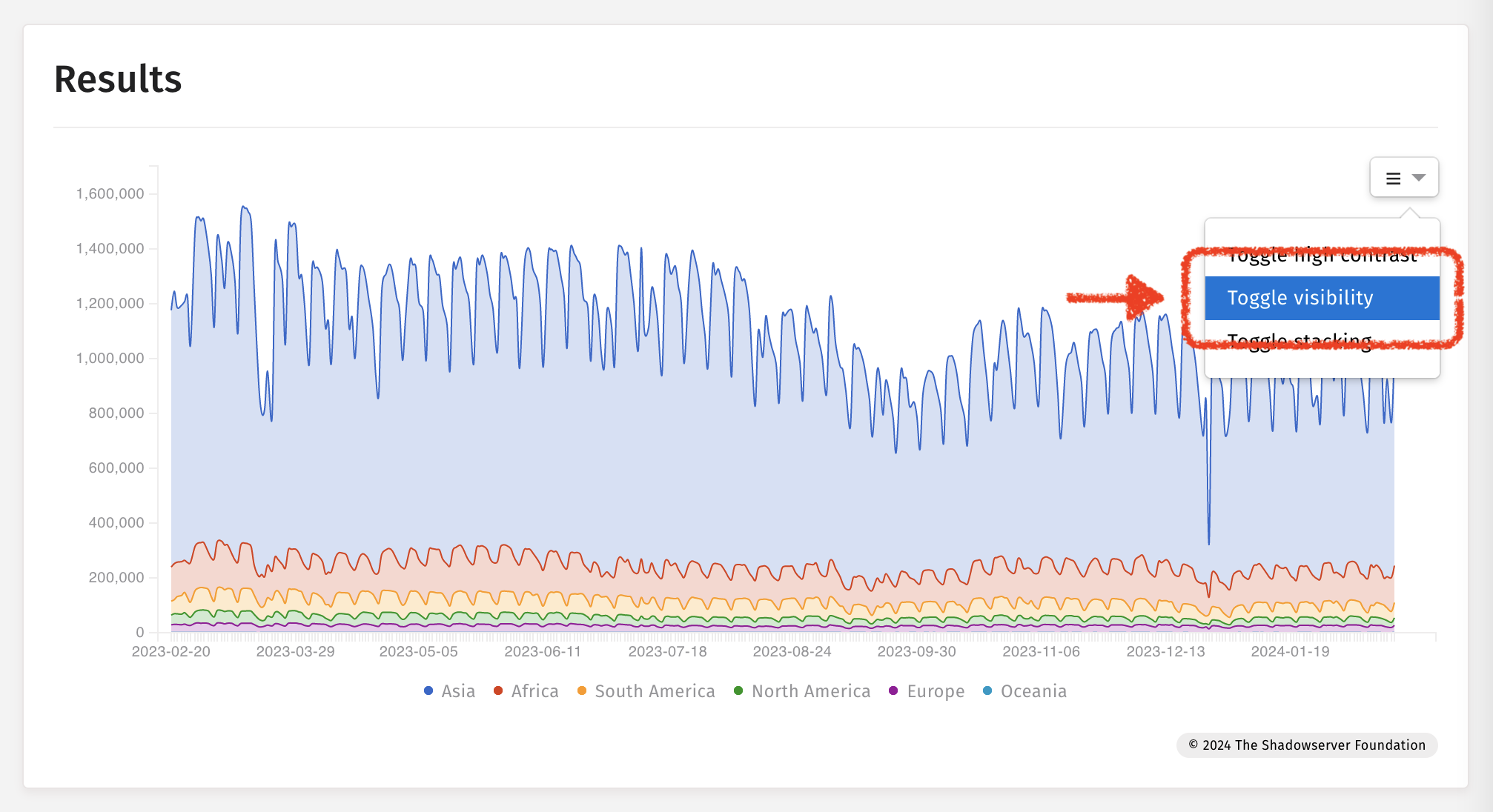

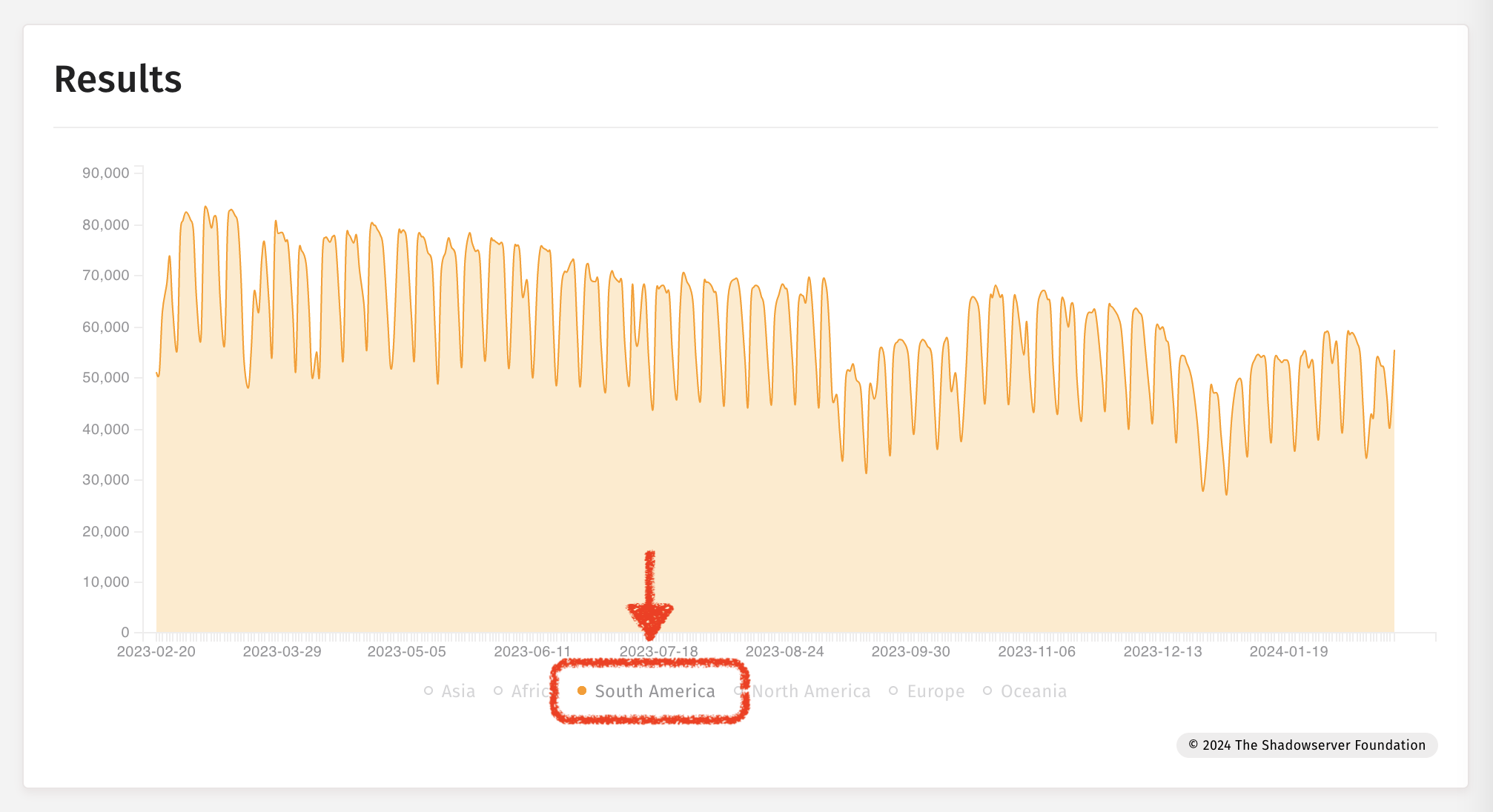

Пример: Диаграми с времеви редове

Превключване на висок контраст

Превключване на видимостта

Превключване на натрупване