示例: 交换服务器

一般统计 · 时间序列

显示了过去一周每天在全球范围内检测到的 IPv4 & IPv6 地址数量的叠式图,标记为 CVE-2023-36439。

一般统计 · 可视化 · 表格

显示过去一天在全球范围内检测到的 IPv4 & IPv6 地址数量的表格,标记为 CVE-2023-36439。

一般统计 · 树形图

显示某一个设定日期检测到的 IPv4 & IPv6 地址数量的树形图,标记为 CVE-2023-36439。按比例显示每个国家的数量。

点击国家分段,会显示源明细及来自 中情局世界概况 的一般统计数据。

示例: 已暴露的 CWMP 设备

一般统计 · 时间序列

显示 2 年历史数据的时间轴(公共仪表板上的最大跨度)——在沙特阿拉伯的这个案例中,显示了每天检测到的已暴露 CWMP 设备 IP 地址数量。

注意:从这张图表上可知截至 2023 年 1 月底 CWMP 暴露率有了巨大改善

示例: MISP 实例

物联网设备统计 · 可视化 · 条形图

许多设备和软件解决方案可以在扫描过程中进行指纹识别。这张图表显示了在 MISP 实例处于运行状态时,过去一个月平均每天检测到的 IP 地址数(以对数表示)。

示例: 已利用的漏洞

攻击统计信息:漏洞 · 监控

检测到可能被利用的前 100 个漏洞(来自我们蜜罐中的阴影服务器监视器),按照过去一天唯一攻击 IP 的数量进行初始排序。

点击地图选项,用户在“源”和“目的地”主机类型之间进行交换(即攻击 IP 地理位置和蜜罐 IP 地理位置)。

注意:攻击地理位置可能准确或不能准确表示攻击者本身的位置。

示例: 解释事件

使用仪表盘解释事件:埃及已暴露的 CWMP 设备(据信是华为家庭路由器)异常增加,随后是来自同一国家的 Mirai 攻击。

注意:暗影服务器与埃及 nCSIRT 合作通知与修复事宜。

物联网设备统计 · 时间序列

据观察在 2023 年 1 月 5 日左右埃及基础设施上暴露的物联网设备数量增加。

物联网设备统计 · 按供应商绘制的树形图

来回查看日期后发现,设备可能是从 2023 年 1 月 5 日起新可见的华为设备。

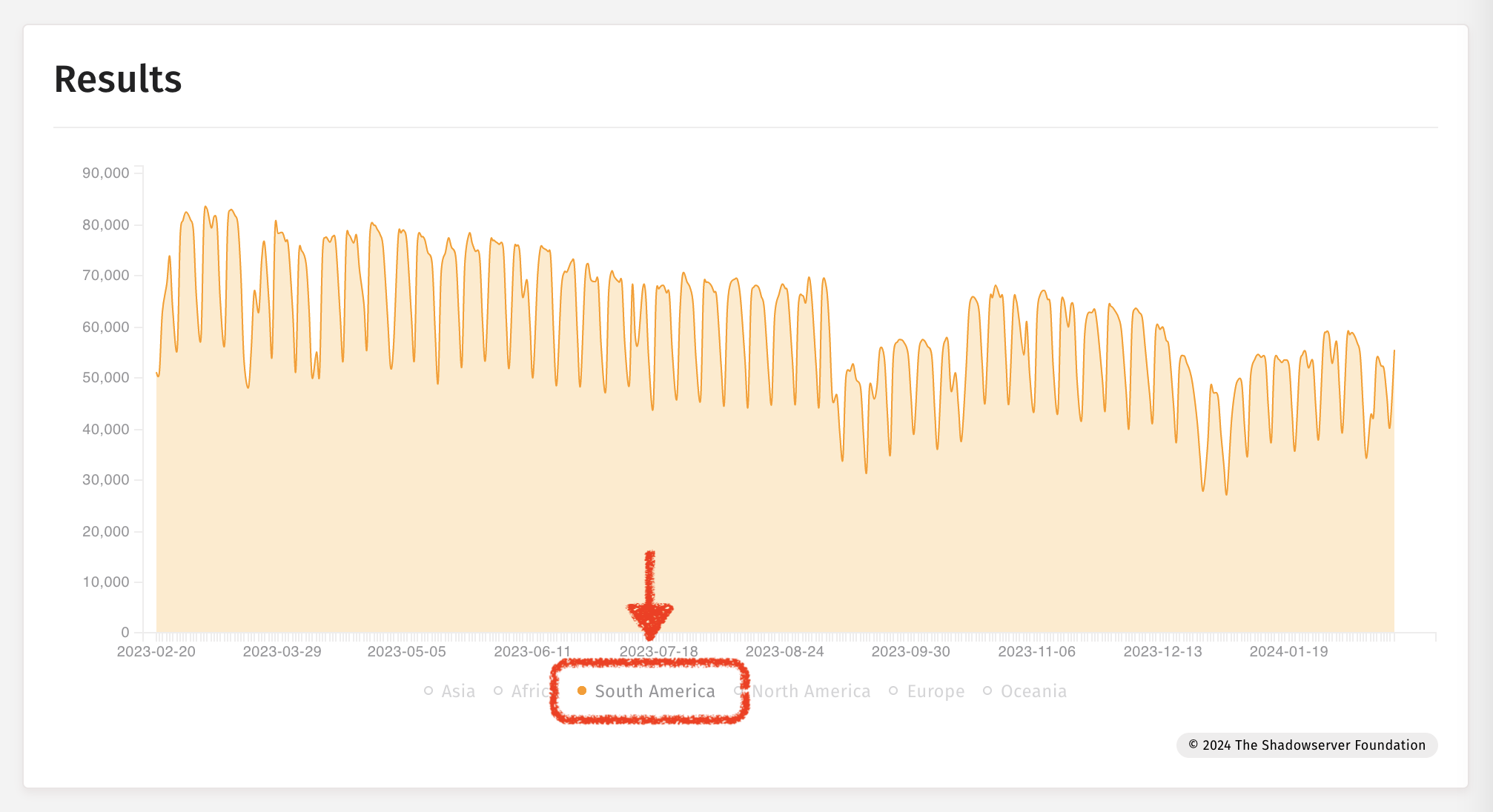

一般统计 · 时间序列

通过扫描,在检测已暴露的 CWMP 时获得的相关峰值与 2023-01-05 峰值相匹配。

暗影服务器蜜罐传感器已识别到疑似发起 Mirai 和暴力攻击的埃及受感染设备。

相应的 Telnet 暴力攻击来自埃及受感染设备。

使用多个源并选择标签和重叠选项,能在同一个图表上呈现观察结果。

示例: 特别报告

暗影服务器会不定期发布一次性特别报告。我们会在 X/Twitter 和官方网站上公布数据 - 但在活动结束后,您可能也想知道相关的日期。查找日期的一种方法就是使用时序图来查找特别报告日期 - 随后可以将这些日期转换为其他更适合单日统计数据的表示方式(如地图或树形图)。特别报告在仪表板上将源设置为 special。

在时序图上搜索特别报告:

2024 年 1 月 29 日查找到特别报告示例的树形图:

如需要了解特别报告列表,请登录我们的 主网站,查看报告列表。特别报告的名称中标有“特别”字样。

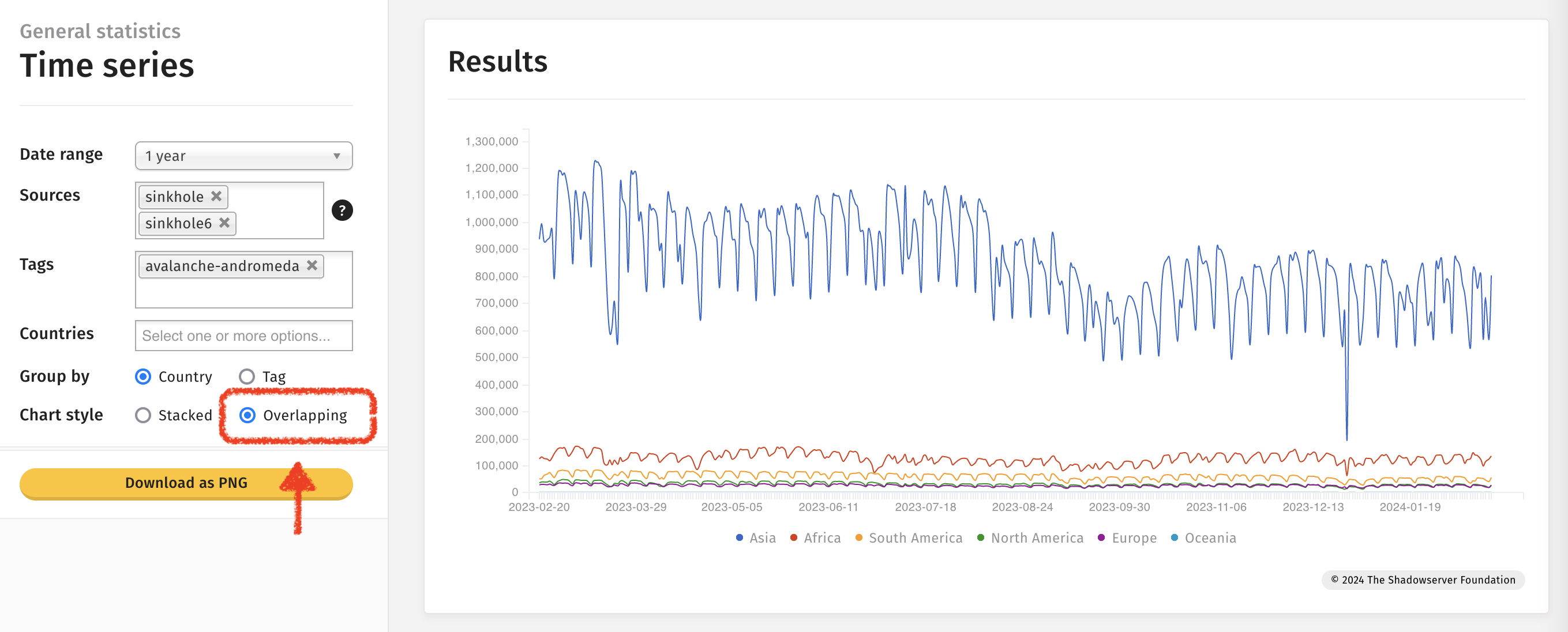

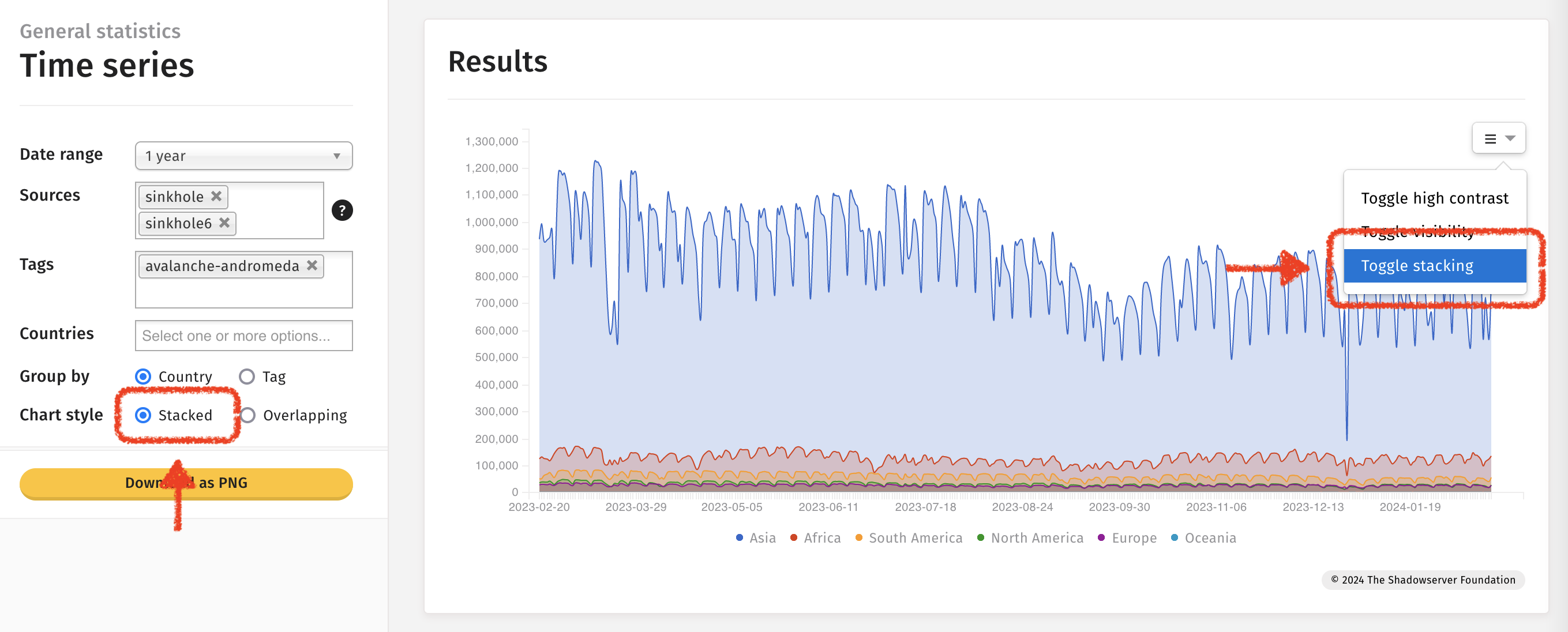

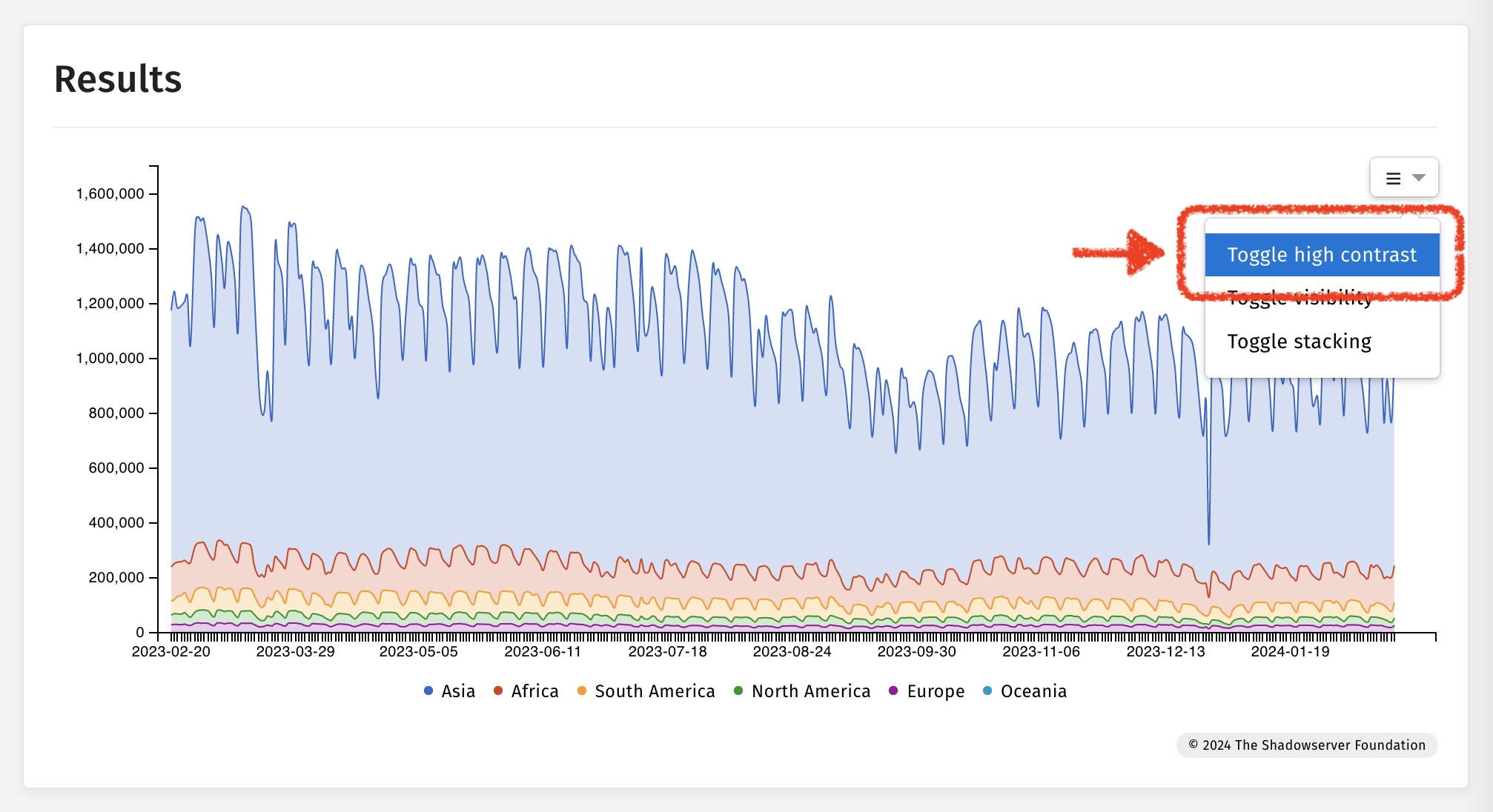

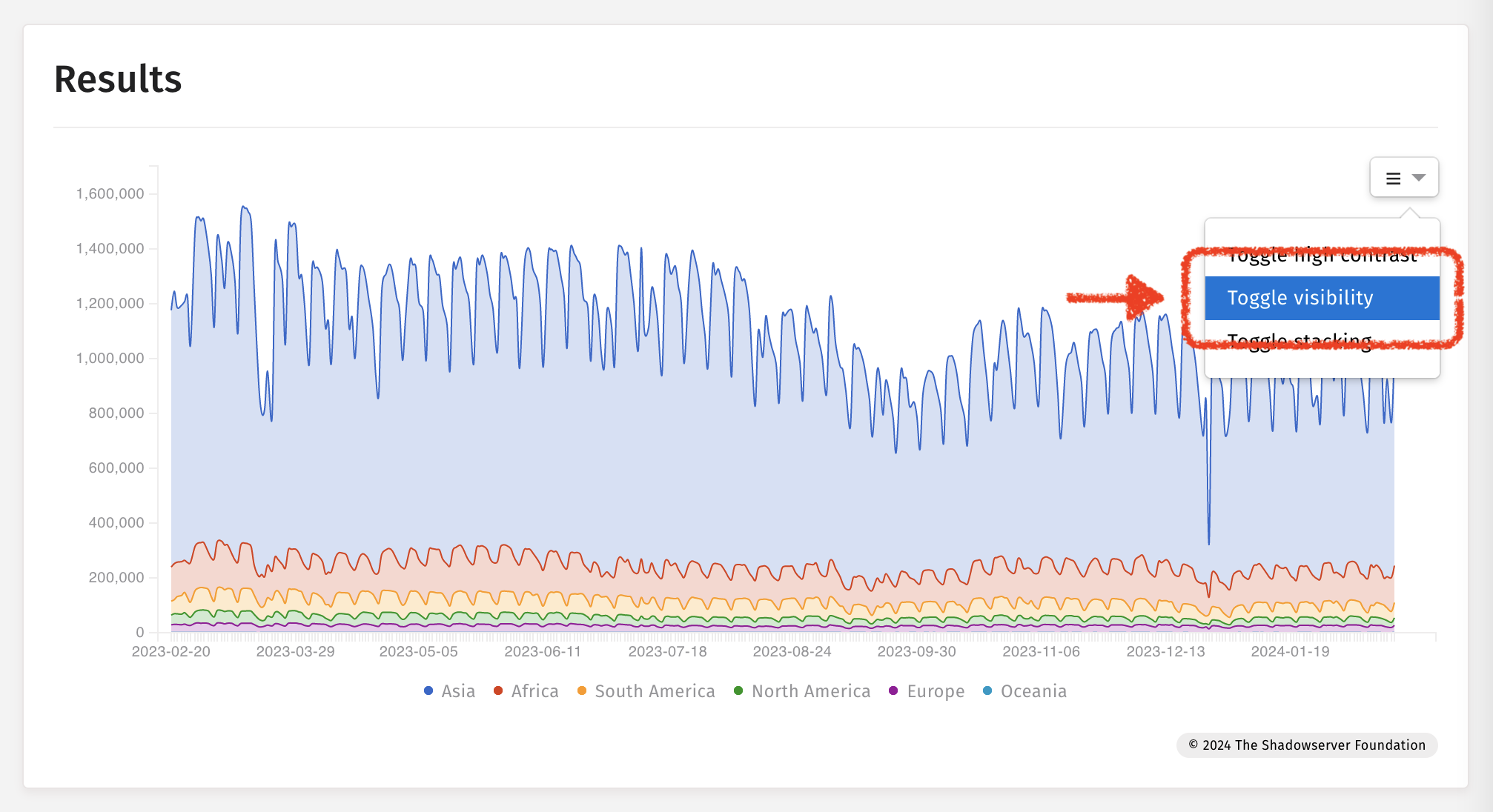

示例: 时序图

切换高对比度

切换可见性

切换堆叠