ઉદાહરણ: એક્સચેન્જ સર્વર્સ

સામાન્ય સ્ટેટિસ્ટિક્સ · સમય શ્રેણી

IPv4 &ની સંખ્યા દર્શાવતો સ્ટેક્ડ ગ્રાફ; IPv6 એડ્રેસેસ પાછલા અઠવાડિયે દરરોજ પ્રતિસાદ આપતા જણાયા, વૈશ્વિક સ્તરે, CVE-2023-36439તરીકે ટૅગ કરેલા.

સામાન્ય સ્ટેટિસ્ટિક્સ · વિઝ્યુલાઇઝેશન · ટેબલ

IPv4 &ની સંખ્યા દર્શાવતો ટેબલ; IPv6 એડ્રેસેસ પાછલા દિવસ દરમિયાન દરરોજ પ્રતિસાદ આપતા જણાયા છે, વૈશ્વિક સ્તરે, CVE-2023-36439તરીકે ટૅગ કરેલા.

સામાન્ય સ્ટેટિસ્ટિક્સ · ટ્રી મેપ

IPv4 & ની સંખ્યા દર્શાવતો ટ્રી મેપ; IPv6 એડ્રેસેસ નિર્ધારિત તારીખે મળી, CVE-2023-36439 ટૅગ કરેલ, પ્રતિ દેશ દીઠ સંખ્યા પ્રમાણસર દર્શાવવામાં આવી છે.

દેશના સેગમેન્ટ પર ક્લિક કરવાથી CIA વર્લ્ડ ફેક્ટબુકસોર્સીસ વત્તા સામાન્ય સ્ટેટિસ્ટિક્સનો ભંગાણ મળે છે.

ઉદાહરણ: ખુલ્લી CWMP ઉપકરણો

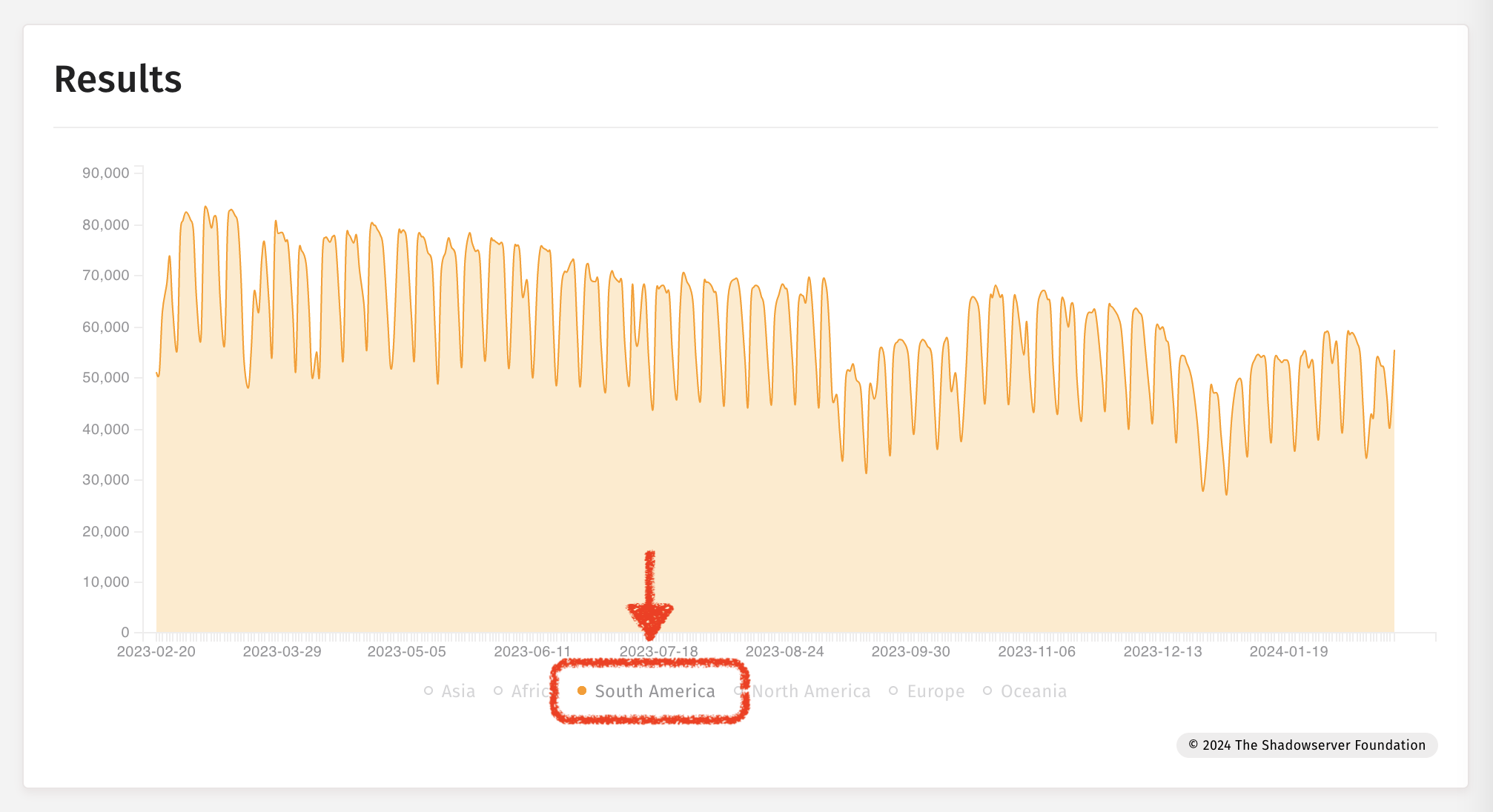

સામાન્ય સ્ટેટિસ્ટિક્સ · સમય શ્રેણી

2 વર્ષનો ઐતિહાસિક ડેટા દર્શાવતી સમયરેખા (સાર્વજનિક ડેશબોર્ડમાં મહત્તમ સમયગાળો) - આ કિસ્સામાં સાઉદી અરેબિયા માટે દરરોજ શોધાયેલ ખુલ્લા CWMP ઉપકરણ IP એડ્રેસેસની સંખ્યા દર્શાવે છે.

નોંધ: આ આલેખ જાન્યુઆરી 2023 ના અંતમાં CWMP એક્સપોઝરની દ્રષ્ટિએ વ્યાપક સુધારો દર્શાવે છે.

ઉદાહરણ: MISP ઉદાહરણો

IoT ઉપકરણના સ્ટેટિસ્ટિક્સ · વિઝ્યુલાઇઝેશન · બાર ચાર્ટ

કેટલાક ઉપકરણો અને સોફ્ટવેર સોલ્યુશન્સ સ્કેનિંગ દરમિયાન ફિંગરપ્રિન્ટ કરી શકાય છે. આ ગ્રાફ (લોગરીધમિક સ્કેલ પર) છેલ્લા મહિનામાં, ચાલી રહેલા દાખલાઓ MISPસાથે સરેરાશ દરરોજ શોધાયેલ IP એડ્રેસેસની સંખ્યા દર્શાવે છે.

ઉદાહરણ: શોષણ નબળાઈઓ

હુમલાના સ્ટેટિસ્ટિક્સ: નબળાઈઓ · મોનીટરીંગ

ટોચના 100 શોધાયેલ શોષણક્ષમ નબળાઈઓ (અમારા હનીપોટ્સમાંના તે Shadowserver મોનિટરમાંથી), શરૂઆતમાં પાછલા દિવસના યૂનિક હુમલાખોર IPsની સંખ્યા દ્વારા વર્ગીકૃત કરવામાં આવી હતી.

મેપ વિકલ્પ પર ક્લિક કરવાથી યુઝર્સને "સોઉર્સસ" અને "ડેસ્ટિનેશન" હોસ્ટ પ્રકારો વચ્ચે અદલાબદલી કરવાની મંજૂરી આપે છે (એટલે કે હુમલા IP જિયોલોકેશન ના વિરુદ્ધ હનીપોટ IP જિયોલોકેશન).

નોંધ: હુમલો કરનાર ભૌગોલિક સ્થાન હુમલાખોરના સ્થાનનું ચોક્કસ પ્રતિનિધિત્વ કરી શકે છે અથવા ન પણ કરી શકે છે.

ઉદાહરણ: ઇવેન્ટ્સનું અર્થઘટન

ઘટનાઓનું અર્થઘટન કરવામાં મદદ કરવા માટે ડેશબોર્ડનો ઉપયોગ કરવો: ઇજિપ્તમાં ખુલ્લા CWMP ઉપકરણો (Huawei હોમ રાઉટર્સ માનવામાં આવે છે) માં અસાધારણ વધારો, ત્યારબાદ તે જ દેશમાંથી ઉદભવેલા મીરાઇ હુમલાઓ.

નોંધ: Shadowserver ઇજિપ્તની nCSIRT સાથે કામ કર્યું & જાણ કરી; પગલાં લેવા.

IoT ઉપકરણના સ્ટેટિસ્ટિક્સ · સમય શ્રેણી

2023-01-05ના રોજ/આસપાસ ઇજિપ્તીયન ઇન્ફ્રાસ્ટ્રક્ચર પર જાહેર કરાયેલ ખુલ્લા IoT ઉપકરણોના જથ્થામાં વૃદ્ધિનું અવલોકન.

IoT ઉપકરણના સ્ટેટિસ્ટિક્સ · વેન્ડર દ્વારા ટ્રી મેપ

તારીખો દ્વારા પાછળની તરફ અને આગળ વધવું એ દર્શાવે છે કે 2023-01-05 થી નવા દેખાતા Huawei ઉપકરણોની શક્યતા છે.

સામાન્ય સ્ટેટિસ્ટિક્સ · સમય શ્રેણી

2023-01-05 સ્પાઇક સાથે મેળ ખાતી સ્કેનિંગથી ખુલ્લી CWMP તપાસમાં સંકળાયેલ સ્પાઇક.

Shadowserver હનીપોટ સેન્સર્સે મિરાઈ (Mirai) અને બ્રુટ ફોર્સ એટેક શરૂ કરતા શંકાસ્પદ ઇજિપ્તીયન ચેડા કરેલા ઉપકરણોની ઓળખ કરી.

અને અનુરૂપ ટેલનેટ બ્રુટ ફોર્સ (Telnet Brute Force) હુમલાઓ ઇજિપ્તની ચેડા કરેલા ઉપકરણોમાંથી નીકળે છે.

બહુવિધ સોર્સીસનો ઉપયોગ કરીને અને ટૅગ અને ઓવરલેપિંગ વિકલ્પો પસંદ કરવાથી અવલોકનો એ જ ગ્રાફ પર રેન્ડર કરવાની મંજૂરી આપે છે.

ઉદાહરણ: વિશેષ અહેવાલો

પ્રસંગોપાત Shadowserver એક-બાજુના વિશેષ અહેવાલો પ્રકાશિત કરે છે. અમે X/Twitter પર અને અમારી વેબસાઇટ પર ડેટાની જાહેરાત કરીએ છીએ - પરંતુ ઇવેન્ટ પછી તમે સંબંધિત તારીખો જાણવા માગો છો. તારીખો શોધવાનો એક માર્ગ એ છે કે સ્પેશિયલ રિપોર્ટ તારીખો શોધી રહેલા ટાઇમ સિરીઝ ચાર્ટનો ઉપયોગ કરવો - અને પછી તમે તે તારીખોને એક દિવસના આંકડાઓ (જેમ કે મેપ અથવા ટ્રી મેપ) માટે વધુ સારી રીતે અનુરૂપ અન્ય રજૂઆતોમાં સ્થાનાંતરિત કરી શકો છો. વિશેષ અહેવાલોમાં ડેશબોર્ડ પર સ્ત્રોતને special પર સેટ કરેલ છે.

ટાઇમ સિરીઝ ચાર્ટ પર વિશેષ અહેવાલો માટે શોધ કરી રહ્યાં છીએ:

2024-01-29 ના રોજ મળેલ વિશેષ અહેવાલના ઉદાહરણ માટે ટ્રી મેપ:

વિશેષ અહેવાલોની સૂચિ માટે કૃપા કરીને અમારી મુખ્ય વેબસાઇટપરના અહેવાલોની સૂચિની સમીક્ષા કરો. વિશેષ રિપોર્ટ્સમાં તેમના નામમાં "સ્પેશિયલ" હશે.

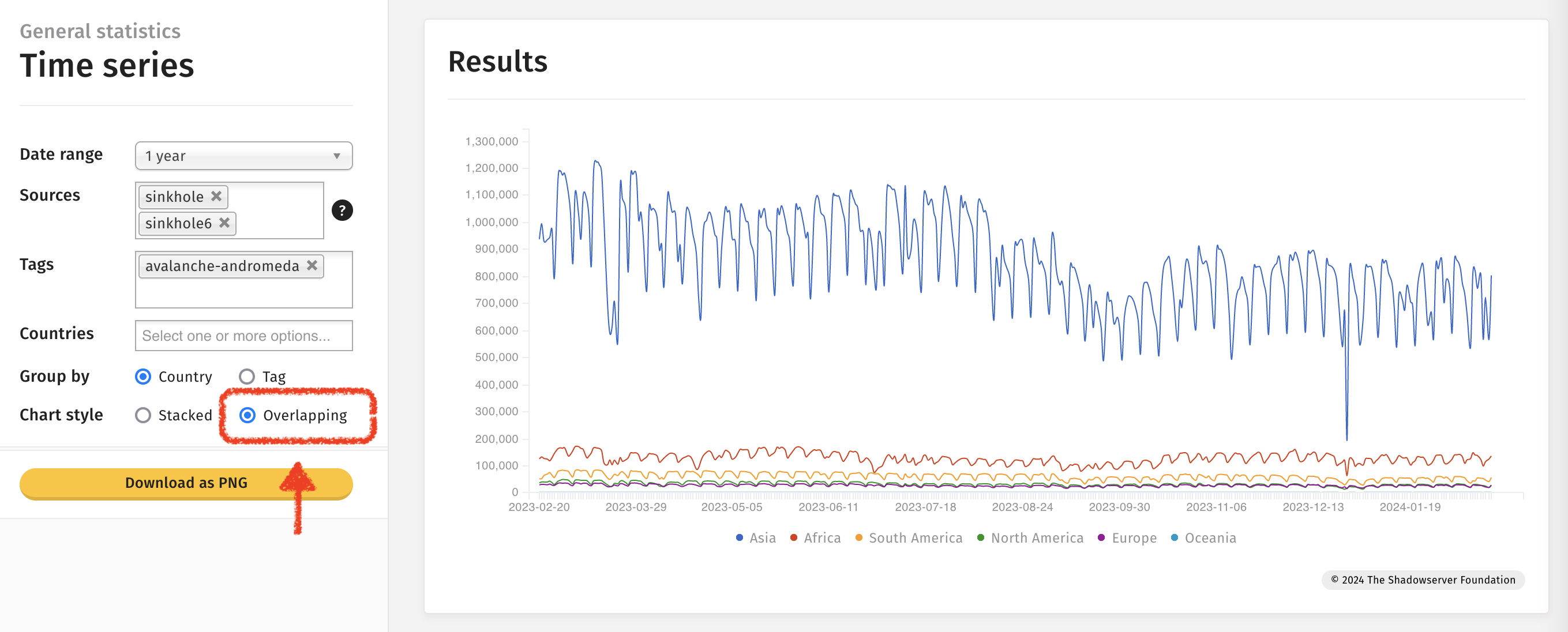

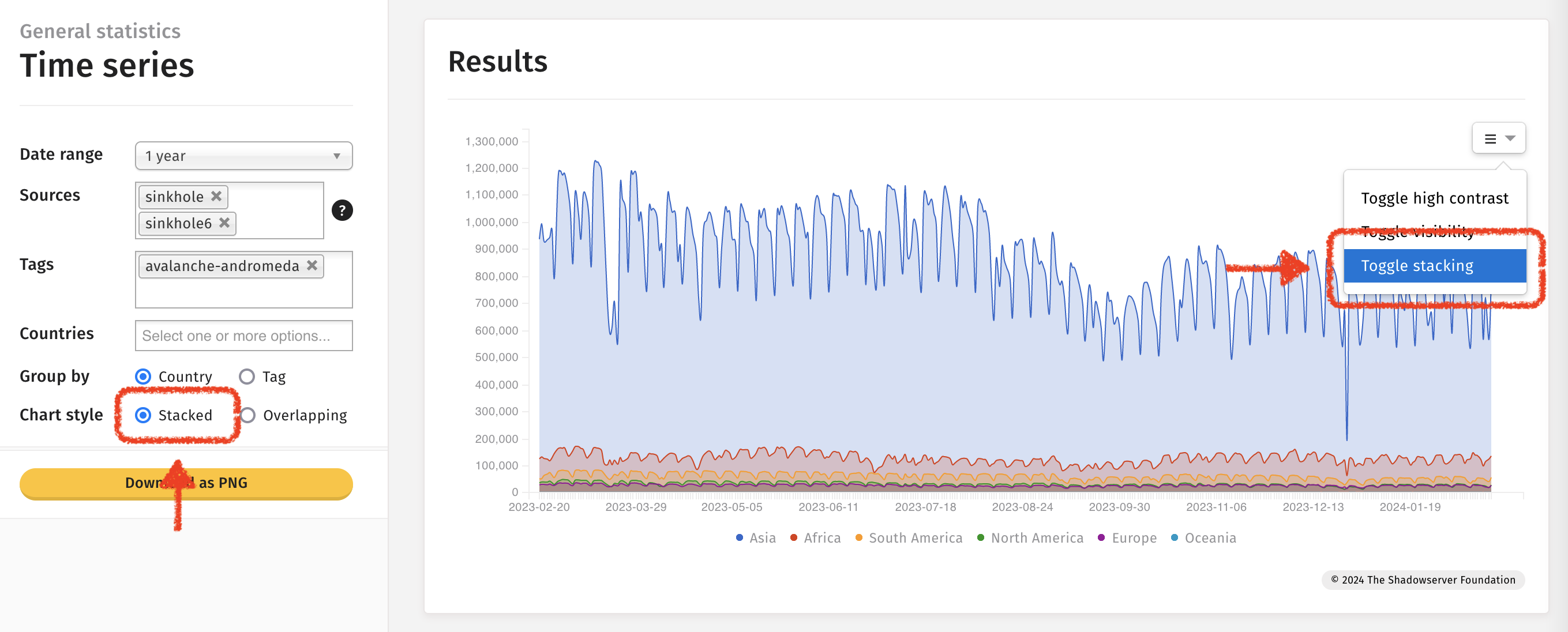

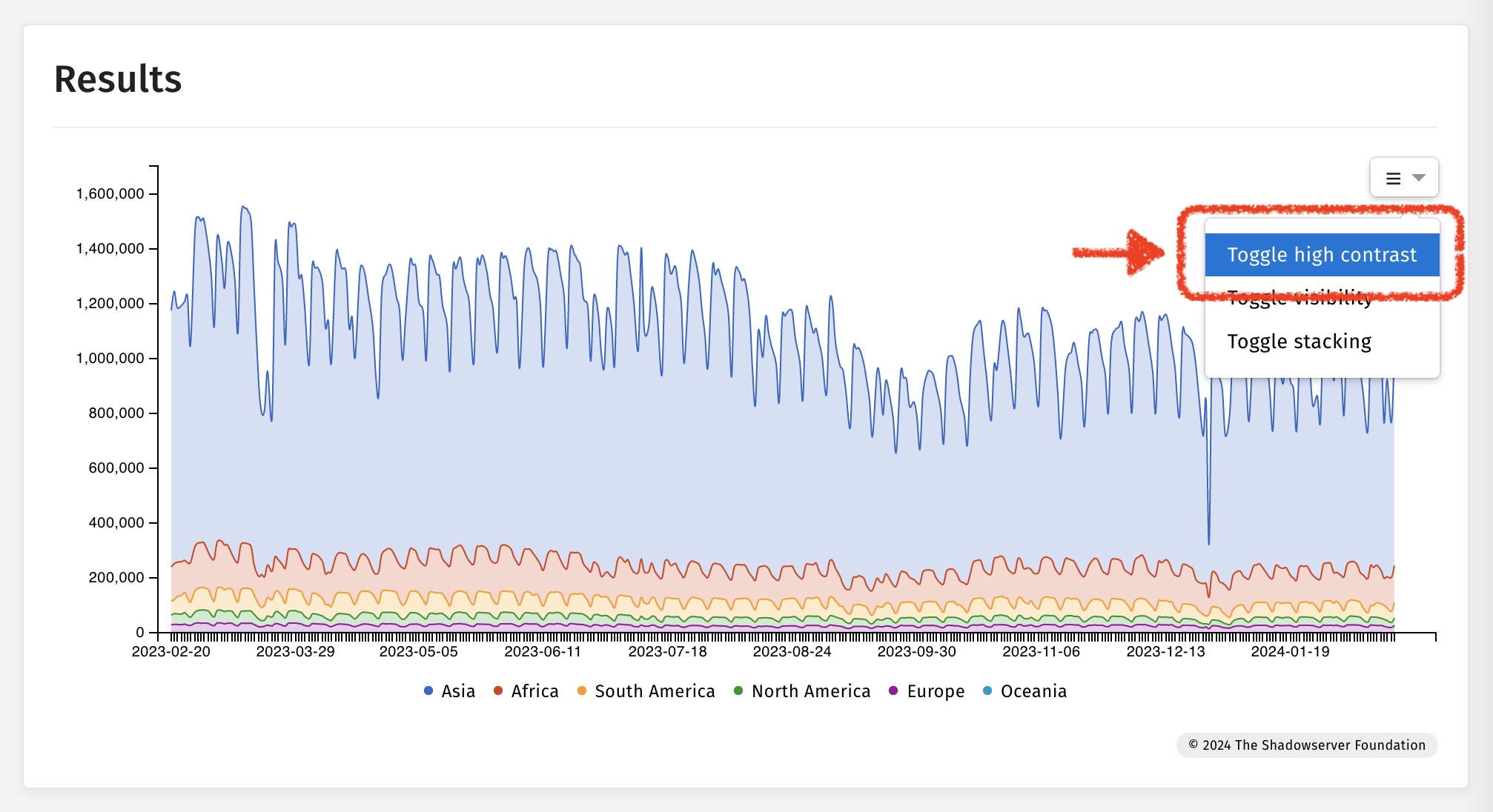

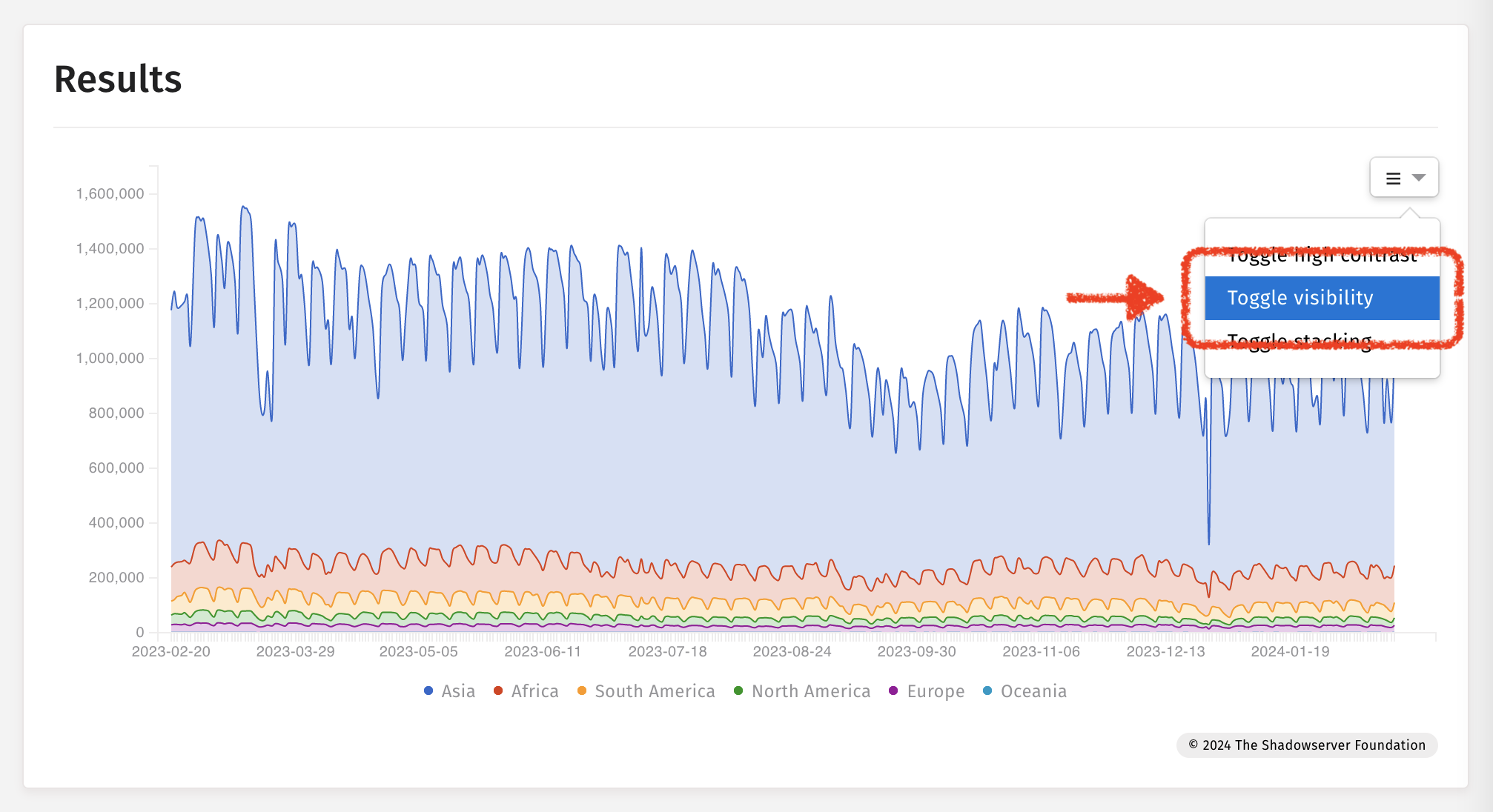

ઉદાહરણ: સમય-શ્રેણી ચાર્ટ્સ

ઉચ્ચ કોન્ટ્રાસ્ટને ટૉગલ કરી રહ્યાં છીએ

દૃશ્યતા ટૉગલ કરી રહી છે

સ્ટેકીંગને ટૉગલ કરી રહ્યું છે