उदाहरण: एक्सचेन्ज सर्भरहरू

सामान्य तथ्याङ्क · समय श्रृंखला

गत हप्ता प्रत्येक दिन प्रतिक्रिया दिइरहेका, विश्वव्यापी रूपमा, CVE-2023-36439 को रूपमा ट्याग गरिएको IPv4 & IPv6 एड्रेसहरूको संख्या देखाउने स्ट्याक गरिएको ग्राफ पत्ता लाग्यो ।

सामान्य तथ्याङ्क · भिजुवलाइजेशन · टेबल

IPv4 & को संख्या देखाउने तालिका; गत हप्ता प्रत्येक दिन प्रतिक्रिया दिइरहेका, विश्वव्यापी रूपमा, CVE-2023-36439 को रूपमा ट्याग गरिएको IPv6 एड्रेसहरू पत्ता लाग्यो।

सामान्य तथ्याङ्क · रूख जस्तो नक्शा

IPv4 & को संख्या देखाउने रूख जस्तो नक्शा; निर्धारित गरिएको मितिमा समानुपातिक रूपमा प्रतिनिधित्व गरिएको प्रति देशको संख्या सहित, CVE-2023-36439 को रूपमा ट्याग गरिएका, IPv6 एड्रेसहरू पत्ता लगाइयो।

देशको खण्डमा क्लिक गर्दा CIA विश्वको तथ्य पुस्तिका बाट स्रोतहरू र सामान्य तथ्याङ्कहरूको ब्रेकडाउन दिन्छ ।

उदाहरण: पर्दाफास गरिएका CWMP डिभाइसहरू

सामान्य तथ्याङ्क · समय श्रृंखला

2 वर्षको ऐतिहासिक डाटा (सार्वजनिक ड्यासबोर्डमा अधिकतम समयावधि) देखाउने टाइमलाइन - यो मामिलामा साउदी अरेबियाले प्रत्येक दिन पत्ता लगाइएका CWMP डिभाइसका IP एड्रेसहरूको संख्या देखाउँछ ।

नोट : यो ग्राफले जनवरी 2023 को अन्त्यमा CWMP एक्सपोजरको सन्दर्भमा ठूलो सुधार देखाउँछ ।

उदाहरण: MISP का उदाहरणहरू

IoT डिभाइस तथ्याङ्क · भिजुवलाइजेशन · बार चार्ट

स्क्यानिङको क्रममा धेरै डिभाइसहरू र सफ्टवेयर समाधानहरू फिंगरप्रिन्ट गर्न सकिन्छ । MISP का चलिरहेका उदाहरणहरू सहित, यो ग्राफले (लगअरिथमिक स्केलमा) गत महिनामा औसतमा प्रत्येक दिन पत्ता लगाइएका IP एड्रेसहरूको संख्या देखाउँछ ।

उदाहरण: शोषण गरिएका जोखिमताहरू

आक्रमणको तथ्याङ्कहरू : जोखिमताहरू · मोनिटर गर्ने

शुरुमा विगतको दिनमा अद्वितीय आक्रमण गर्ने IP को संख्याद्वारा क्रमबद्ध गरि, (हाम्रा हनीपोटहरूमा ती Shadowserver मोनिटरहरू मध्ये) शीर्ष 100 वटा पत्ता लगाइएका प्रयास गरिएको शोषणयोग्य जोखिमताहरू ।

नक्शा (Map) को विकल्पमा क्लिक गरेमा यसले प्रयोगकर्तालाई "स्रोत" र "गन्तव्य" होस्टका प्रकारहरू (जस्तै आक्रमण गर्ने IP को जियोलोकेशन विरुद्ध हनीपोट IP जियोलोकेशन) बीच स्वाइप गर्ने अनुमति दिन्छ ।

नोट: आक्रमण गर्ने जियोलोकेशनले आक्रमणकारीको स्थानलाई सही रूपमा प्रतिनिधित्व गर्न वा नगर्न सक्छ ।

उदाहरण: घटनाहरूको व्याख्या गर्ने

मामिलाहरूको व्याख्या गर्न सहयोग गर्ने ड्यासबोर्डको प्रयोग गर्ने : इजिप्टमा पर्दाफास गरिएका CWMP डिभाइसहरू (Huawei घरका राउटरहरूको विश्वास गरिएको) मा असामान्य वृद्धि पछि सोही देशबाट उत्पन्न Mirai आक्रमणहरू ।

नोट : Shadowserver ले सूचित गर्न & सुधार गर्न इजिप्टियन nCSIRT सँग काम गर्यो ।

IoT डिभाइस तथ्याङ्क · समय श्रृंखला

2023-01-05 मा / आसपासमा इजिप्शियन पूर्वाधारमा एक्स्पोज गरिएका IoT डिभाइसहरूको मात्रामा वृद्धि भएको अवलोकन गरिएको घोषणा गरियो ।

IoT डिभाइस तथ्याङ्क · विक्रेताको आधारमा रूख जस्तो नक्शा

मितिहरूमा अगाडि र पछाडि जाँदा 2023-01-05 देखि डिभाइसहरूबाट नयाँ देखिने Huawei डिभाइसहरू हुने सम्भावना देखाउँछ ।

सामान्य तथ्याङ्क · समय श्रृंखला

2023-01-05 को स्पाइकसँग मिल्ने स्क्यानिङले CWMP पर्दाफास भएको खुलासासँग सम्बद्ध स्पाइक पत्ता लागेको छ ।

Shadowserver हनीपोट सेन्सरहरूले Mirai र ब्रुट फोर्स आक्रमणहरू शुरु गर्ने शंकास्पद सम्झौता गरिएका इजिप्शियन उपकरणहरूको पहिचान गर्यो ।

र सम्बन्धित Telnet ब्रुट फोर्स आक्रमणहरू सम्झौता गरिएका इजिप्शियन उपकरणहरूबाट उत्पन्न भएका छन् ।

धेरै स्रोतहरू प्रयोग गरेमा र ट्याग र ओभरल्यापिङ विकल्पहरू छनौट गरेमा अवलोकनहरूलाई एउटै ग्राफमा रेन्डर गर्न अनुमति दिन्छ ।

उदाहरण: विशेष रिपोर्टहरू

कहिलेकाहीं Shadowserver ले एउटा-अफ विशेष रिपोर्टहरू जारी गर्छ । हामी डाटालाई X/Twitter मा र हाम्रो वेबसाइटमा घोषणा गर्छौं - तर त्यो घटना पछि तपाईं शायद सान्दर्भिक मितिहरू जान्न चाहनुहुन्छ । मितिहरू फेला पार्ने तरिका मध्ये एक विशेष रिपोर्टका मितिहरू खोज्दै Time Series चार्ट प्रयोग गर्नु हो - र त्यसपछि तपाईं ती मितिहरूलाई एकल दिनको तथ्याङ्कहरू (जस्तै नक्शा वा रूख जस्तो नक्शाहरू) मा राम्रोसँग उपयुक्त हुने गरि अन्य प्रतिनिधित्वहरूमा स्थानान्तरण गर्न सक्नुहुन्छ । विशेष रिपोर्टहरूले ड्यासबोर्डमा special मा स्रोत सेट गरेको छ ।

समय सिरिज चार्टमा विशेष रिपोर्टहरू खोज्ने :

रूख जस्तो नक्शा उदाहरणको लागि 2024-01-29 मा भेटिएको विशेष रिपोर्ट :

स्पेसल रिपोर्टहरूको सूचीको लागि कृपया हाम्रो मुख्य वेबसाइट मा रिपोर्टहरूको सूचीको समीक्षा गर्नुहोस् । स्पेसल रिपोर्टहरूमा तिनीहरूको नाममा "स्पेसल" हुनेछ ।

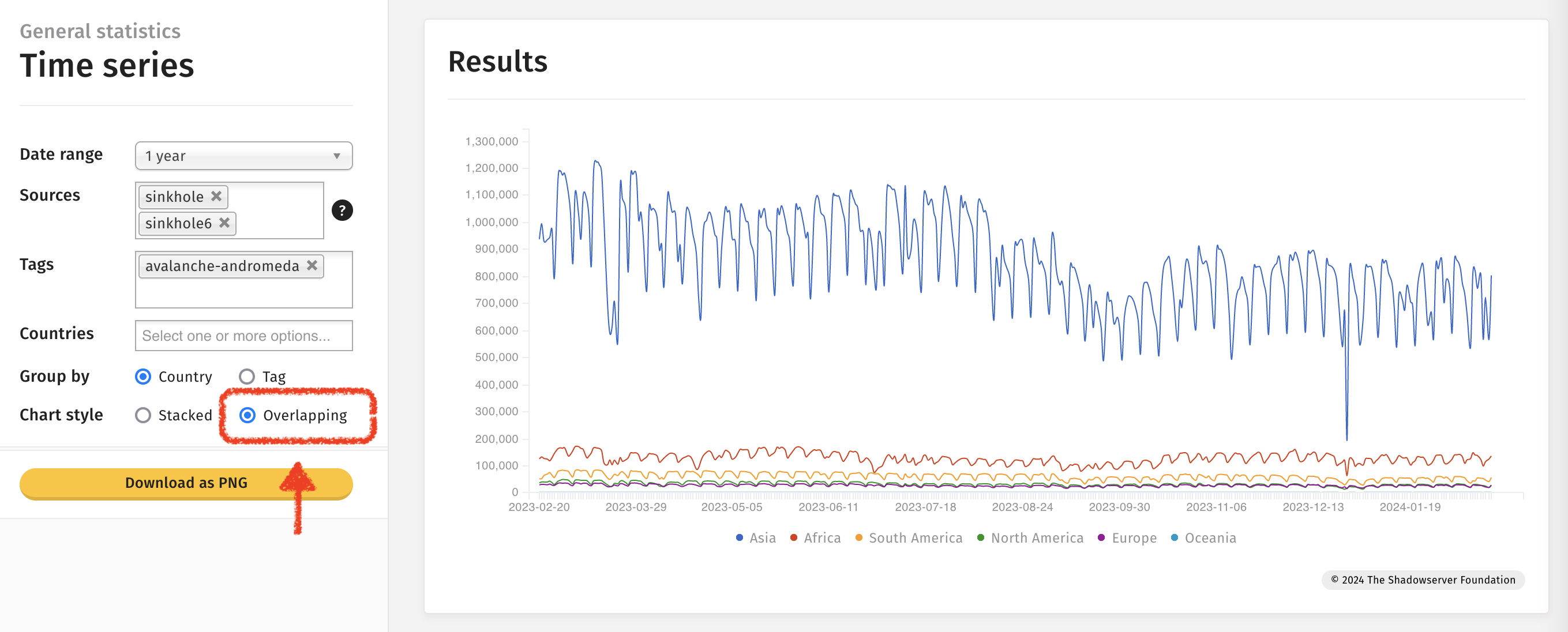

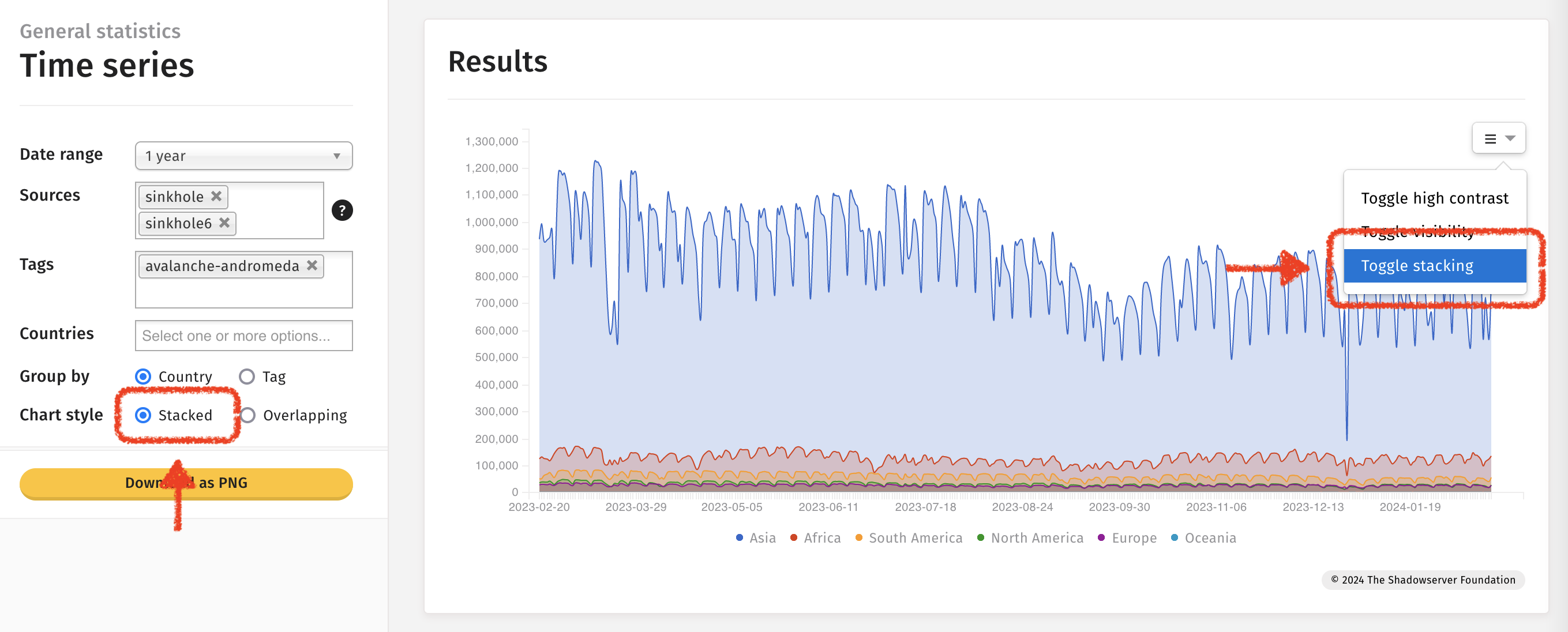

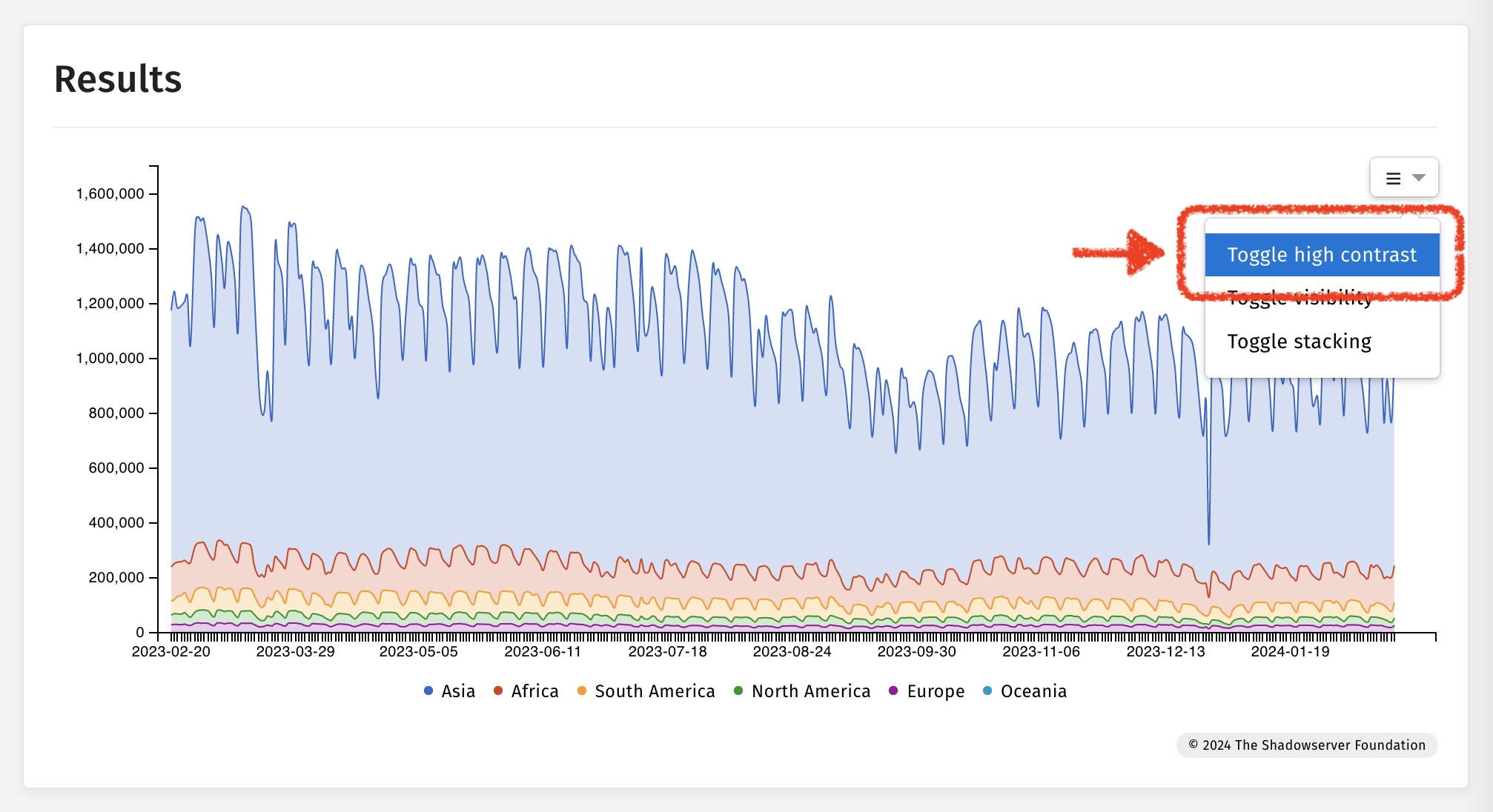

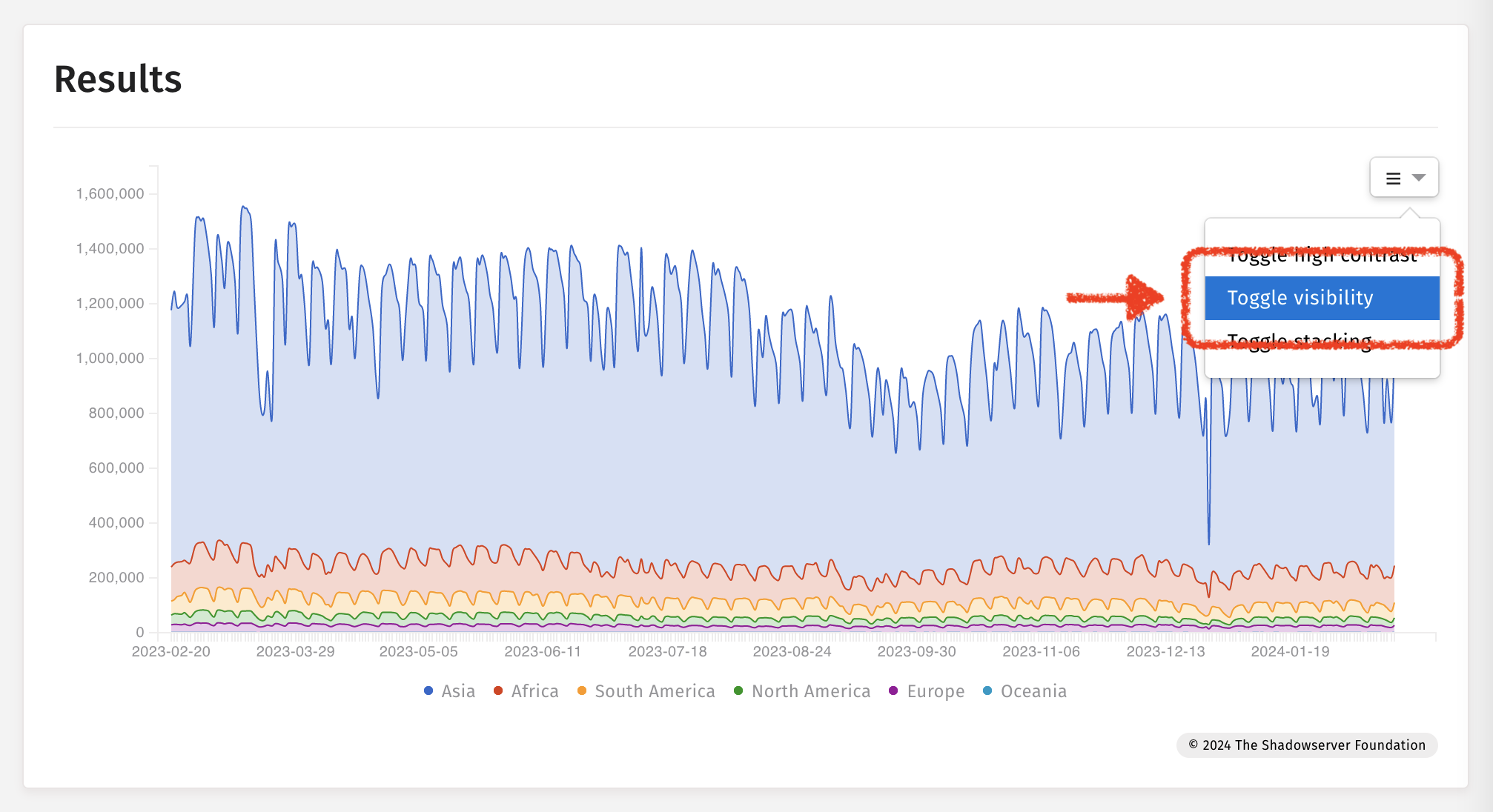

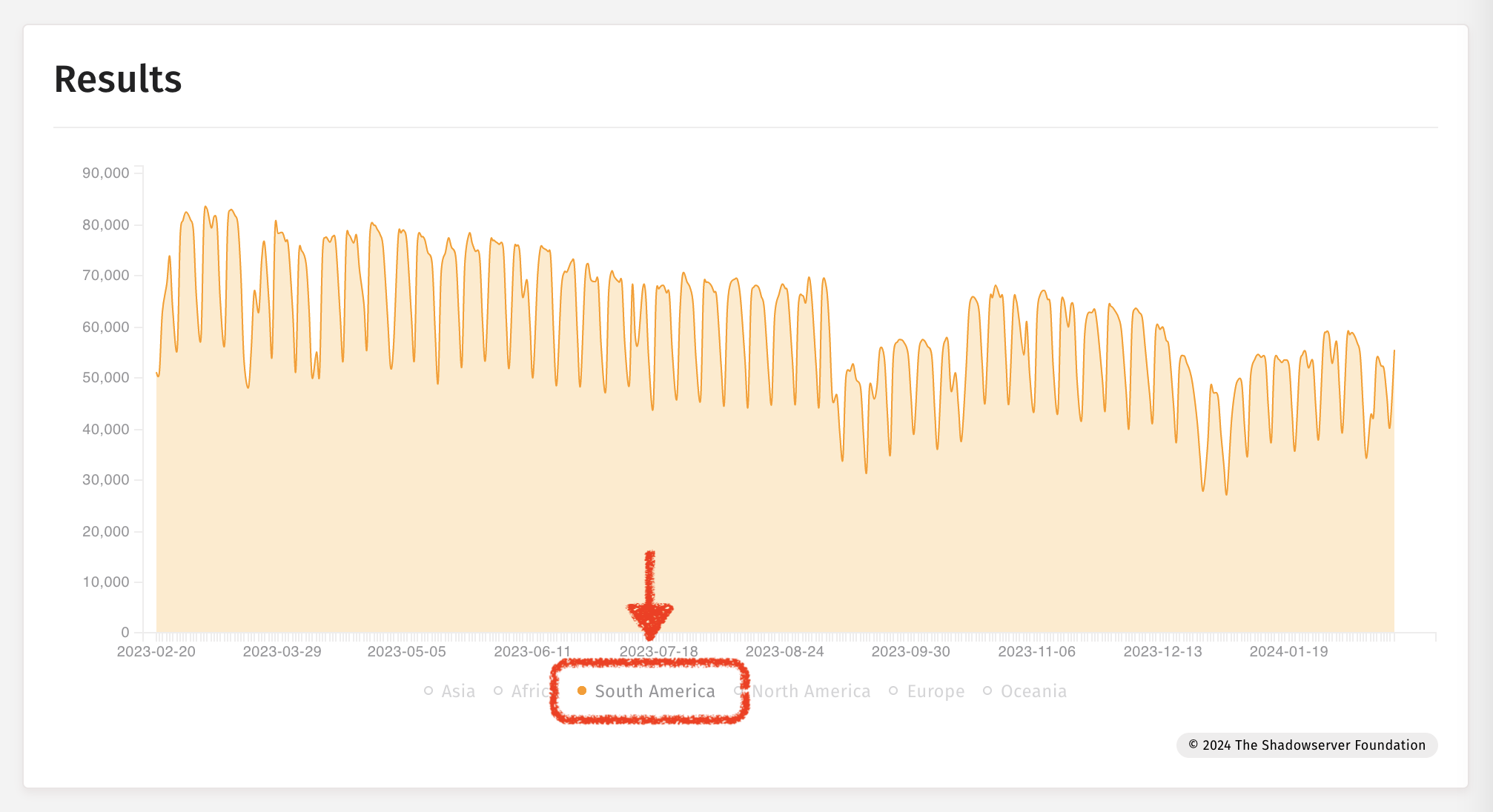

उदाहरण: टाइम-सिरिजका चार्टहरू

उच्च कन्ट्रास्ट टगल गर्ने

भिजिबिलिटीलाई टगल गर्ने

स्ट्याकिंगलाई टगल गर्ने