উদাহরণ: এক্সচেঞ্জ সার্ভার

সাধারণ পরিসংখ্যান · টাইম সিরিজ

একটি স্টাকড গ্রাফ IPv4 & IPv6 ঠিকানাগুলির সংখ্যা দেখাচ্ছে যা গত সপ্তাহে প্রতিদিন, বিশ্বব্যাপী সাড়া দিচ্ছে বলে সনাক্ত করা হয়েছে, যাকে CVE-2023-36439 হিসাবে ট্যাগ করা হয়েছে।

সাধারণ পরিসংখ্যান · ভিজ্যুয়ালাইজেশন · টেবিল

একটি টেবিল IPv4 & IPv6 ঠিকানাগুলির সংখ্যা দেখাচ্ছে যা গতকালে প্রতিদিন, বিশ্বব্যাপী সাড়া দিচ্ছে বলে সনাক্ত করা হয়েছে, যাকে CVE-2023-36439 হিসাবে ট্যাগ করা হয়েছে।

সাধারণ পরিসংখ্যান · ট্রি ম্যাপ

একটি ট্রি ম্যাপ IPv4 & IPv6 ঠিকানাগুলির সংখ্যা দেখাচ্ছে যা একটি নির্দিষ্ট তারিখে সাড়া দিচ্ছে বলে সনাক্ত করা হয়েছে, যাকে CVE-2023-36439 হিসাবে ট্যাগ করা হয়েছে, যা প্রতি দেশের সংখ্যা সমানুপাতিকভাবে উপস্থাপন করা হয়েছে।

একটি দেশের সেগমেন্টে ক্লিক করলে CIA ওয়ার্ল্ড ফ্যাক্টবুক থেকে উৎসের একটি ব্রেকডাউন এবং সাধারণ পরিসংখ্যান পাওয়া যায়।

উদাহরণ: উন্মুক্ত CWMP ডিভাইস

সাধারণ পরিসংখ্যান · টাইম সিরিজ

একটি টাইমলাইন যা 2 বছরের মূল্যের ঐতিহাসিক ডেটা দেখায় (সর্বজনীন ড্যাশবোর্ডে সর্বাধিক স্প্যান) - এই ক্ষেত্রে সৌদি আরবের জন্য প্রতিদিন সনাক্ত করা CWMP ডিভাইসের IP ঠিকানাগুলির সংখ্যা প্রকাশ করে।

দ্রষ্টব্য: এই গ্রাফটি জানুয়ারী 2023 এর শেষে CWMP এক্সপোজারের পরিপ্রেক্ষিতে একটি বিশাল উন্নতি দেখায়

উদাহরণ: MISP উদাহরণ

IoT ডিভাইসের পরিসংখ্যান · ভিজ্যুয়ালাইজেশন · বার চার্ট

স্ক্যান করার সময় বেশ কয়েকটি ডিভাইস এবং সফ্টওয়্যার সমাধান ফিঙ্গারপ্রিন্ট করা যেতে পারে। এই গ্রাফটি দেখায় (লগারিদমিক স্কেলে) গত মাসে গড়ে প্রতিদিন কতগুলি IP ঠিকানা সনাক্ত করা হয়েছে যার মধ্যে MISP দৃষ্টান্ত চালু আছে৷

উদাহরণ: ব্যবহৃত দুর্বলতাসমূহ

আক্রমণের পরিসংখ্যান: দুর্বলতা · মনিটরিং

শীর্ষ 100 শনাক্ত করা হয়েছে আক্তমণ যোগ্য দুর্বলতা (আমাদের হানিপটে সেই Shadowserver মনিটরগুলির মধ্যে), প্রাথমিকভাবে গত দিনে অনন্য আক্রমণকারী IP সংখ্যা অনুসারে সাজানো হয়েছে।

ম্যাপ বিকল্পে ক্লিক করা ব্যবহারকারীকে "উৎস" এবং "গন্তব্য" হোস্ট প্রকারের মধ্যে অদলবদল করতে দেয় (অর্থাৎ আক্রমণকারী IP জিওলোকেশন বনাম হানিপট IP জিওলোকেশন)।

দ্রষ্টব্য: একটি আক্রমণকারী জিওলোকেশন আক্রমণকারীর অবস্থান সঠিকভাবে উপস্থাপন করতে পারে বা নাও করতে পারে।

উদাহরণ: ঘটনা ব্যাখ্যা

ইভেন্টগুলি ব্যাখ্যা করতে সাহায্য করার জন্য ড্যাশবোর্ড ব্যবহার করা: মিশরে উন্মুক্ত CWMP ডিভাইসের (বিশ্বাস করা হয় হুয়াওয়ে (Huawei) হোম রাউটার) অস্বাভাবিক বৃদ্ধি, তারপরে একই দেশ থেকে মিরাই আক্রমণ শুরু হয়।

দ্রষ্টব্য: Shadowserver মিশরীয় nCSIRT-এর সাথে & বিজ্ঞপ্তি দিতে; প্রতিকার করতে কাজ করেছে।

IoT ডিভাইসের পরিসংখ্যান · টাইম সিরিজ

2023-01-05-এ/আশেপাশে মিশরীয় অবকাঠামোতে উন্মুক্ত IoT ডিভাইসের পরিমাণ বৃদ্ধি লক্ষ্য করা গেছে।

IoT ডিভাইসের পরিসংখ্যান · বিক্রেতা অনুসারে ট্রি ম্যাপ

তারিখ এগিয়ে পিছিয়ে দেখলে বোঝা যায় যে 2023-01-05 তারিখ থেকে ডিভাইসগুলি নতুনভাবে দৃশ্যমান Huawei ডিভাইস হতে পারে।

সাধারণ পরিসংখ্যান · টাইম সিরিজ

2023-01-05 স্পাইকের সাথে মিলে যাওয়া স্ক্যানিং থেকে উন্মুক্ত CWMP সনাক্তকরণে সংশ্লিষ্ট স্পাইক।

Shadowserver হানিপট সেন্সরগুলি মিরাই (Mirai) এবং ব্রুট ফোর্স আক্রমণ শুরু করার জন্য সন্দেহভাজন মিশরীয় আপোসকৃত ডিভাইসগুলি সনাক্ত করেছে।

এবং সংশ্লিষ্ট টেলনেট ব্রুট ফোর্স আক্রমণ মিশরীয় আপোসকৃত ডিভাইস থেকে উদ্ভূত।

একাধিক উৎস ব্যবহার করে এবং ট্যাগ এবং ওভারল্যাপিং বিকল্পগুলি নির্বাচন করা পর্যবেক্ষণগুলিকে একই গ্রাফে রেন্ডার করার অনুমতি দেয়।

উদাহরণ: বিশেষ প্রতিবেদন

মাঝে মাঝে Shadowserver এক-একটি বিশেষ প্রতিবেদন প্রকাশ করে। আমরা এক্স/টুইটারে এবং আমাদের ওয়েবসাইটে ডেটা ঘোষণা করি - তবে ইভেন্টের পরে আপনি প্রাসঙ্গিক তারিখগুলি জানতে চাইতে পারেন। তারিখগুলি খুঁজে বের করার একটি উপায় হল টাইম সিরিজ চার্ট ব্যবহার করা যা বিশেষ প্রতিবেদনের তারিখগুলি খুঁজছে - এবং তারপরে আপনি সেই তারিখগুলিকে অন্য উপস্থাপনাগুলিতে স্থানান্তর করতে পারেন যা এক দিনের স্টাটিসটিক্স জন্য আরও উপযুক্ত (যেমন ম্যাপ ও ট্রি ম্যাপ)। বিশেষ প্রতিবেদনের উৎস ড্যাসবোর্ডে special সেট করা আছে।

একটি টাইম সিরিজ চার্টে বিশেষ প্রতিবেদনের জন্য অনুসন্ধান:

2024-01-29 তারিখে পাওয়া বিশেষ প্রতিবেদনের উদাহরণের জন্য ট্রি ম্যাপ:

বিশেষ প্রতিবেদনের তালিকার জন্য অনুগ্রহ করে আমাদের প্রধান ওয়েবসাইটতে প্রতিবেদনের তালিকা পর্যালোচনা করুন। বিশেষ প্রতিবেদনে তাদের নামে "বিশেষ" থাকবে।

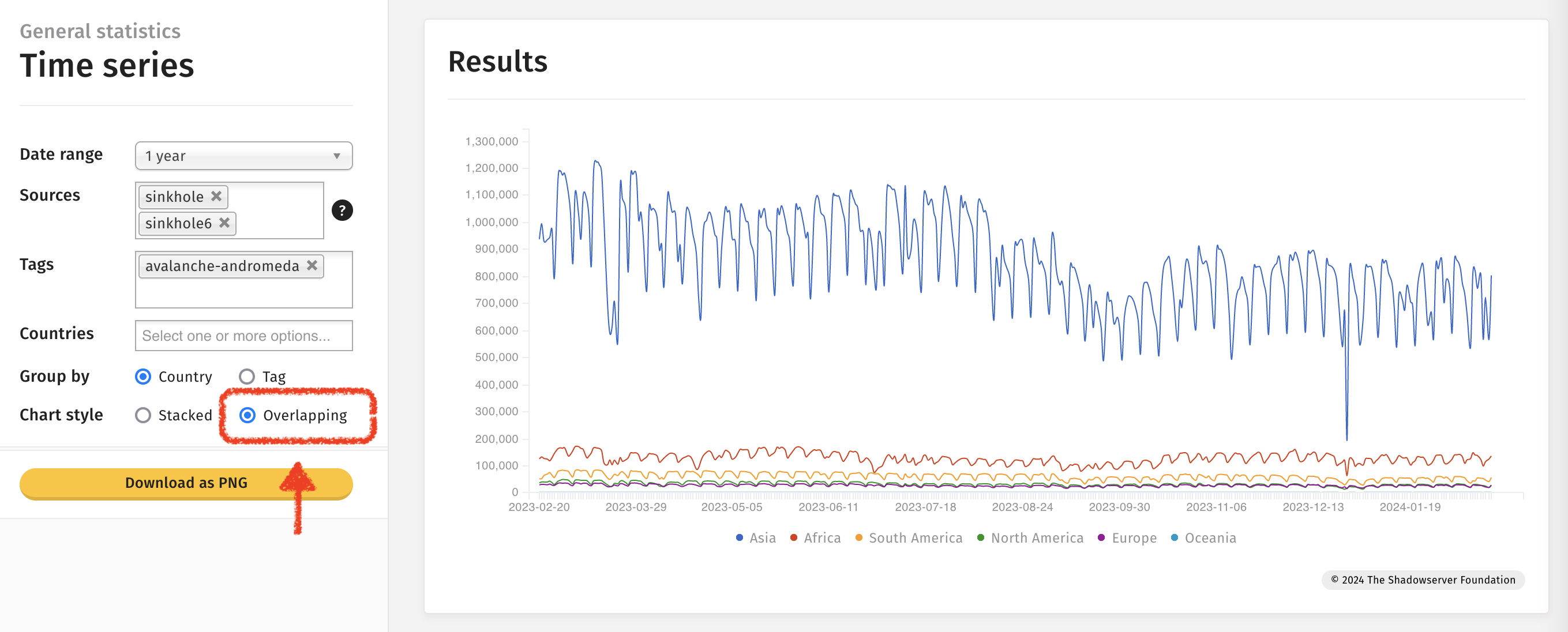

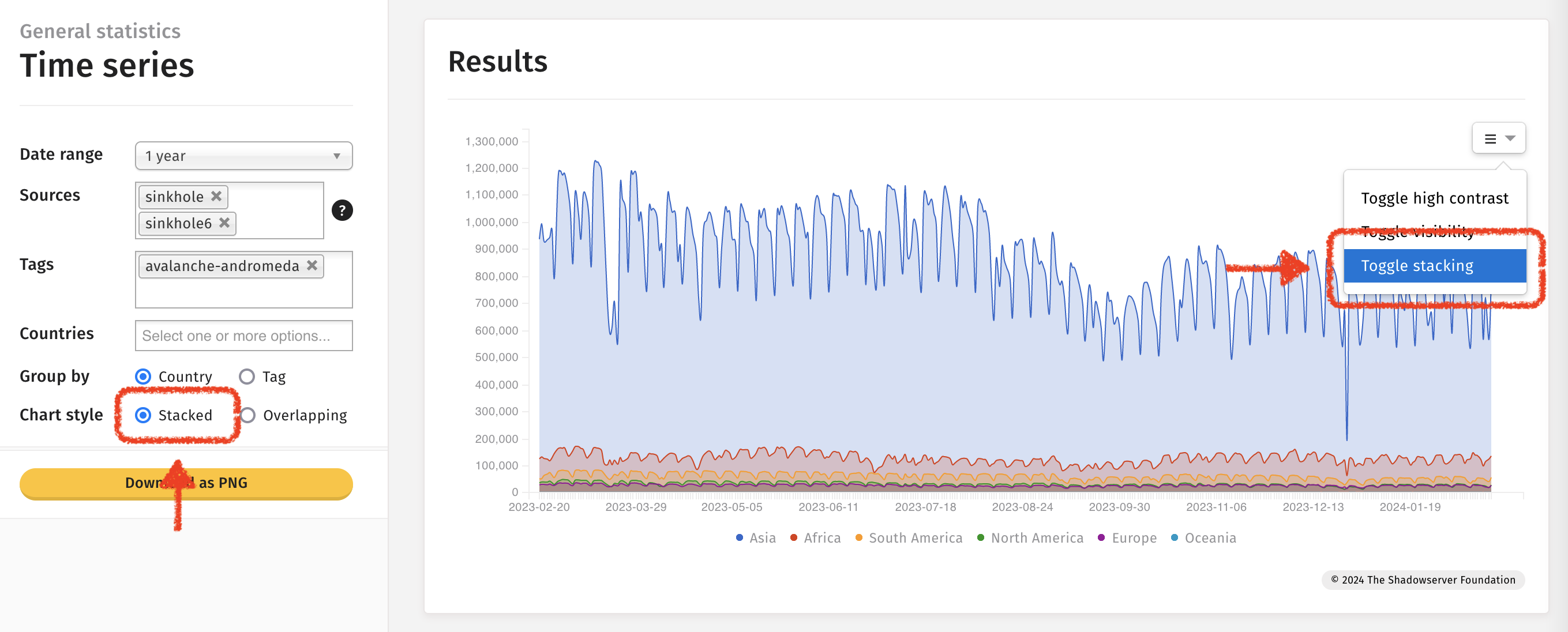

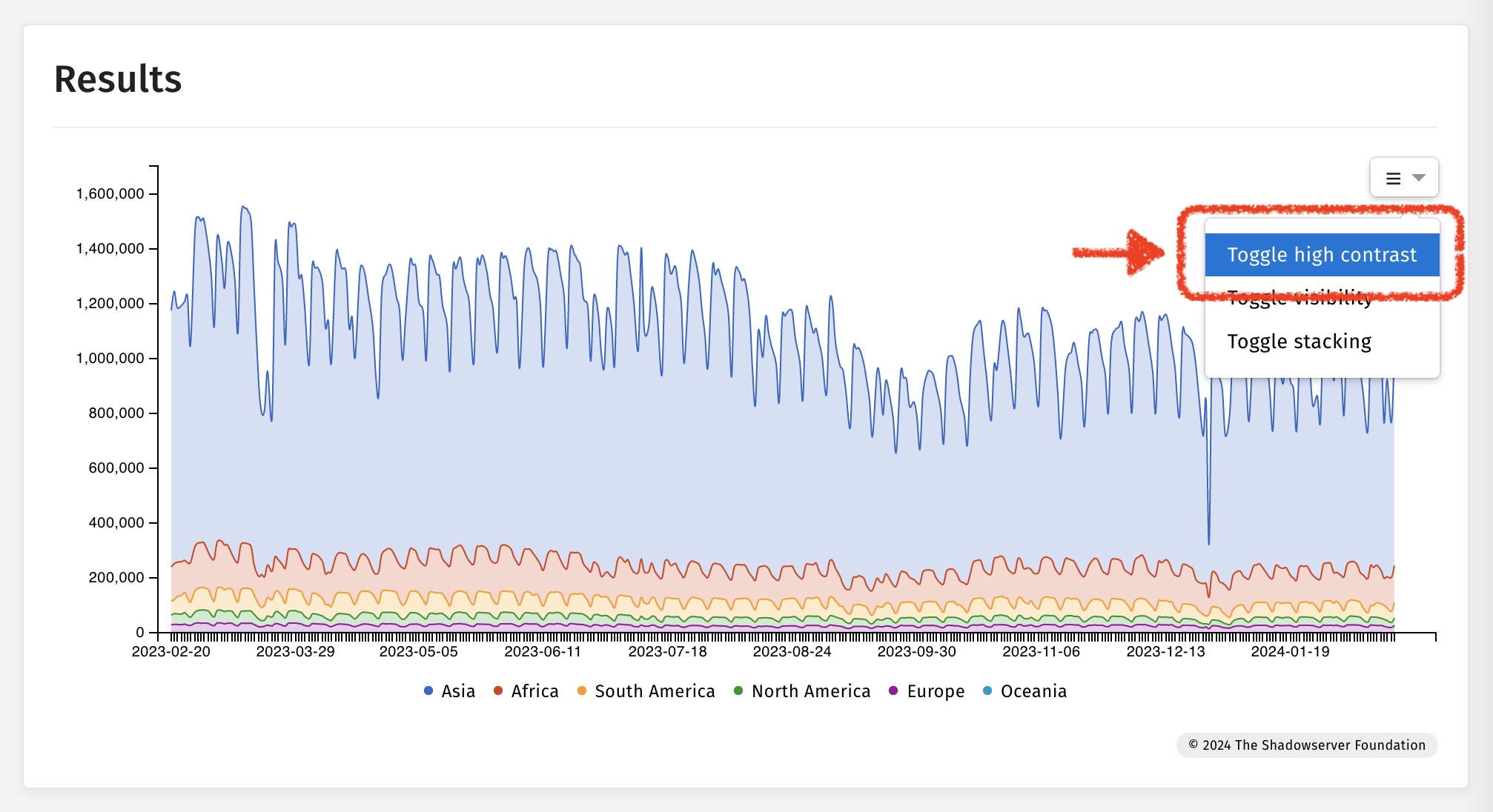

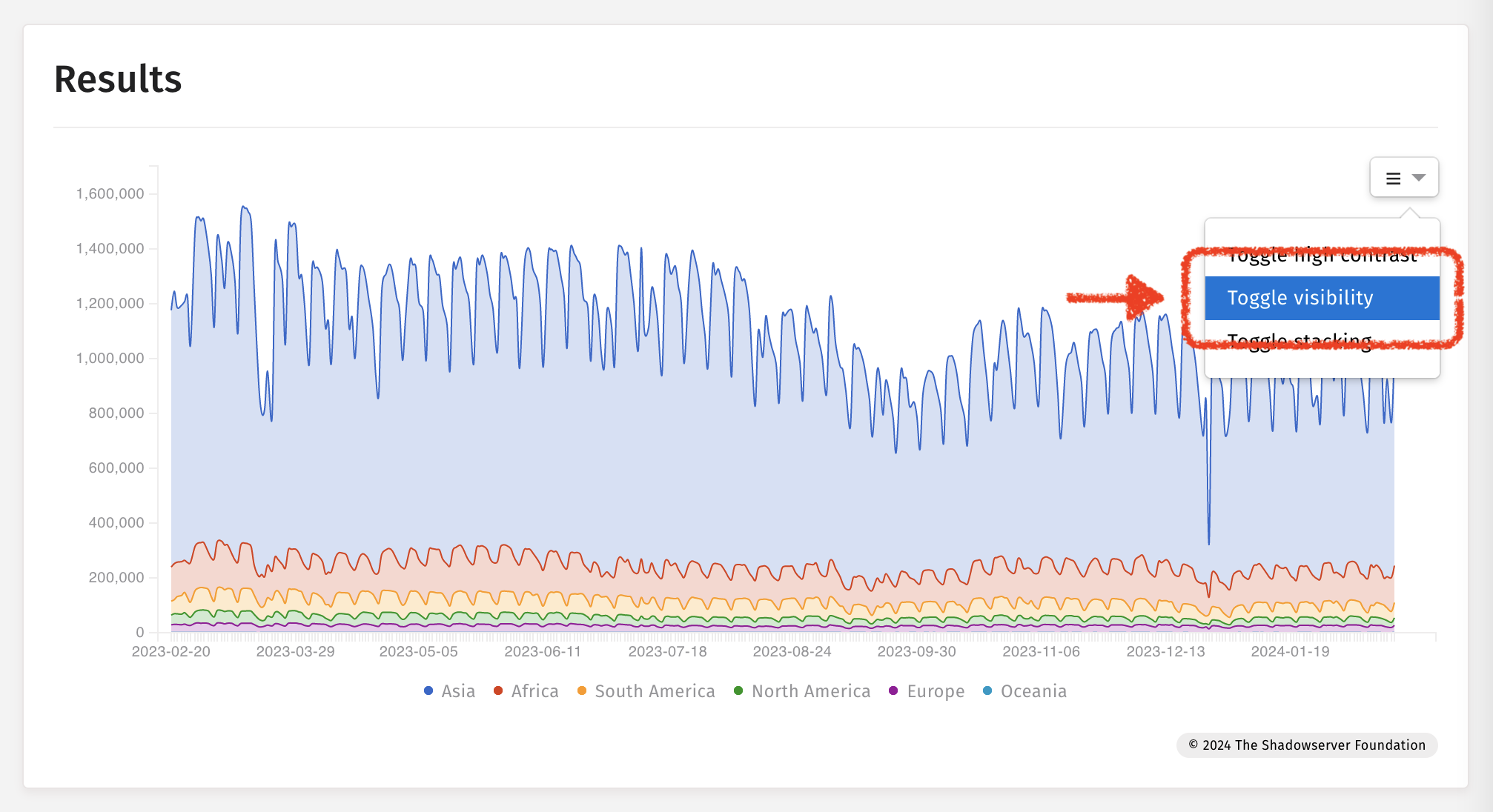

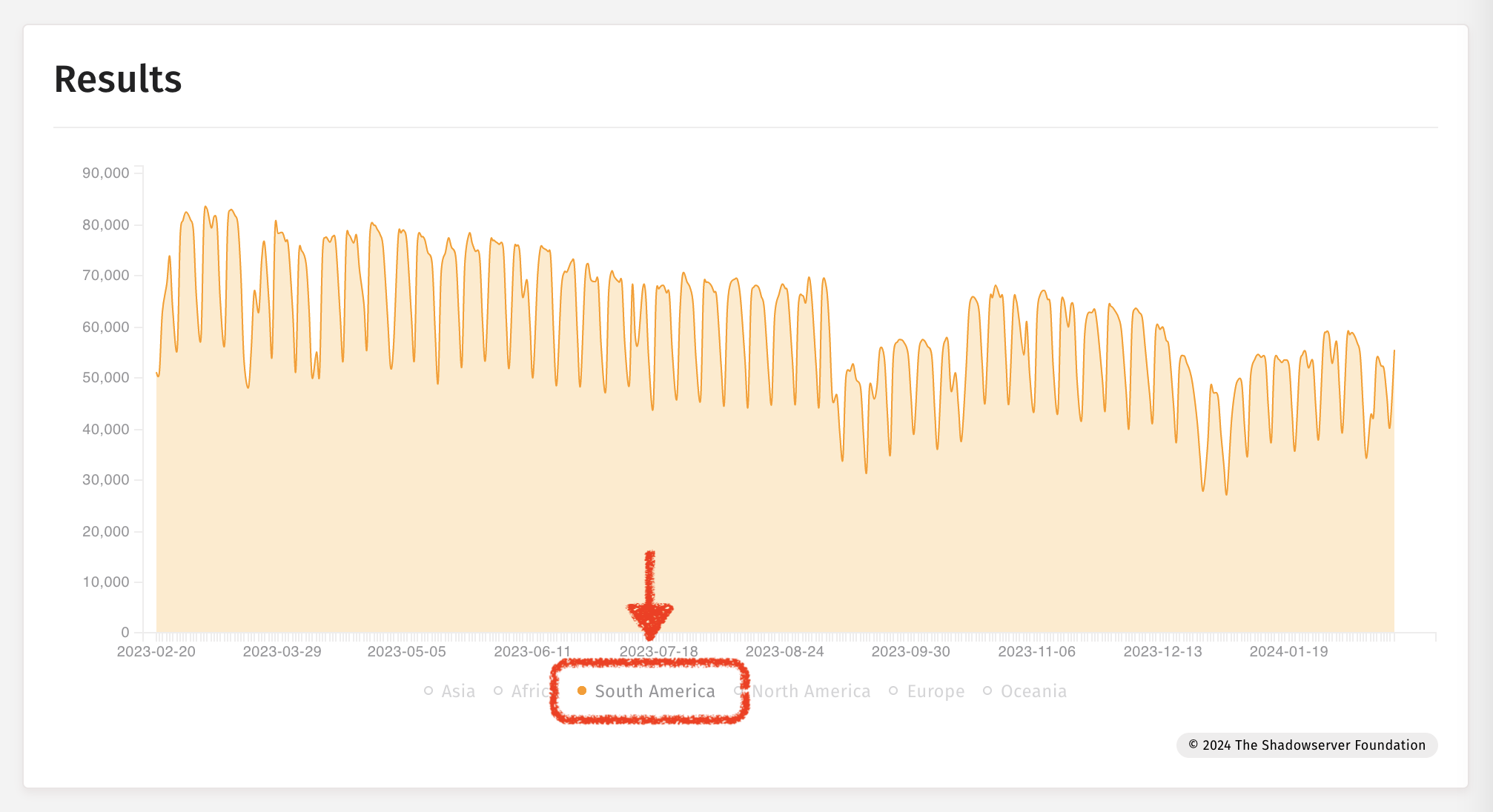

উদাহরণ: টাইম-সিরিজ চার্ট

হাই কনট্রাস্ট টগল করা (Toggling high contrast)

দৃশ্যমানতা টগল করা (Toggling visibility)

স্ট্যাকিং টগল করা (Toggling stacking)