მაგალითი: Exchange servers

ზოგადი სტატისტიკა · დროის რიგი

სტეკირებული დიაგრამა, რომელზეც ნაჩვენებია IPv4 &-ის რაოდენობა; IPv6 მისამართები, რომლებიც რეაგირებდნენ ყოველ დღე გასული კვირის განმავლობაში გლობალურად, მონიშნულია როგორც CVE-2023-36439.

ზოგადი სტატისტიკა · ვიზუალიზაცია · ცხრილი

ცხრილი, რომელზეც ნაჩვენებია IPv4 &-ის რაოდენობა; IPv6 მისამართები, რომლებიც რეაგირებდნენ ყოველ დღე გასულ დღეს გლობალურად, მონიშნულია როგორც CVE-2023-36439.

ზოგადი სტატისტიკა · ხე დიაგრამა

ხე დიაგრამა, რომელზეც ნაჩვენებია IPv4 &-ის რაოდენობა; დაყენებულ თარიღში გამოვლენილი IPv6 მისამართები მონიშნულია როგორც CVE-2023-36439, ქვეყნის მიხედვით ნომრით და პროპორციულად წარმოდგენილი სახით.

ქვეყნის სეგმენტზე დაწკაპუნებისას ჩამოიშლება წყაროების ჩამონათვალი და ზოგადი სტატისტიკა, რომლის წყაროს წარმოადგენს ცენტრალური სადაზვერვო სააგენტოს ცნობარი.

მაგალითი: ზემოქმედების ქვეშ მყოფი CWMP მოწყობილობები

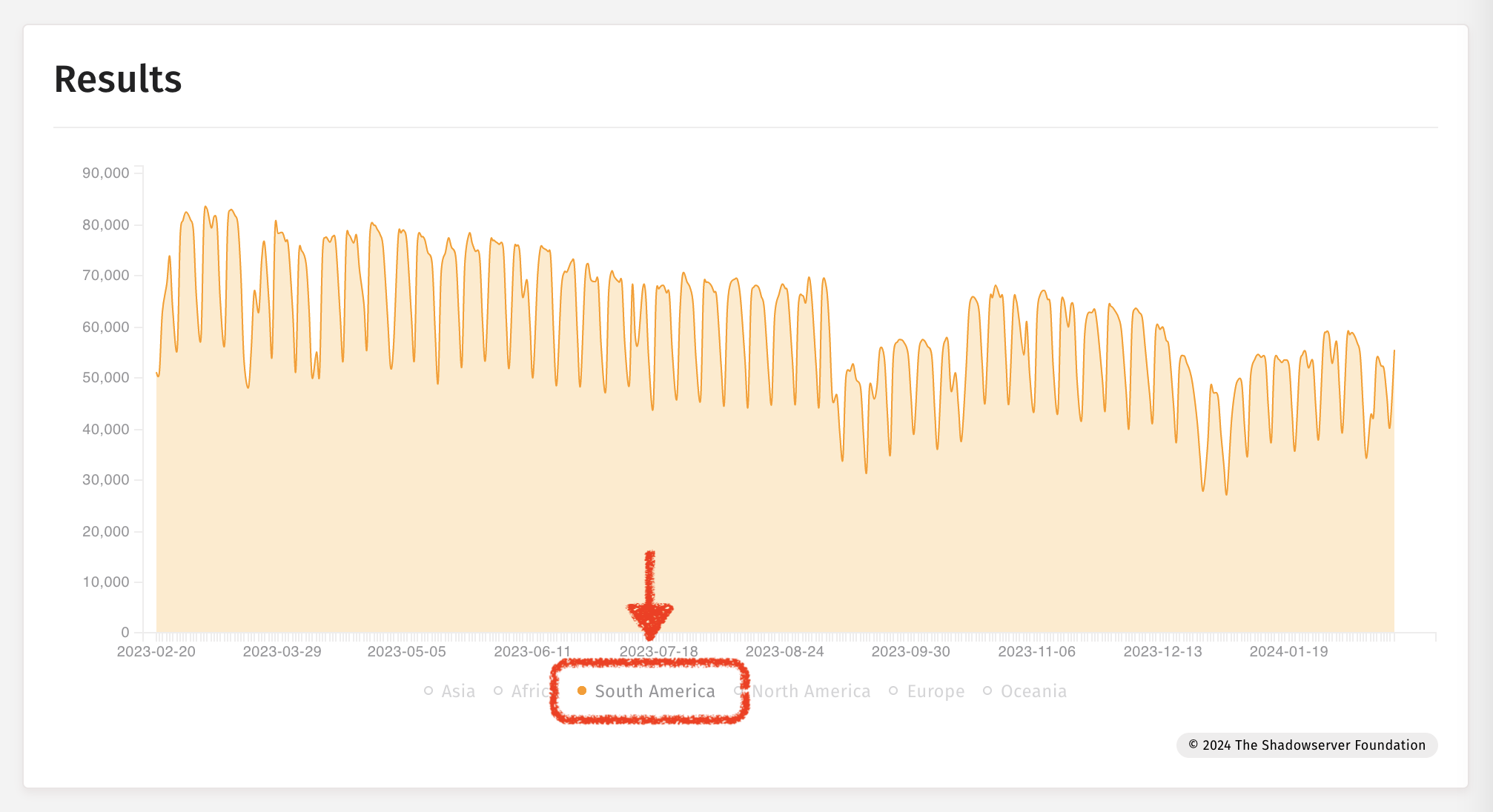

ზოგადი სტატისტიკა · დროის რიგი

გრაფიკი, რომელშიც ნაჩვენებია 2 წლის ისტორიული მონაცემები (მაქსიმალური ინტერვალი საჯარო საინფორმაციო პანელზე) - ამ შემთხვევაში საუდის არაბეთი უთითებს ზემოქმედების ქვეშ არსებული CWMP მოწყობილობის IP მისამართების რაოდენობას, რომლებიც ყოველდღიურად გამოვლინდება.

შენიშვნა: ამ დიაგრამაზე ნაჩვენებია დიდი გაუმჯობესება CWMP-ს ზემოქმედების თვალსაზრისით 2023 წლის იანვრის ბოლოს მონაცემებით

მაგალითი: MISP შემთხვევები

ინტერნეტით კონტროლირებადი მოწყობილობების სტატისტიკა · ვიზუალიზაცია · სვეტოვანი დიაგრამა

სკანირებისას შესაძლებელია მთელი რიგი მოწყობილობების და კომპიუტერული უზრუნველყოფის საშუალებების იდენტიფიცირება. ამ დიაგრამაზე ნაჩვენებია (ლოგარითმულ სკალაზე) გასული თვის განმავლობაში ყოველდღიურად საშუალოდ გამოვლენილი IP მისამართების რაოდენობა და გაშვებულია MISP ნიმუშები.

მაგალითი: გამოყენებული მოწყვლადობა

შეტევის სტატისტიკა: სუსტი მხარეები · მონიტორინგი

ტოპ 100 გამოვლენილი მოწყვლადობის გამოყენების მცდელობა (იქიდან, რასაც Shadowserver აკონტროლებს ჩვენს ჰაკერების ხაფანგში), თავდაპირველად გადახარისხებული გასული დღის განმავლობაში უნიკალური თავდამსხმელი IP-ის ნომრების მიხედვით.

რუკის ოფციაზე დაწკაპუნება მომხმარებელს საშუალებას აძლევს გადაცვალოს "წყაროს" და "დანიშნულების ადგილის" ჰოსტის ტიპებს შორის (ანუ შეტევა IP გეოლოკაციაზე ჰაკერების ხაფანგის IP გეოლოკაციაზე შედარებით).

შენიშვნა: თავდასხმის გეოლოკაცია შეიძლება ზუსტად წარმოადგენდეს ან არ წარმოადგენდეს თავად თავდამსხმელის ადგილმდებარეობას.

მაგალითი: მოვლენების ინტერპრეტირება

საინფორმაციო პანელის გამოყენება მონაცემების ინტერპრეტირებისას: ზემოქმედების ქვეშ მყოფი CWMP მოწყობილობების უცნაური ზრდა (Huawei-ის სახლის როუტერები) ეგვიპტეში, რასაც მოსდევს Mirai შეტევები იმავე ქვეყნიდან.

შენიშვნა: Shadowserver მუშაობდა ეგვიპტურ nCSIRT-თან & გამოსწორების შესატყობინებლად.

ინტერნეტით კონტროლირებადი მოწყობილობების სტატისტიკა · დროის რიგი

აღინიშნება ზემოქმედების ქვეშ არსებული ინტერნეტით კონტროლის სისტემის მქონე მოწყობილობების მოცულობის ზრდა ეგვიპტის ინფრასტრუქტურაში 2023-01-05 პერიოდში.

ინტერნეტით კონტროლირებადი მოწყობილობების სტატისტიკა · ხე დიაგრამა მომწოდებლის მიხედვით

თუ თარიღის წინა ან უკანა პერიოდს გადავავლებთ თვალს, ჩანს რომ მოწყობილობას წარმოადგენს ახლად გამოჩენილი Huawei-ის მოწყობილობები 2023-01-05-დან.

ზოგადი სტატისტიკა · დროის რიგი

ასოცირებული იმპულსი ექვემდებარება CWMP-ის მიერ გამოვლენას, როცა სკანირება დაემთხვევა 2023-01-05 იმპულსს.

Shadowserver-ის ჰაკერების ხაფანგმა გამოავლინა საეჭვო ეგვიპტური გატეხილი მოწყობილობები, რომლებიც უშვებდნენ Mirai-ის და ახორციელებდნენ შეტევას უხეში ძალის გამოყენებით.

და შესაბამისი Telnet Brute Force-ის შეტევები, რომლებიც ხორციელდებოდა ეგვიპტური გატეხილი მოწყობილობებიდან.

ბევრი წყაროს გამოყენება და ტეგების და დამთხვევების ვარიანტების შერჩევა იძლევა დაკვირვების მონაცემების იმავე დიაგრამაზე ჩვენების შესაძლებლობას.

მაგალითი: სპეციალური ანგარიშები

დროდადრო Shadowserver უშვებს ერთჯერადი გამოყენების სპეციალურ ანგარიშს. ჩვენ ვათავსებთ მონაცემებს X/Twitter-ზე და ჩვენს ვებგვერდზე - მაგრამ მოვლენის შემდეგ შეიძლება მოისურვოთ შესაბამისი თარიღების ცოდნა. თარიღების პოვნის საშუალებას წარმოადგენს დროის რიგის დიაგრამის გამოყენება სპეციალური ანგარიშის თარიღების მოსაძებნად - შემდეგ თქვენ შეგიძლიათ ამ თარიღების გადატანა მონაცემების წარდგენის სხვა ფორმებში, რომლებიც უკეთ შეესაბამება ერთი დღის სტატისტიკას (როგორიცაა რუკები და ხე დიაგრამები). სპეციალური ანგარიშების წყარო დაყენებულია special საინფორმაციო პანელზე.

სპეციალური ანგარიშების ძიება დროის რიგის დიაგრამაზე:

ხე დიაგრამა, მაგალითად სპეციალური ანგარიში, რომელიც ნაპოვნია 2024-01-29-ში:

სპეციალური ანგარიშების ჩამონათვალისთვის იხილეთ ანგარიშების ჩამონათვალი ჩვენს ძირითად ვებ-გვერდზე. სპეციალური ანგარიშების შემთხვევაში მათ სახელში ნახსენებია “სპეციალური”.

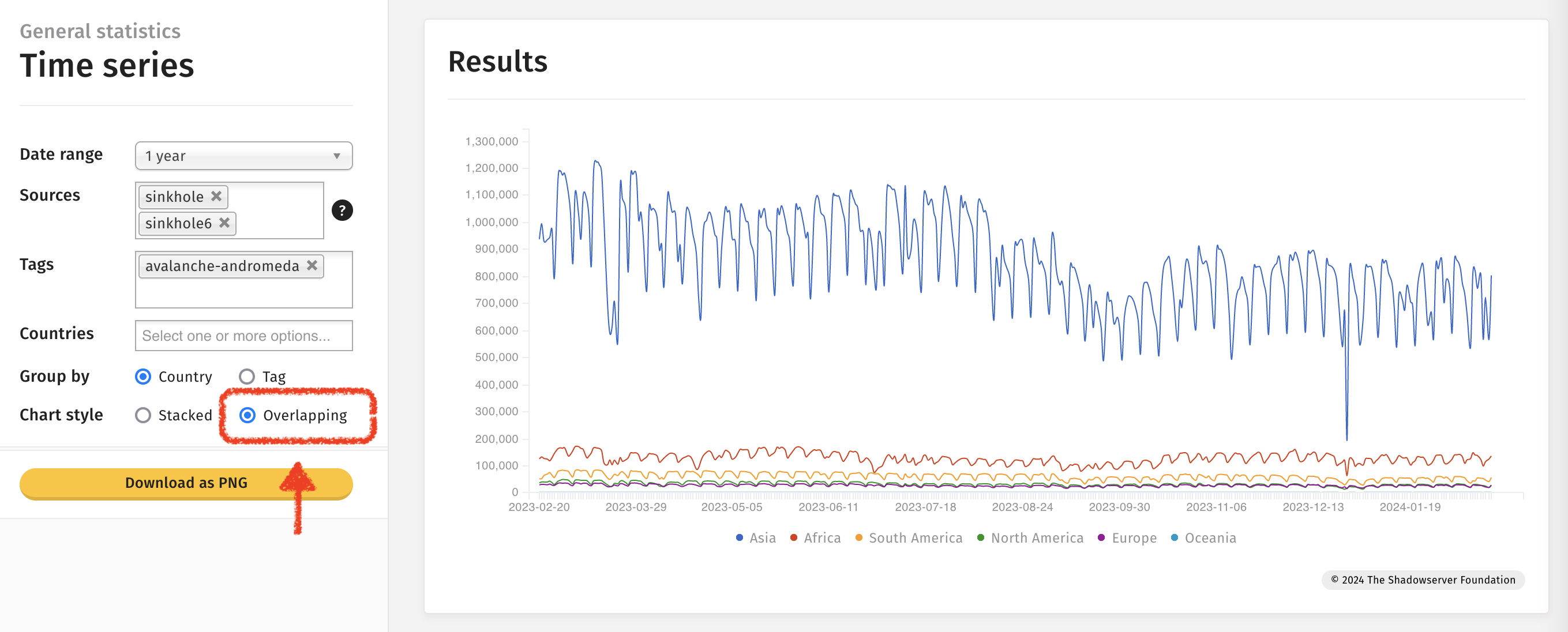

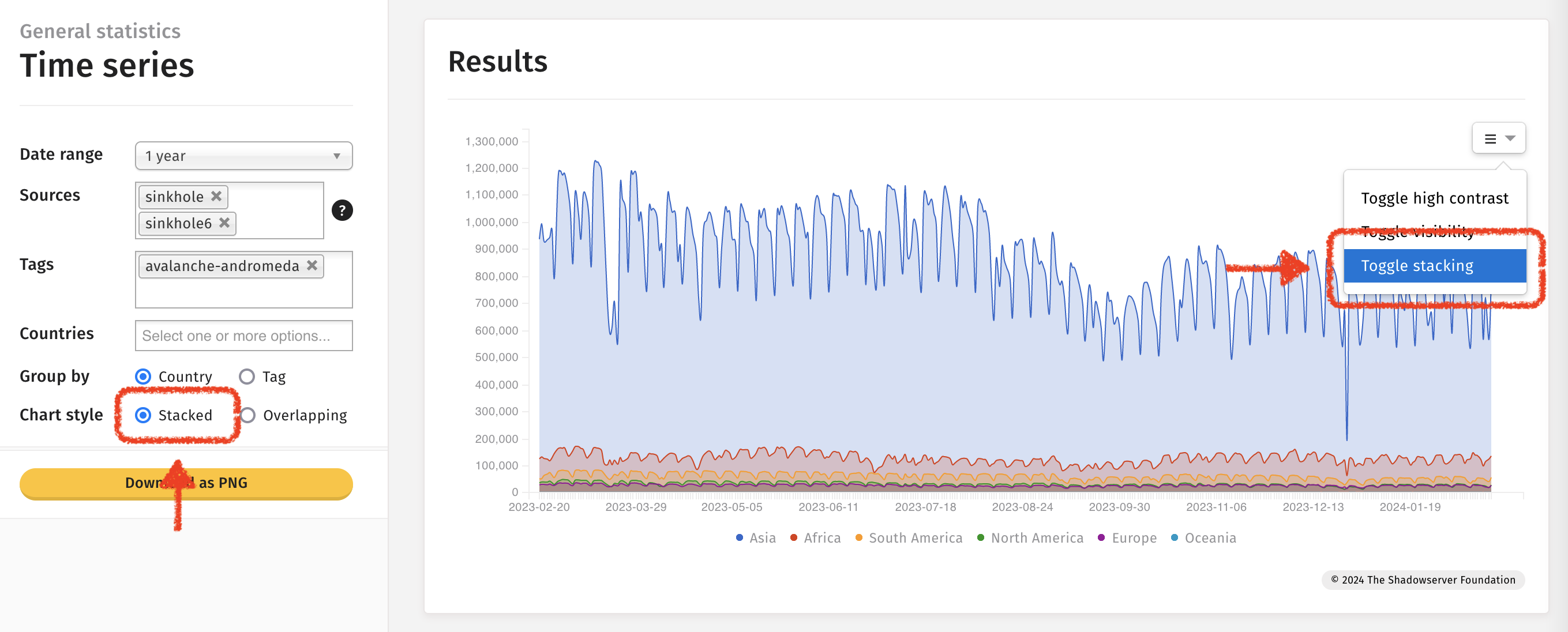

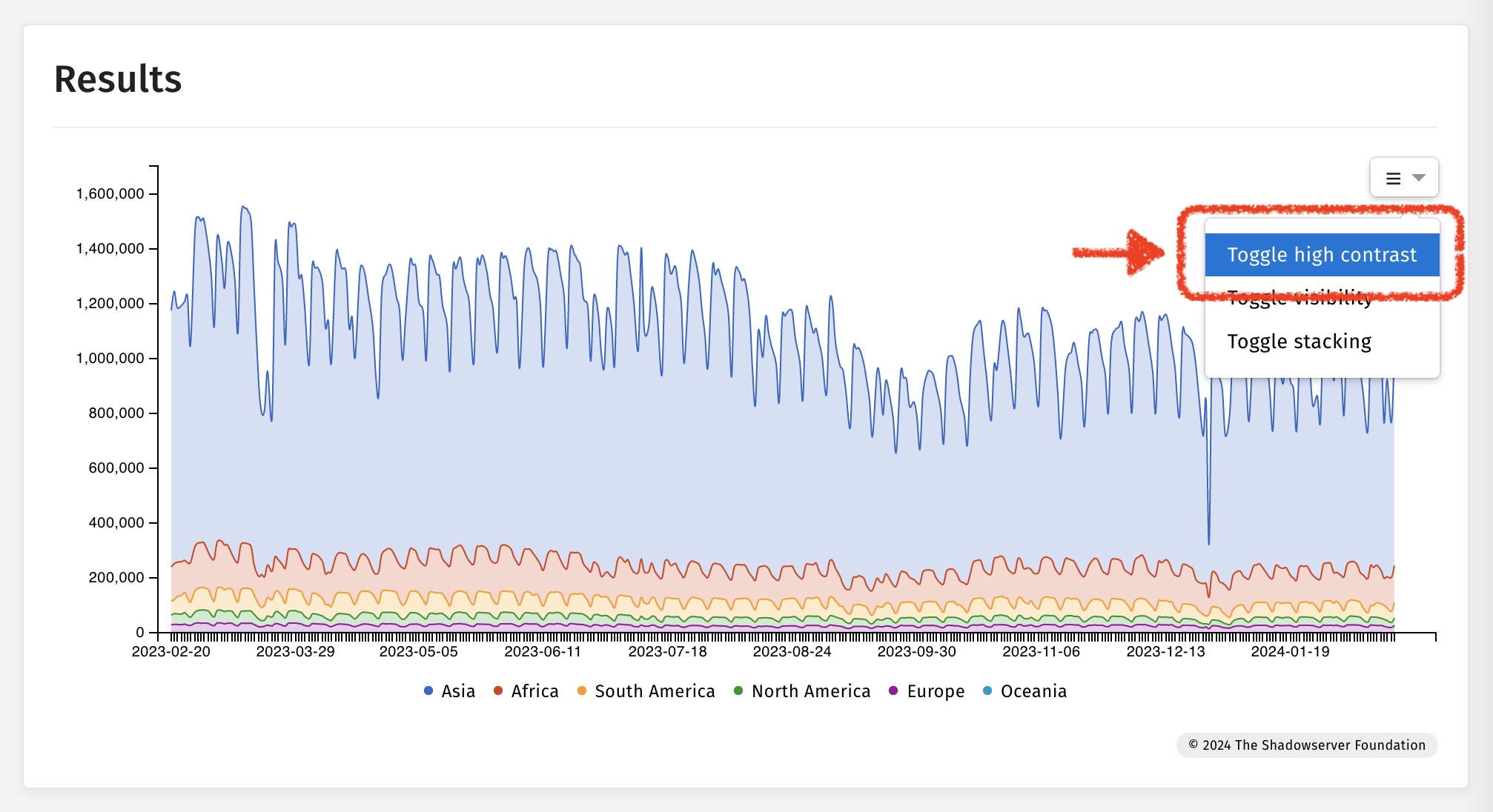

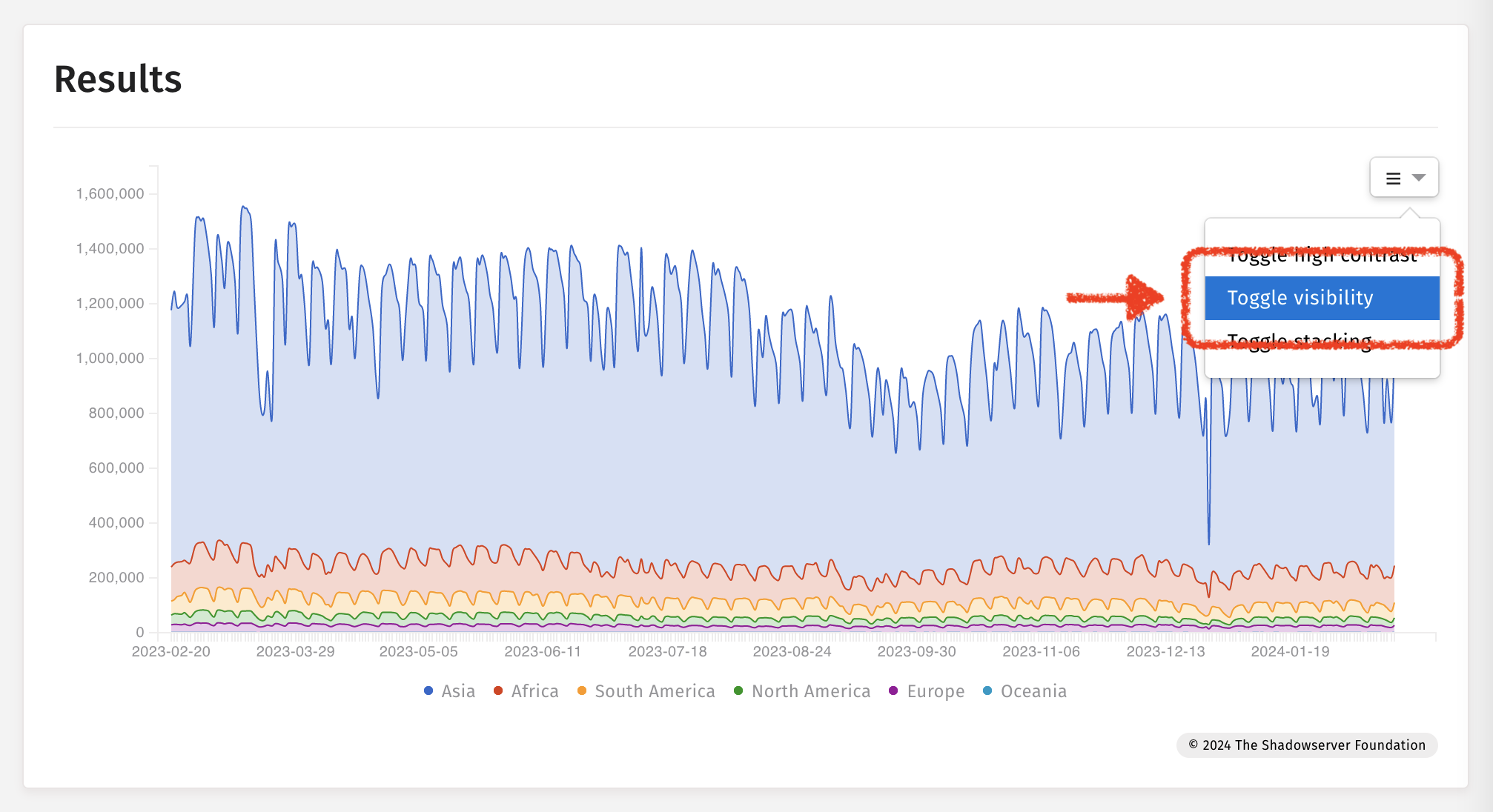

მაგალითი: დროის რიგის დიაგრამები

მაღალ კონტრასტზე გადართვა

ხილვადობაზე გადართვა

სტეკირებაზე გადასვლა