Contoh: Pelayan pertukaran

Statistik umum · Siri masa

Graf bertindan yang menunjukkan bilangan alamat IPv4 & IPv6 yang dikesan memberikan respons setiap hari sepanjang minggu lalu, di seluruh dunia, yang ditag sebagai CVE-2023-36439.

Statistik umum · Visualisasi · Jadual

Jadual yang menunjukkan bilangan alamat IPv4 & IPv6 yang dikesan memberikan respons setiap hari sepanjang SEHARI lalu, di seluruh dunia, yang ditag sebagai CVE-2023-36439.

Statistik umum · Peta pepohon

Peta pepohon yang menunjukkan bilangan alamat IPv4 & IPv6 yang dikesan pada tarikh tertentu, ditag sebagai CVE-2023-36439, dan bilangan bagi setiap negara diwakili mengikut kadar.

Jika segmen negara diklik, perincian sumber berserta statistik umum yang diperoleh daripada buku fakta dunia CIA akan dipaparkan.

Contoh: Peranti CWMP yang terdedah

Statistik umum · Siri masa

Garis masa menunjukkan data sejarah selama 2 tahun (tempoh maksimum dalam papan pemuka awam) - dalam hal ini, Arab Saudi menunjukkan bilangan alamat IP peranti CWMP yang terdedah dan dikesan setiap hari.

Nota: Graf ini menunjukkan peningkatan ketara dari segi pendedahan CWMP pada akhir Januari 2023

Contoh: Tika MISP

Statistik peranti IoT · Visualisasi · Carta palang

Bilangan peranti dan penyelesaian perisian boleh dicap jari semasa pengimbasan. Graf ini menunjukkan (pada skala logaritma) bilangan alamat IP yang dikesan setiap hari secara purata, sepanjang bulan lalu, apabila tika MISP berjalan.

Contoh: Kelemahan yang dieksploitasi

Attack statistics: Vulnerabilities · Pemantauan

100 kelemahan teratas yang boleh dieksploitasi dan dikesan serta dicuba (daripada monitor Shadowserver dalam honeypot kami), yang pada mulanya diisih mengikut bilangan IP unik yang menyerang sepanjang sehari yang lalu.

Jika pilihan Peta diklik, pengguna boleh menukar antara Jenis Hos “Sumber” dan “Destinasi” (iaitu geolokasi IP yang menyerang berbanding geolokasi IP honeypot).

Nota: Geolokasi menyerang mungkin atau mungkin tidak mewakili lokasi penyerang itu sendiri dengan tepat.

Contoh: Interpreting events

Menggunakan papan pemuka untuk mentafsir peristiwa: Peningkatan anomali pada peranti CWMP yang terdedah (dipercayai penghala kediaman Huawei) di Mesir, diikuti oleh serangan Mirai yang berasal di negara yang sama.

Nota: Shadowserver bekerjasama dengan nCSIRT Mesir untuk memberikan makluman & melaksanakan pemulihan.

Statistik peranti IoT · Siri masa

Pemerhatian peningkatan jumlah peranti IoT yang terdedah diumumkan pada infrastruktur Mesir pada/sekitar 5-1-2023.

Statistik peranti IoT · Peta pepohon mengikut vendor

Jika dilihat tarikh ke belakang dan ke depan, kemungkinan peranti Huawei yang baru kelihatan dari 5-1-2023.

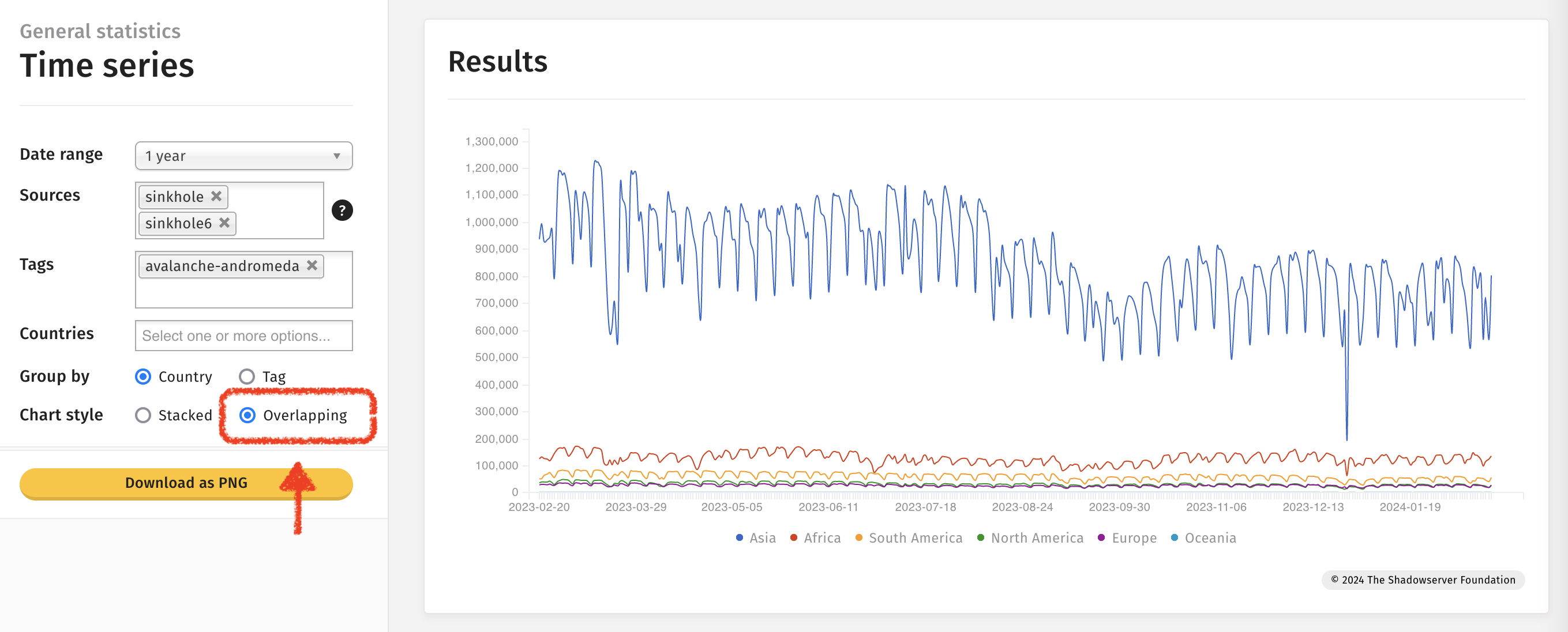

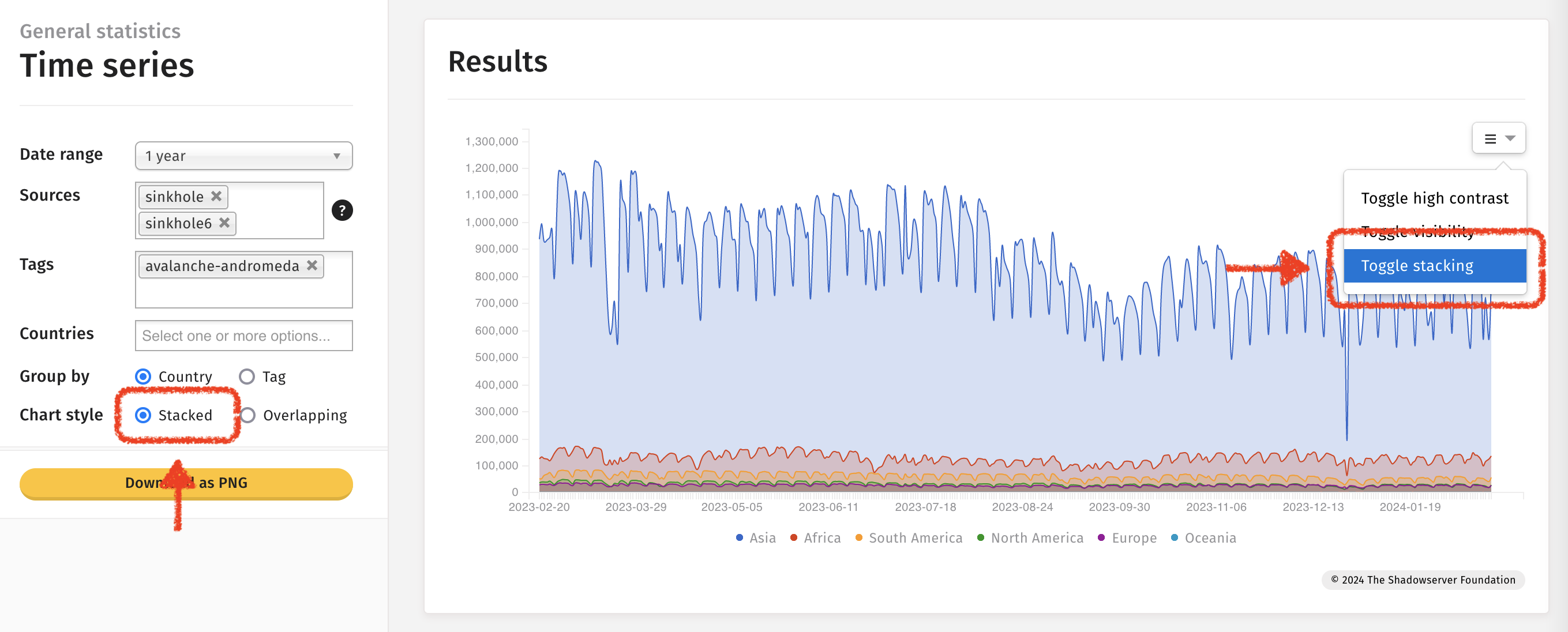

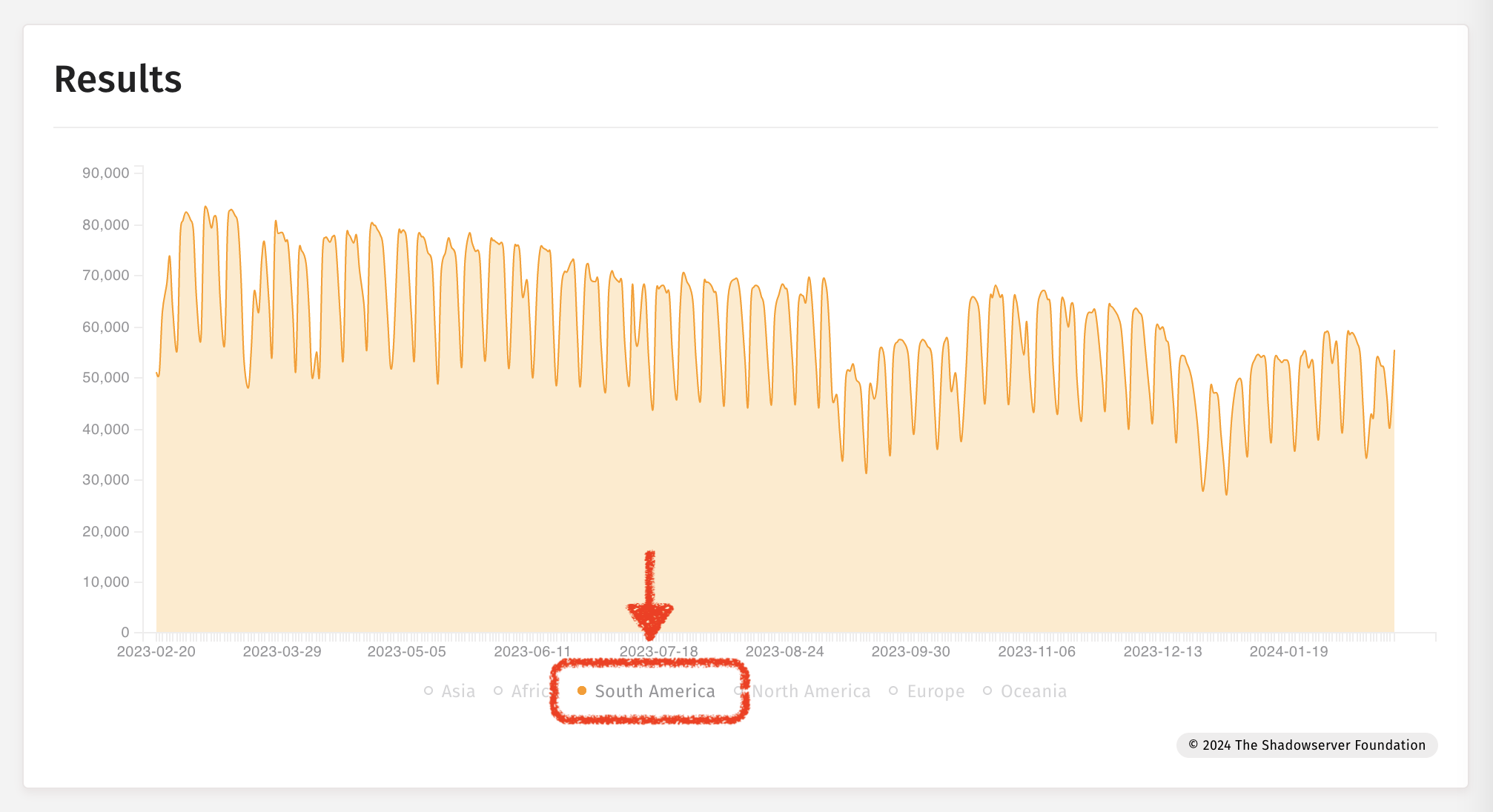

Statistik umum · Siri masa

Kenaikan yang berkaitan dalam pengesanan CWMP yang terdedah daripada pengimbasan sepadan dengan kenaikan 5-1-2023.

Sensor honeypot Shadowserver telah mengenal pasti peranti terjejas yang disyaki di Mesir melancarkan serangan Mirai dan hentam kromo.

Dan, serangan Hentam Kromo Telnet yang sama berpunca daripada peranti terjejas di Mesir.

Menggunakan berbilang sumber dan membuat pilihan Tag dan Overlapping membolehkan pemerhatian dipaparkan pada graf yang sama.

Contoh: Laporan khas

Sekali-sekala Shadowserver mengeluarkan laporan khas sekali. Kami mengumumkan data melalui X/Twitter dan pada laman web kami - tetapi selepas peristiwa tersebut, anda mungkin ingin mengetahui tarikh yang berkaitan. Satu cara untuk mencari tarikh adalah dengan menggunakan carta Siri Masa dengan mencari tarikh Laporan Khas - kemudian anda boleh memindahkan tarikh tersebut kepada kaedah yang lebih sesuai untuk statistik satu hari (seperti peta atau peta pepohon). Laporan khas memaparkan sumber special pada papan pemuka.

Mencari Laporan Khas pada carta Siri Masa:

Peta pepohon bagi contoh Laporan Khas yang ditemukan pada 29-1-2024:

Untuk mendapatkan senarai Laporan Khas, sila semak senarai laporan di laman web utama kami. Perkataan “Khas” tertera pada nama laporan khas.

Contoh: Time-series charts

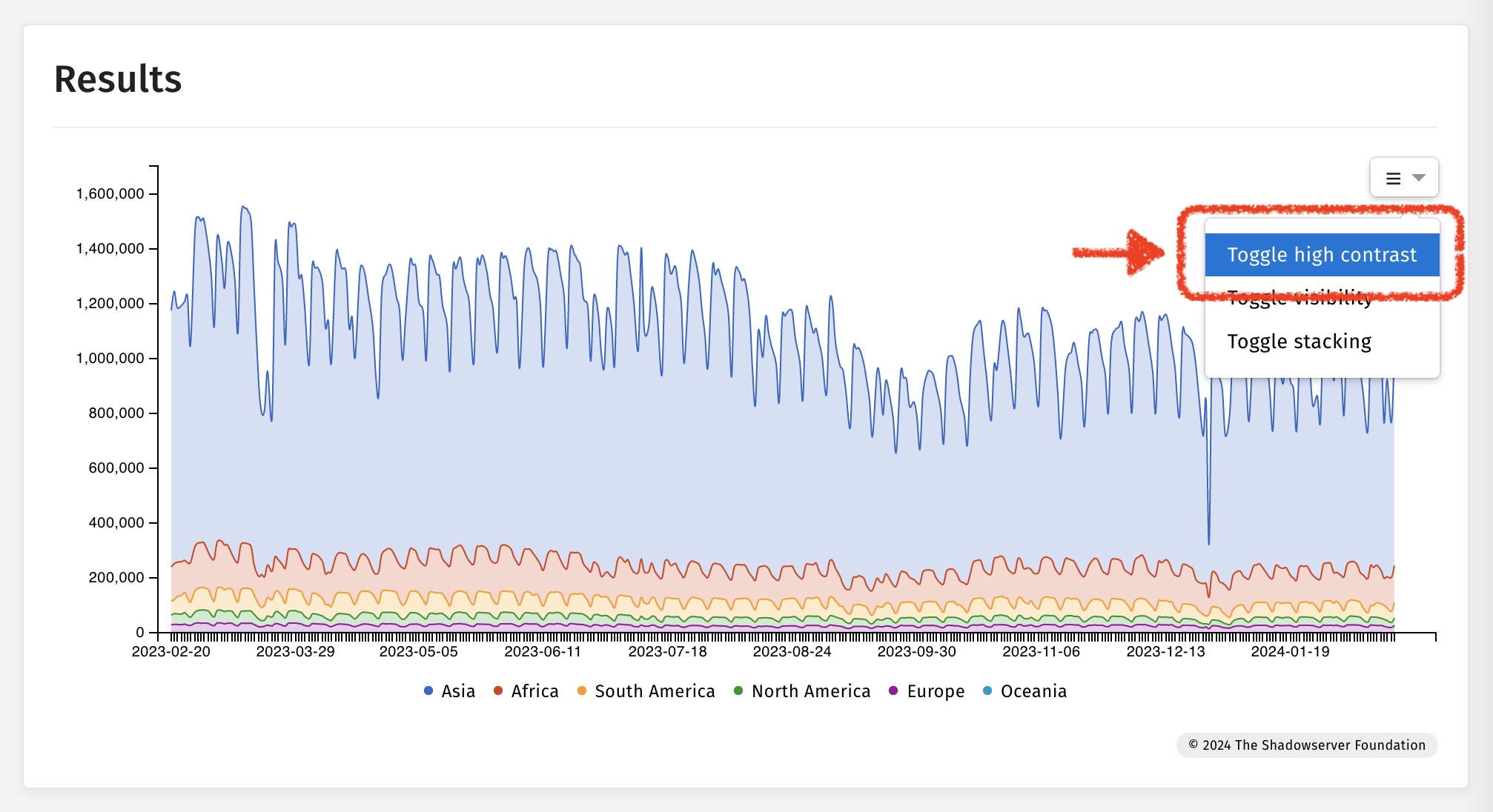

Togol kontras tinggi

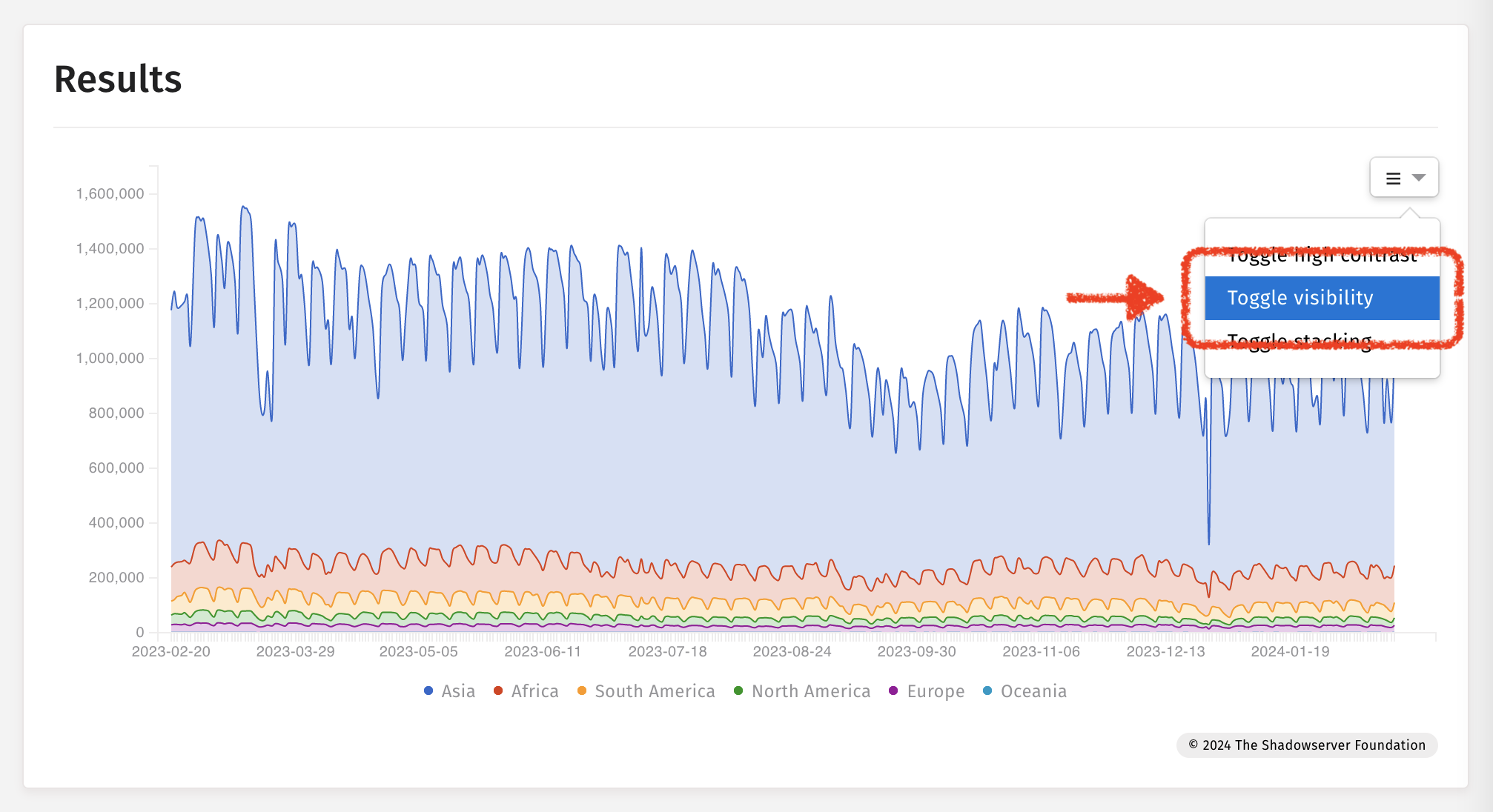

Togol keterlihatan

Togol tindan