مثال: ایکسچینج سرورز

عام اعداد و شمار · ٹائم سیریز

ایک اسٹاک والا گراف جو ان ایڈریسز کی تعداد کو ظاہر کرتا ہےIPv4 & IPv6 جنہیں گزشتہ ہفتہ ہر ایک دن، عالمی سطح پر، رسپانڈ کرتا ہوا پایا گيا ہے، جسے CVE-2023-36439 کا ٹیگ دیا گیا ہے۔

عام اعداد و شمار · پیشگی تصور حاصل کرنا · جدول

ایک جدول جو ان ایڈریسز کی تعداد کو ظاہر کرتا ہےIPv4 & IPv6 جنہیں گزشتہ روز ہر ایک دن، عالمی سطح پر، رسپانڈ کرتا ہوا پایا گيا ہے، جسے CVE-2023-36439 کا ٹیگ دیا گیا ہے۔

عام اعداد و شمار · ٹری میپ

ایک ٹری میپ جو کسی مقررہ تاریخ میں دریافت کردہ ایڈریسز کی تعداد کو ظاہر کرتا ہے،IPv4 & IPv6 جسے CVE-2023-36439 کا ٹیگ دیا گيا ہے، جس میں ہر ملک کی تعداد کی نمائندگی ان کے تناسب کے اعتبار سے کی گئی ہے۔

ملک کے کسی سیگمنٹ پر کلک کرنا سورسز نیز عمومی اعداد و شمار کی ایک تفصیل فراہم کرتا ہے جنہیں CIA عالمی فیکٹ بُک سے حاصل کیا گيا ہے۔

مثال: متاثرہ CWMP ڈیوائسیں

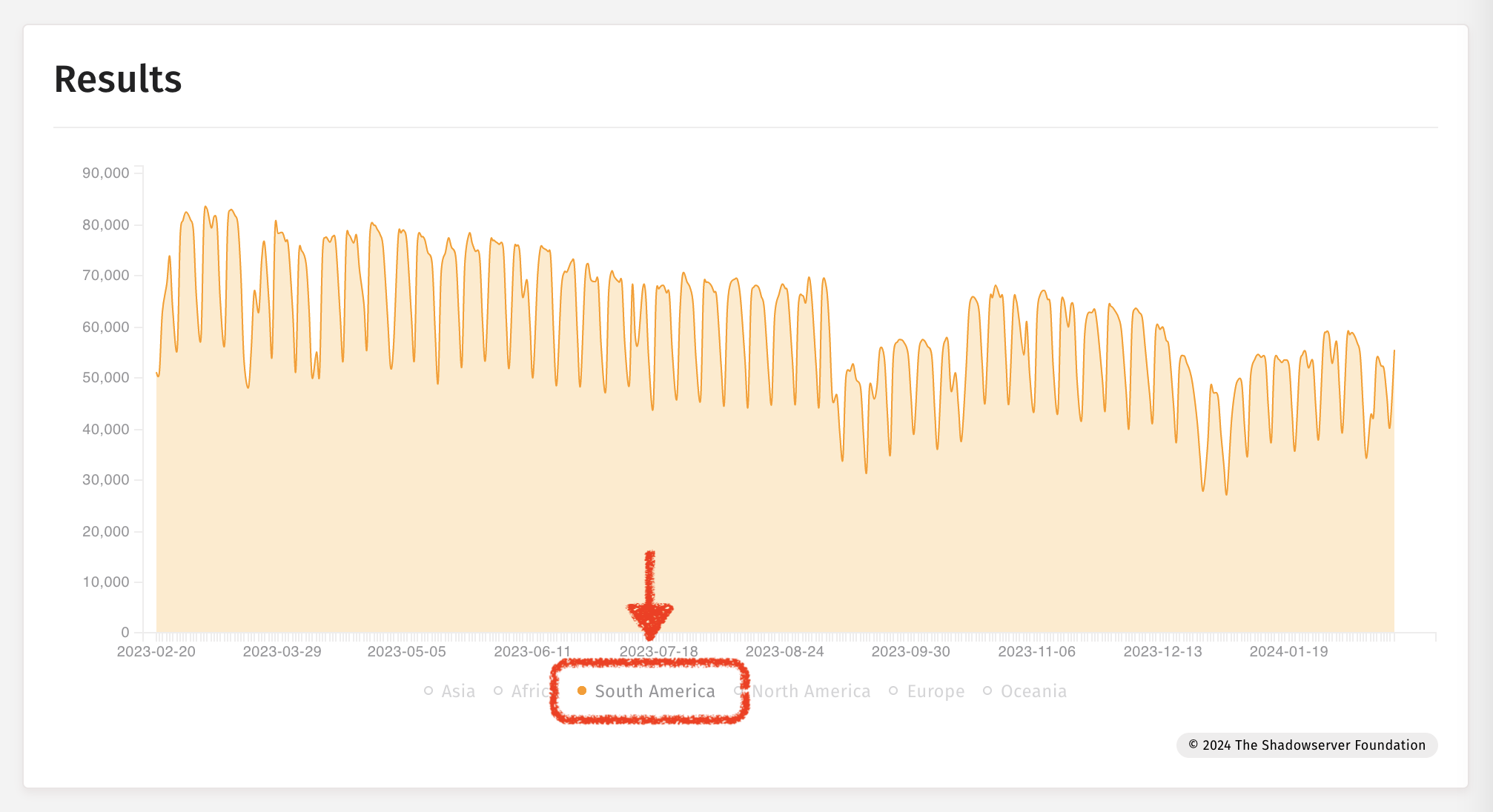

عام اعداد و شمار · ٹائم سیریز

ایک ٹائم لائن جو 2 سالوں کے بقدر تاریخی ڈیٹا (پبلک ڈیشبورڈ میں زیادہ سے زیادہ مدت) کو ظاہر کرتا ہے –اس حالت میں سعودی عرب کے لیے ہر ایک دن دریافت کیے گئے متاثرہ CWMP ڈیوائس کے IP ایڈریسوں کی تعداد کو ظاہر کر رہا ہے۔

نوٹ: یہ گراف جنوری 2023 کے اختتام پر CWMP ایکسپوزر کے لحاظ سے ایک بھاری بہتری کو ظاہر کرتا ہے۔

مثال: MISP کی مثالیں

IoT ڈیوائس کے اعداد و شمار · پیشگی تصور حاصل کرنا · بار چارٹ

متعدد ڈیوائسوں اور سافٹ ویئر سولوشنز کو اسکیننگ کے دوران فنگر فرنٹ کیا جا سکتا ہے۔ یہ گراف ( ایک لوگارتھمک اسکیل پر) گزشتہ ماہ کے دوران، ہر ایک دن دریافت کیے گئے IP ایڈریسوں کی تعداد کو ظاہر کرتا ہے، جبکہ MISP کے واقعات جاری ہیں۔

مثال: ایکسپلائیٹ کردہ ولنریبلٹیز

حملہ کے اعداد و شمار: ولنریبلٹیز · نگرانی کرنا

دریافت کیے گئے اوپر کے 100 کوشش کردہ ایکسپلائیٹ کے قابل ولنریبلٹیز (ہمارے ہنی پاٹس کے ان Shadowserver کے مانیٹرز میں سے) شروع میں گزشتہ روز کے دوران منفرد حملہ آور IP’s کی تعداد کے لحاظ سے الگ کیا گيا۔

میپ آپشن کو کلک کرنے سے یوزر "سورس" اور "ڈیسٹی نیشن" ہوسٹ ٹائپس کے درمیان سویپ کرنے کے قابل ہوتا ہے (یعنی حملہ آور IP جیولوکیشن بنام ہنی پاٹ IP جیولوکیشن)۔

نوٹ: کوئی حملہ آور جیولوکیشن خود حملہ آوروں کے لوکیشن کی درست نمائندگی کر بھی سکتا ہے اور نہیں بھی۔

مثال: ترجمانی کے وقوعے

وقوعوں کی ترجمانی میں مدد کے لیے ڈیش بورڈ کا استعمال کرنا: مصر میں متاثرہ CWMP ڈیوائسوں (حسب گمان Huawei ہوم راؤٹرز) میں خلاف معمول بڑھوتری، جس کے بعد Mirai حملے جو کہ اسی ملک سے ہو رہے ہیں۔

نوٹ: Shadowserver نے & remediate کو اطلاع دینے کے لیے مصری nCSIRT کے ساتھ مل کر کام کیا۔

IoT ڈیوائس کے اعداد و شمار · ٹائم سیریز

05/01/2023 کو یا اس کے آس پاس مصری انفرااسٹرکچر پر متاثرہ IoT ڈیوائسوں کی مقدار میں بڑھوتری کے مشاہدے کا اعلان کیا گيا۔

IoT ڈیوائس کے اعداد و شمار · ٹری میپ بہ لحاظ وینڈر

تاریخوں میں تقدیم و تاخیر کرنا ان ڈیوائسوں کو ظاہر کرتا ہے جو ممکنہ طور پر 05/01/2023 سے نئے نظر آنے والے Huawei ڈیوائسز ہو سکتے ہیں۔

عام اعداد و شمار · ٹائم سیریز

اسکیننگ سے متاثرہ CWMP کی دریافتوں میں وابستہ بڑھوتری 05/01/2023 کی بڑھوتری سے مطابقت رکھتے ہیں۔

Shadowserver ہنی پاٹ سینسرز نے مشتبہ مصری کمپرومائزڈ ڈیوائسوں کی شناخت کی جو Mirai اور بے رحم قوت کے ساتھ حملے کر رہے تھے۔

اور اس جیسے Telnet Brute Force کے حملے مصری کمپرومائزڈ ڈیوائسوں سے ہو رہے تھے۔

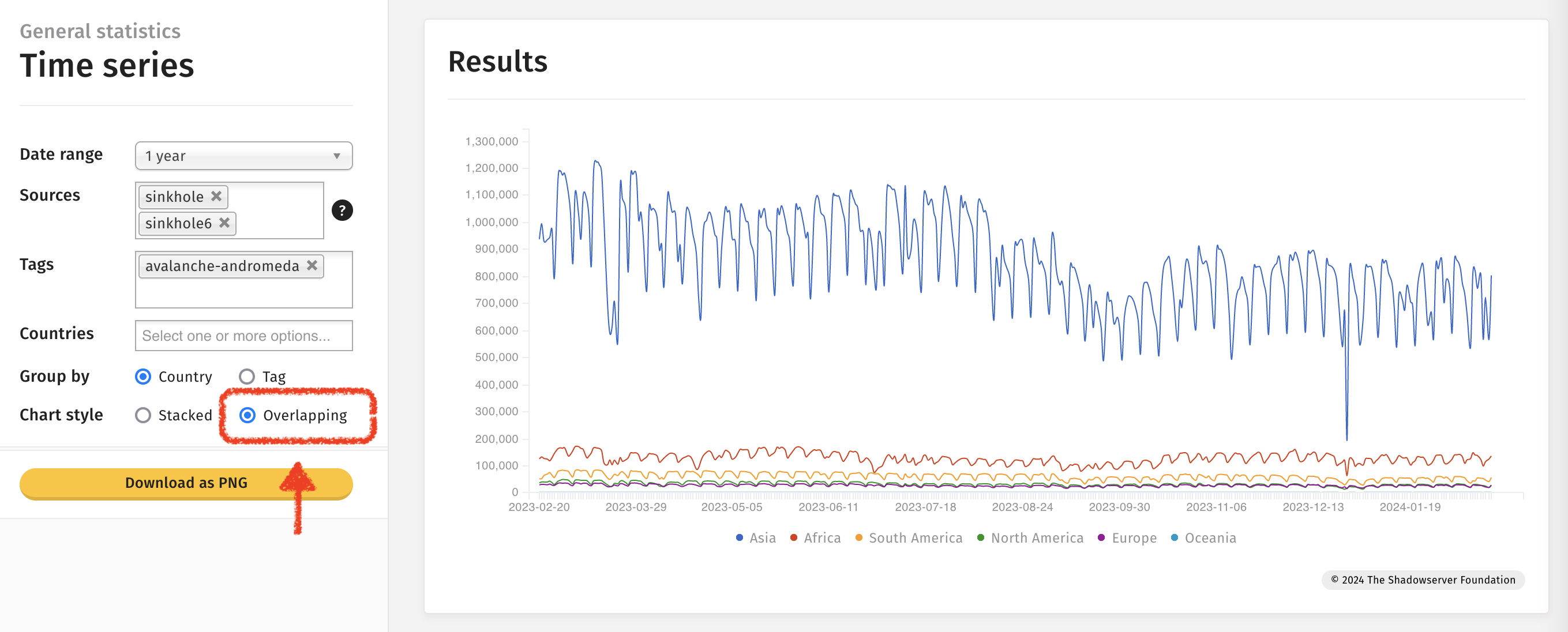

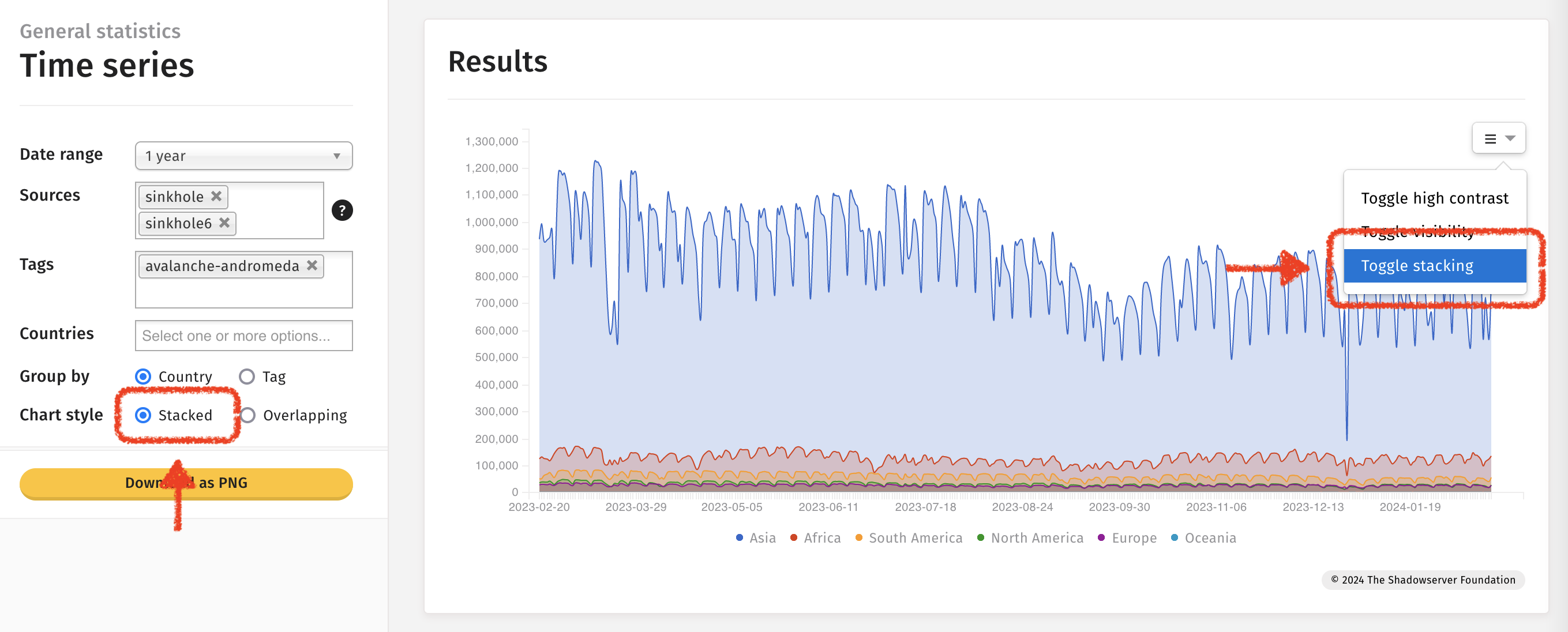

متعدد سورسز کا استعمال کرنا اور ٹیگ اور اوورلیپنگ آپشنز کا انتتخاب کرنا ایک ہی گراف پر مشاہدات فراہم کیے جانے کو ممکن بناتا ہے۔

مثال: خصوصی رپورٹس

کبھی کبھار Shadowserver یک لخت خصوصی رپورٹس ریلیز کرتا ہے۔ ہم X/Twitter پر اور اپنی ویب سائٹ پر ڈیٹا کا اعلان کرتے ہیں – لیکن ایونٹ کے بعد آپ کو متعلقہ تاریخیں جاننے کی خواہش ہو سکتی ہے۔ تاریخیں معلوم کرنے کا ایک طریقہ ٹائم سیریز چارٹس کا استعمال کرکے خصوصی رپورٹس کی تاریخیں تلاش کرنا ہے – اور پھر آپ ان تاریخوں کو دیگر صورتوں میں منتقل کر سکتے ہیں جو کہ ایک دن کے اعداد و شمار کے لیے زیادہ مناسب ہوں (جیسے میپ یا ٹری میپ)۔ خصوصی رپورٹس میں سورس کو ڈیش بورڈ پر special پر سیٹ کر دیا جاتا ہے۔

کسی ٹائم سیریز چارٹس پر خصوصی رپورٹس تلاش کرنا:

29/01/2024 کو پائی گئی ایک خصوصی رپورٹ کی مثال کے لیے ٹری میپ:

خصوصی رپورٹس کی ایک فہرست کے لیے براہ کرم ہماری اصل ویب سائٹ پر رپورٹس کی فہرست کا جائزہ لیں۔. خصوصی رپورٹس کے نام میں "خصوصی" ذکر ہوگا۔

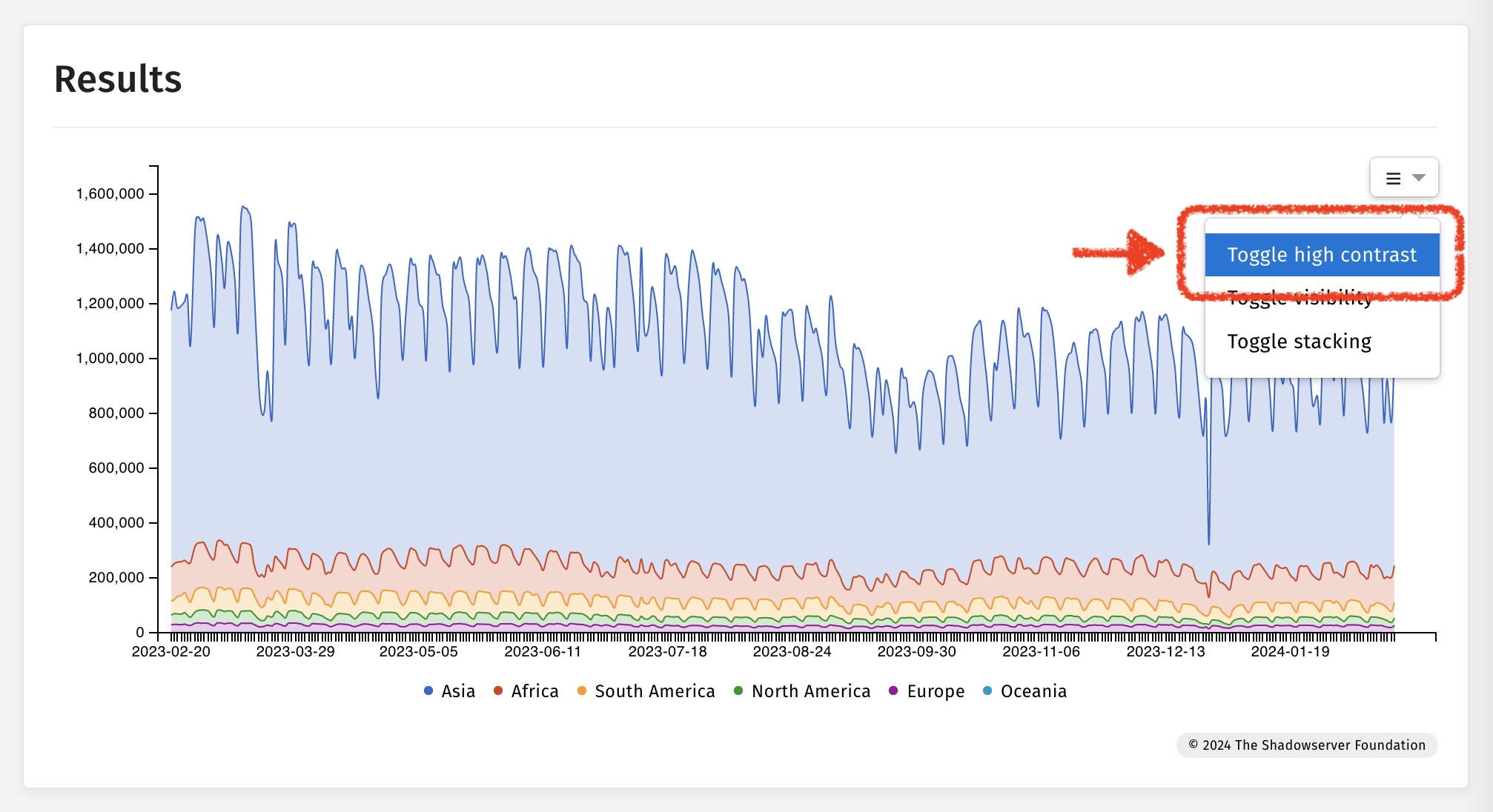

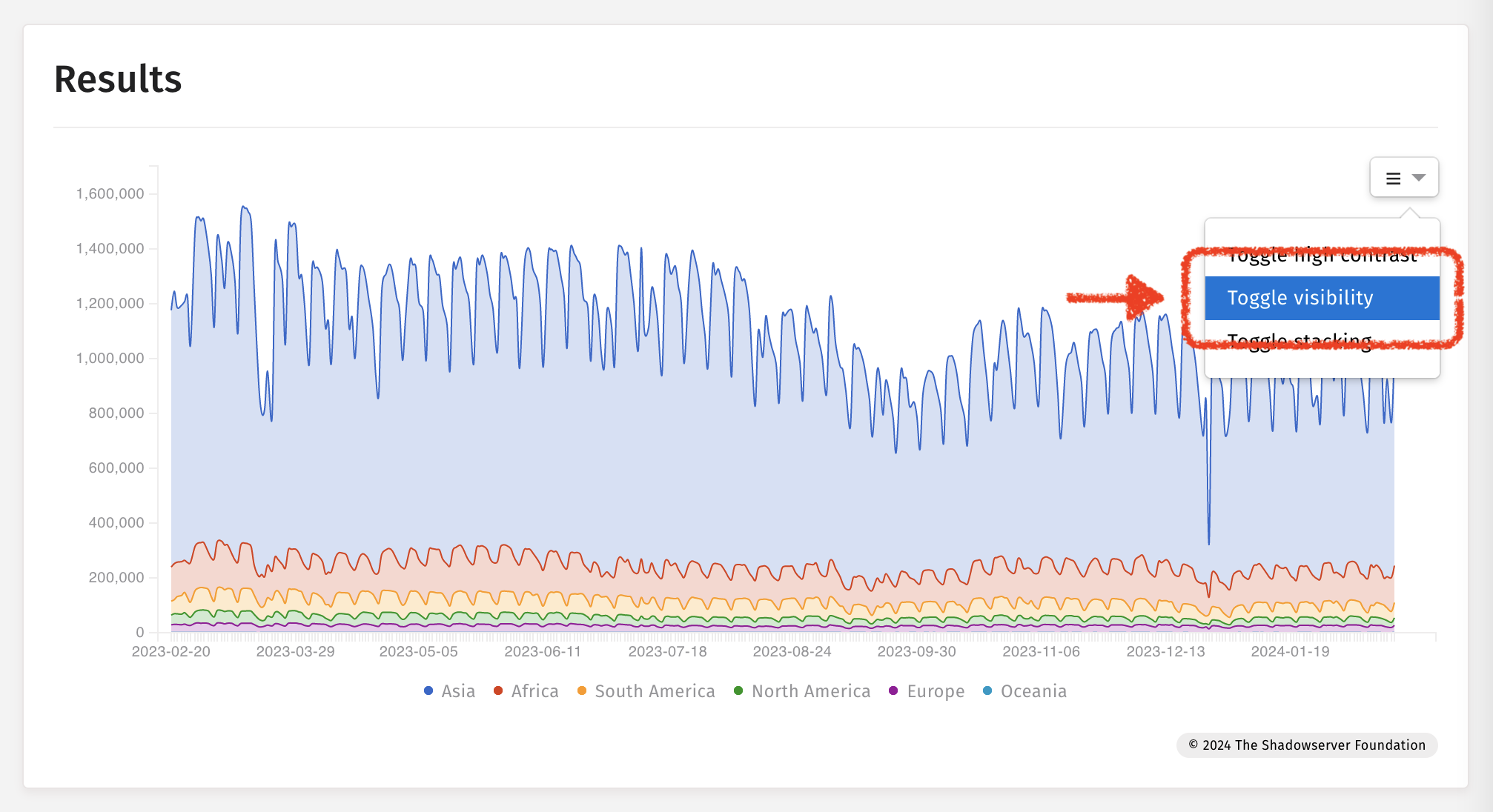

مثال: ٹائم سیریز چارٹس

ٹوگلنگ ہائی کنٹراسٹ

ٹوگلنگ وزیبلٹی

ٹوگلنگ اسٹیکنگ