ഉദാഹരണം: Exchange സെർവറുകൾ

പൊതുവായ സ്ഥിതിവിവരക്കണക്കുകൾ · സമയ പരമ്പര

കഴിഞ്ഞ ആഴ്ചയിൽ ഓരോ ദിവസവും പ്രതികരിക്കുന്നതായി കണ്ടെത്തിയ IPv4 & IPv6 വിലാസങ്ങളുടെ എണ്ണം ഒരു അടുക്കിയ ഗ്രാഫ് കാണിക്കുന്നു, ആഗോളമായി, CVE-2023-36439 എന്ന് ടാഗ് ചെയ്തിരിക്കുന്നു.

പൊതുവായ സ്ഥിതിവിവരക്കണക്കുകൾ · ദൃശ്യവൽക്കരണം · പട്ടിക

കഴിഞ്ഞ ദിവസം, ഓരോ ദിവസവും പ്രതികരിക്കുന്നതായി കണ്ടെത്തിയ IPv4 & IPv6 വിലാസങ്ങളുടെ എണ്ണം ഒരു ടേബിൾ കാണിക്കുന്നു, ആഗോളമായി, CVE-2023-36439 എന്ന് ടാഗ് ചെയ്തിരിക്കുന്നു.

പൊതുവായ സ്ഥിതിവിവരക്കണക്കുകൾ · ട്രീ മാപ്പ്

ഓരോ രാജ്യത്തെയും ആനുപാതികമായി പ്രതിനിധീകരിക്കുന്ന നമ്പർ സഹിതം, CVE-2023-36439 എന്ന് ടാഗുചെയ്ത, ഒരു നിശ്ചിത തീയതിയിൽ കണ്ടെത്തിയ IPv4 & IPv6 വിലാസങ്ങളുടെ എണ്ണം ഒരു മാപ്പ് ട്രീ കാണിക്കുന്നു.

ഒരു രാജ്യ സെഗ്മെന്റിൽ ക്ലിക്ക് ചെയ്യുന്നത് ഉറവിടങ്ങളുടെ വേർതിരിക്കലും CIA വേൾഡ് ഫാക്ട്ബുക്കിൽ നിന്ന് ലഭിച്ച പൊതുവായ സ്ഥിതിവിവരക്കണക്കുകളും നൽകുന്നു.

ഉദാഹരണം: വിധേയമായ CWMP ഉപകരണങ്ങൾ

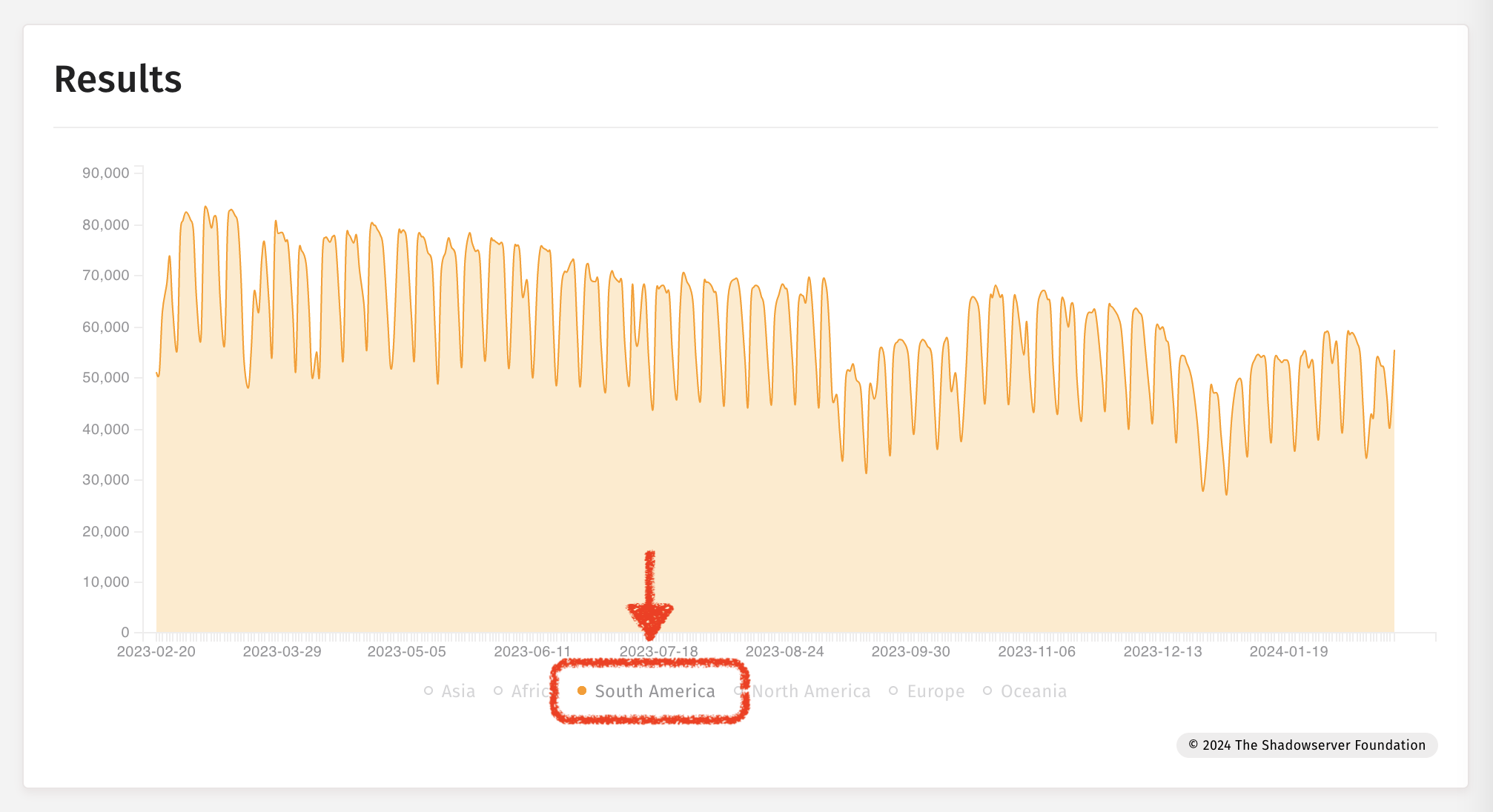

പൊതുവായ സ്ഥിതിവിവരക്കണക്കുകൾ · സമയ പരമ്പര

2 വർഷത്തെ ചരിത്രപരമായ ഡാറ്റ കാണിക്കുന്ന ഒരു ടൈംലൈൻ (പബ്ലിക് ഡാഷ്ബോർഡിലെ പരമാവധി സ്പാൻ) - ഈ സാഹചര്യത്തിൽ, സൗദി അറേബ്യയ്ക്കായി ഓരോ ദിവസവും കണ്ടെത്തിയ CWMP ഉപകരണ IP വിലാസങ്ങളുടെ എണ്ണം കാണിക്കുന്നു.

ശ്രദ്ധിക്കുക: ഈ ഗ്രാഫ് 2023 ജനുവരി അവസാനം CWMP എക്സ്പോഷറിന്റെ കാര്യത്തിൽ വലിയ പുരോഗതി കാണിക്കുന്നു

ഉദാഹരണം: MISP സംഭവങ്ങൾ

IoT ഉപകരണ സ്ഥിതിവിവരക്കണക്കുകൾ · ദൃശ്യവൽക്കരണം · ബാർ ചാർട്ട്

സ്കാനിംഗ് സമയത്ത് ഏതാനും ഉപകരണങ്ങളും സോഫ്റ്റ്വെയർ സൊല്യൂഷനുകളും ഫിംഗർപ്രിന്റ് ചെയ്യാം. ഈ ഗ്രാഫ് പ്രവർത്തിക്കുന്ന MISP ഉദാഹരണങ്ങൾ സഹിതം, കഴിഞ്ഞ മാസം, ശരാശരി ഓരോ ദിവസവും കണ്ടെത്തിയ IP വിലാസങ്ങളുടെ എണ്ണം (ഒരു ലോഗരിതമിക് സ്കെയിലിൽ) കാണിക്കുന്നു.

ഉദാഹരണം: ചൂഷണം ചെയ്യപ്പെട്ടേക്കാവുന്ന ദുർബലതകൾ

ആക്രമണ സ്ഥിതിവിവരക്കണക്കുകൾ: വൾനറബിലിറ്റികൾ · നിരീക്ഷണം

ശ്രമിച്ച ചൂഷണം ചെയ്യാവുന്ന ടോപ്പ് 100 ആക്രമണസാധ്യതകൾ (ഞങ്ങളുടെ ഹണിപോട്ടുകളിലെ ഈ Shadowserver മോണിറ്ററുകളിൽ), തുടക്കത്തിൽ കഴിഞ്ഞ ദിവസത്തെ തനതായ ആക്രമിക്കുന്ന IP-കളുടെ എണ്ണം അനുസരിച്ച് അടുക്കി.

മാപ്പ് ഓപ്ഷനിൽ ക്ലിക്ക് ചെയ്യുന്നത് ഉപയോക്താവിനെ “ഉറവിടം”, “ലക്ഷ്യസ്ഥാനം” എന്നീ ഹോസ്റ്റ് തരങ്ങൾക്കിടയിൽ സ്വാപ്പ് ചെയ്യാൻ അനുവദിക്കുന്നു (അതായത്, ഹണിപോട്ട് IP ജിയോലൊക്കേഷന് എതിരെ ആക്രമിക്കുന്ന IP ജിയോലൊക്കേഷൻ).

ശ്രദ്ധിക്കുക: ആക്രമിക്കുന്ന ജിയോലൊക്കേഷൻ അറ്റാക്കറുടെ സ്ഥാനത്തെ കൃത്യമായി പ്രതിനിധീകരിക്കുകയോ പ്രതിനിധീകരിക്കാതിരിക്കുകയോ ചെയ്യാം.

ഉദാഹരണം: വ്യാഖ്യാന ഇവന്റുകൾ

സംഭവങ്ങളെ വ്യാഖ്യാനിക്കാൻ സഹായിക്കുന്നതിന് ഡാഷ്ബോർഡ് ഉപയോഗിക്കൽ: ഈജിപ്തിലെ വിധേയമായ CWMP ഉപകരണങ്ങളിൽ (Huawei ഹോം റൂട്ടറുകളാണെന്ന് കരുതുന്നു) അസാധാരണമായ വർദ്ധനവ്, തുടർന്ന് അതേ രാജ്യത്ത് നിന്നുള്ള Mirai ആക്രമണങ്ങൾ.

കുറിപ്പ്: അറിയിപ്പ് നൽകാനും പരിഹരിക്കാനും ഈജിപ്ഷ്യൻ nCSIRT-യുമായി ചേർന്ന് Shadowserver പ്രവർത്തിച്ചു.

IoT ഉപകരണ സ്ഥിതിവിവരക്കണക്കുകൾ · സമയ പരമ്പര

05-01-2023 തീയതിയിലോ/സമീപ ദിവസങ്ങളിലോ ഈജിപ്ഷ്യൻ ഇൻഫ്രാസ്ട്രക്ചറിൽ പ്രഖ്യാപിച്ച വിധേയമായ IoT ഉപകരണങ്ങളുടെ അളവ് വർദ്ധിക്കുന്നതായുള്ള നിരീക്ഷണം.

IoT ഉപകരണ സ്ഥിതിവിവരക്കണക്കുകൾ · വെണ്ടർ അനുസരിച്ചുള്ള ട്രീ മാപ്പ്

തീയതികളിലൂടെ പിന്നോട്ടും മുന്നോട്ടും മാറുന്നത് 05-01-2023 മുതൽ പുതുതായി ദൃശ്യമാകുന്ന Huawei ഉപകരണങ്ങളാകാൻ സാധ്യതയുള്ള ഉപകരണങ്ങളെ കാണിക്കുന്നു.

പൊതുവായ സ്ഥിതിവിവരക്കണക്കുകൾ · സമയ പരമ്പര

05-01-2023 സ്പൈക്കുമായി പൊരുത്തപ്പെടുന്നവ സ്കാൻ ചെയ്യുന്നതിൽ നിന്നുള്ള വിധേയമായ CWMP കണ്ടെത്തലുകളിലെ അനുബന്ധ സ്പൈക്ക്.

Mirai, ബ്രൂട്ട് ഫോഴ്സ് ആക്രമണങ്ങൾക്ക് തുടക്കമിട്ടതായി സംശയിക്കുന്ന വിധേയമായ ഈജിപ്ഷ്യൻ ഉപകരണങ്ങളെ Shadowserver ഹണിപോട്ട് സെൻസറുകൾ തിരിച്ചറിഞ്ഞു.

കൂടാതെ, വിധേയമായ ഈജിപ്ഷ്യൻ ഉപകരണങ്ങളിൽ നിന്ന് പുറപ്പെടുന്ന Telnet ബ്രൂട്ട് ഫോഴ്സ് ആക്രമണങ്ങൾ.

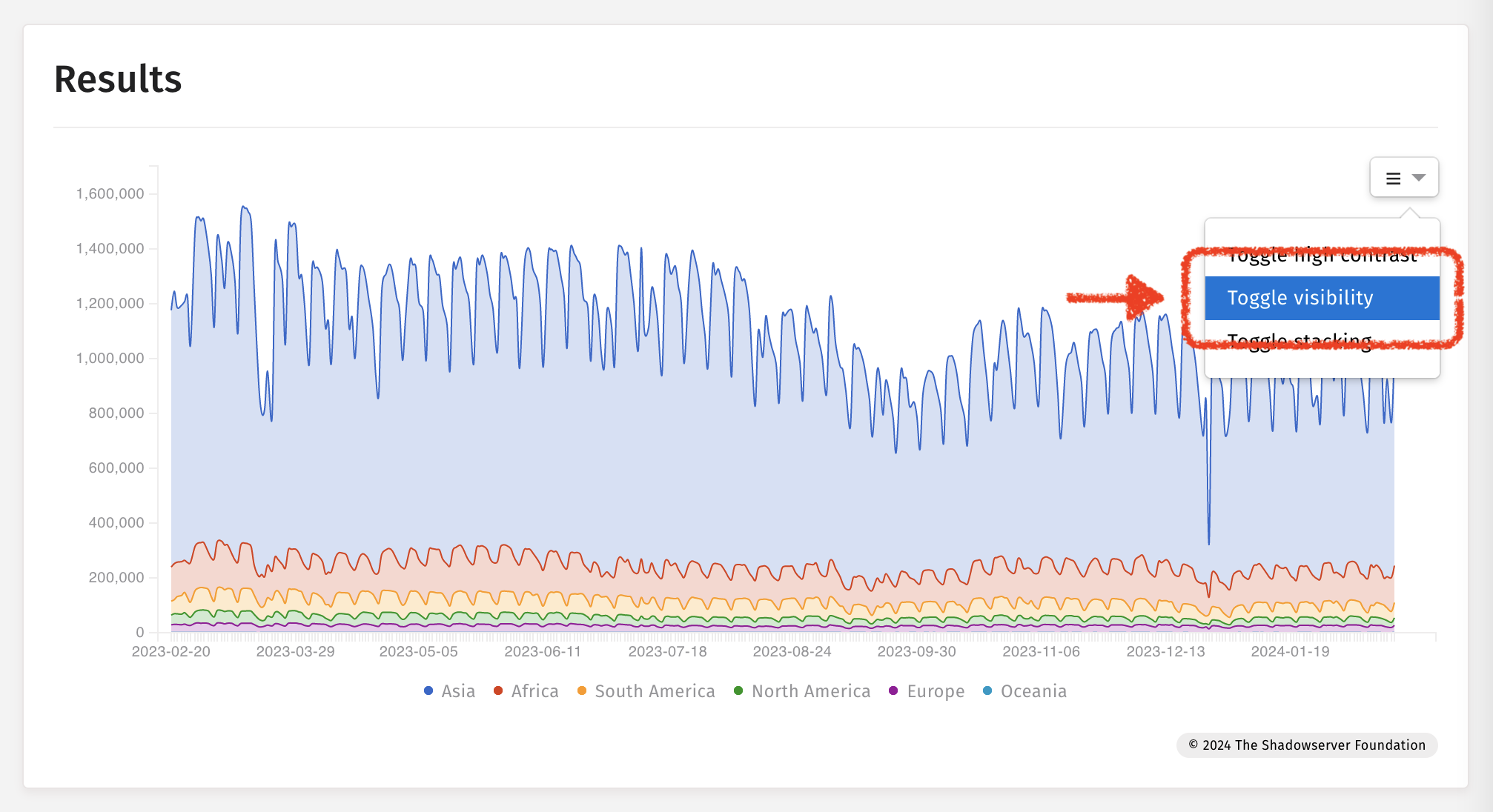

ഒന്നിലധികം ഉറവിടങ്ങൾ ഉപയോഗിക്കുകയും ടാഗ്, ഓവർലാപ്പിംഗ് ഓപ്ഷനുകൾ തിരഞ്ഞെടുക്കുകയും ചെയ്യുന്നത് നിരീക്ഷണങ്ങൾ ഒരേ ഗ്രാഫിൽ റെൻഡർ ചെയ്യാൻ അനുവദിക്കുന്നു.

ഉദാഹരണം: പ്രത്യേക റിപ്പോർട്ടുകൾ

Shadowserver ഇടയ്ക്കിടെ ഒറ്റത്തവണ പ്രത്യേക റിപ്പോർട്ടുകൾ പുറത്തിറക്കുന്നു. ഞങ്ങൾ X/Twitter-ലും ഞങ്ങളുടെ വെബ്സൈറ്റിലും ഡാറ്റ പ്രഖ്യാപിക്കുന്നു - എന്നാൽ ഇവന്റിനു ശേഷം നിങ്ങൾക്ക് പ്രസക്തമായ തീയതികൾ അറിയാൻ താൽപ്പര്യമുണ്ടാകാം. തീയതികൾ കണ്ടെത്തുന്നതിനുള്ള ഒരു മാർഗ്ഗം, പ്രത്യേക റിപ്പോർട്ട് തീയതികൾക്കായി തിരയുന്ന ടൈം സീരീസ് ചാർട്ട് ഉപയോഗിക്കുക എന്നതാണ് - തുടർന്ന് ഒറ്റ ദിവസത്തെ സ്ഥിതിവിവരക്കണക്കുകൾക്ക് (മാപ്പുകളോ ട്രീ മാപ്പുകളോ പോലുള്ളവ) അനുയോജ്യമായ മറ്റ് പ്രതിനിധീകരണങ്ങളിലേക്ക് നിങ്ങൾക്ക് ആ തീയതികളെ മാറ്റാം. പ്രത്യേക റിപ്പോർട്ടുകൾക്ക് ഡാഷ്ബോർഡിൽ special എന്നതിലേക്ക് സജ്ജമാക്കിയ ഉറവിടമുണ്ട്.

ഒരു ടൈം സീരീസ് ചാർട്ടിൽ പ്രത്യേക റിപ്പോർട്ടുകൾ തിരയൽ:

ഉദാഹരണത്തിന് ട്രീമാപ്പ്, 29-01-2024-ന് കണ്ടെത്തിയ പ്രത്യേക റിപ്പോർട്ട്:

പ്രത്യേക റിപ്പോർട്ടുകളുടെ ഒരു ലിസ്റ്റിനായി ഞങ്ങളുടെ മെയിൻ വെബ്സൈറ്റിലെ റിപ്പോർട്ടുകളുടെ ലിസ്റ്റ് അവലോകനം ചെയ്യുക. പ്രത്യേക റിപ്പോർട്ടുകൾക്ക് അവയുടെ പേരിൽ “സ്പെഷ്യൽ” എന്ന് ഉണ്ടായിരിക്കും.

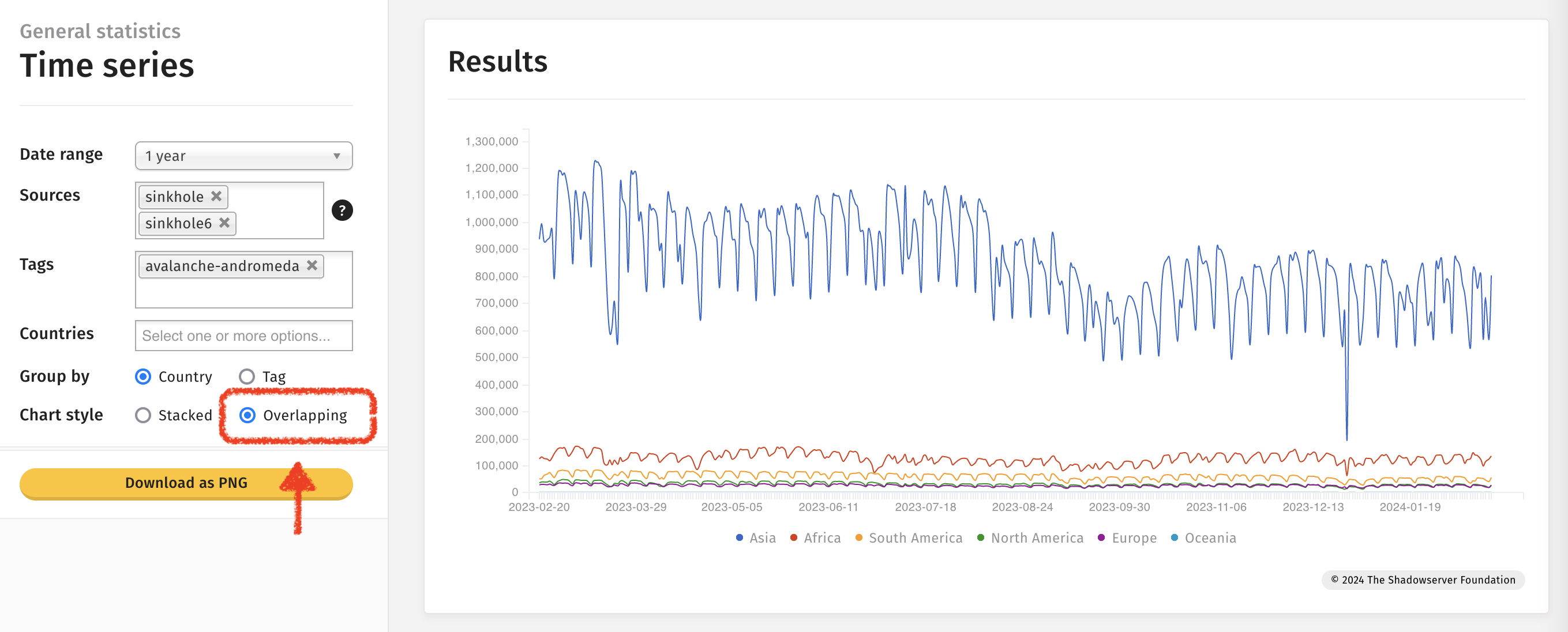

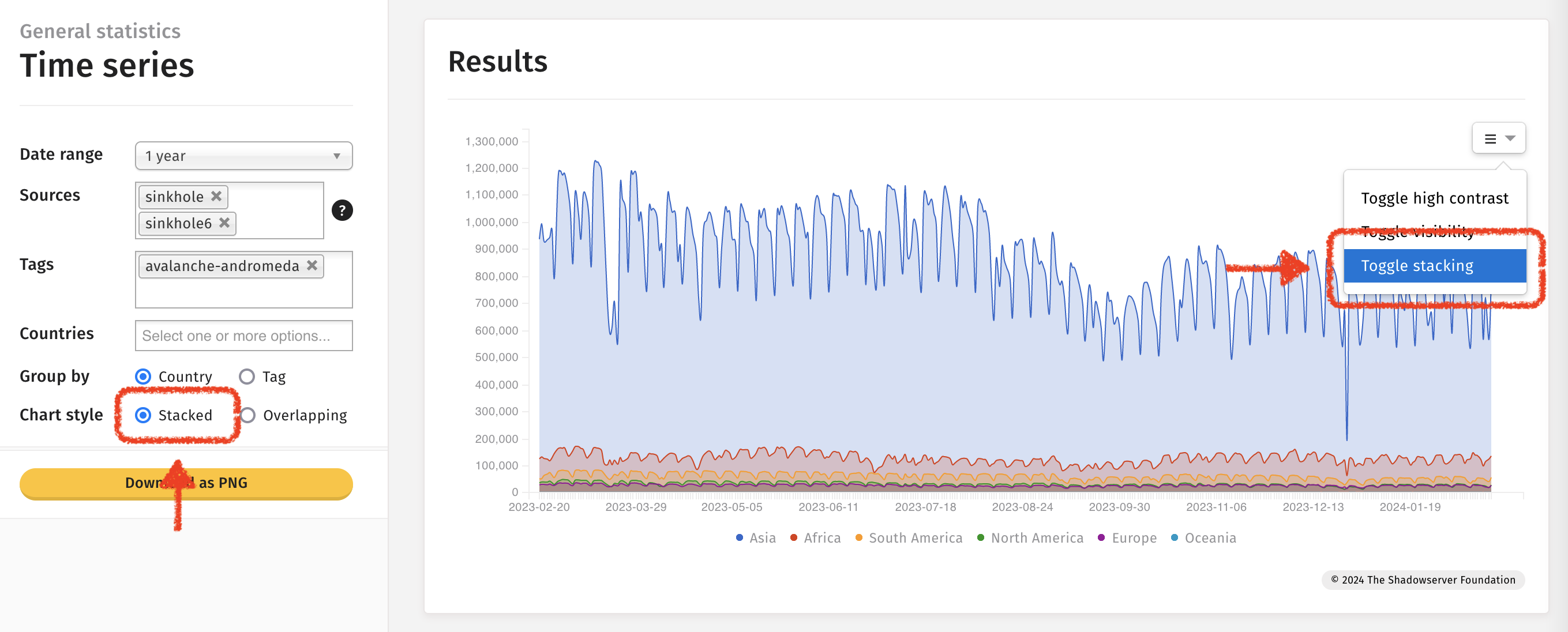

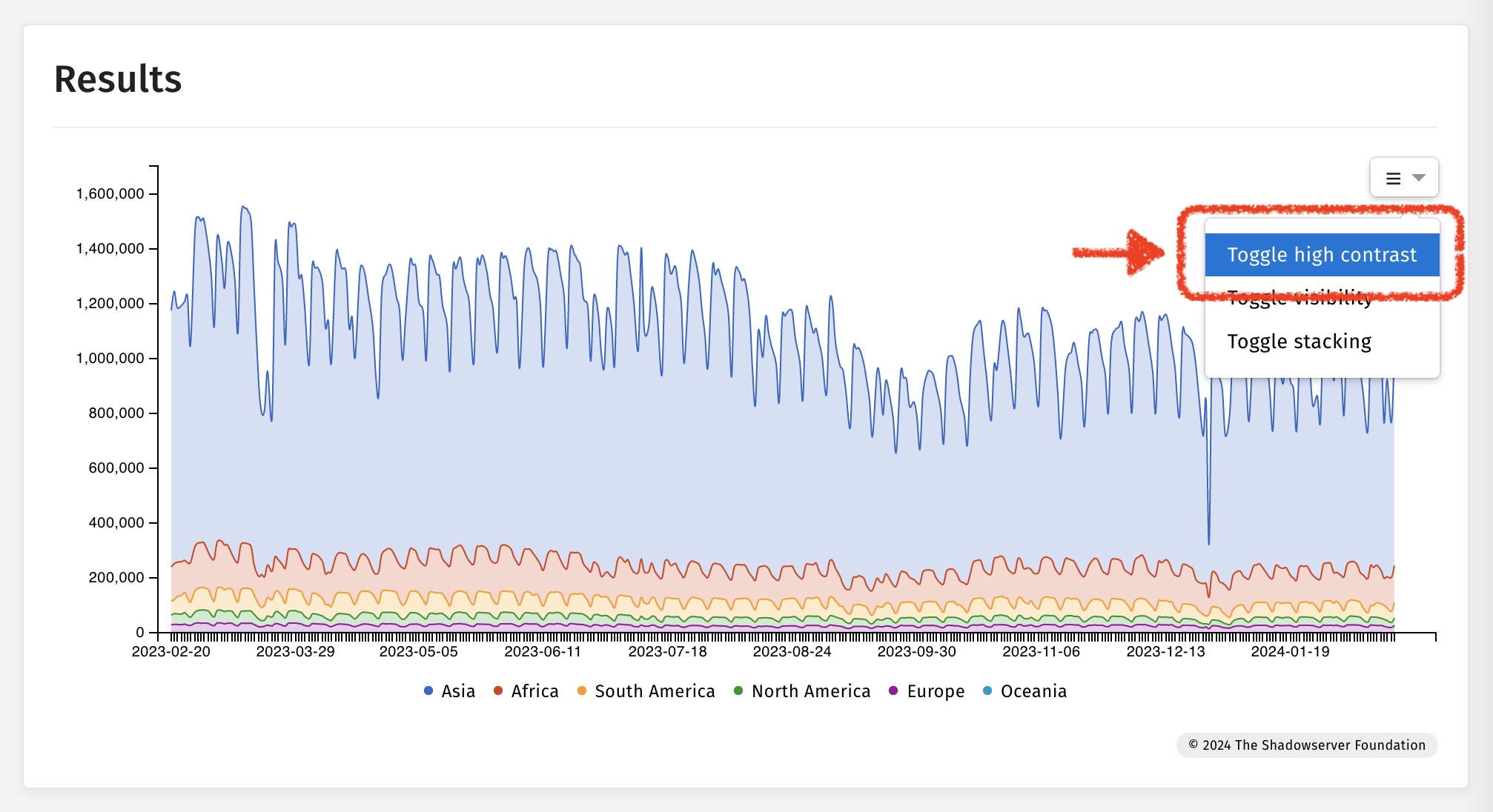

ഉദാഹരണം: സമയ-ശ്രേണി ചാർട്ടുകൾ

ഉയർന്ന ദൃശ്യതീവ്രത ടോഗിൾ ചെയ്യൽ

ദൃശ്യപരത ടോഗിൾ ചെയ്യൽ

അടുക്കൽ ടോഗിൾ ചെയ്യൽ